8 июля 2022 года массовый сбой у Rogers, одного из крупнейших телеком-провайдеров Канады, оставил без интернета и мобильной связи более 12 миллионов пользователей. Почему это единичное событие имело столь катастрофические последствия? И что важнее — почему одни сети рушатся перед лицом сбоев, а другие почти не спотыкаются?

Ответ кроется в концепции, которую мы называем устойчивость интернета: способность сети не просто оставаться в сети, но выдерживать, адаптироваться к сбоям и быстро восстанавливаться после них.

Это качество выходит далеко за рамки простого «времени безотказной работы». Истинная устойчивость — это многоуровневая возможность, построенная на всём: от разнообразия физических подводных кабелей до безопасности маршрутизации BGP и здоровья конкурентного рынка. Это эмерджентное свойство, во многом похожее на психологическую устойчивость: хотя каждая отдельная сеть должна быть надёжной, истинная устойчивость возникает только из коллективных, совместимых действий всей экосистемы. В этом посте мы представим основанную на данных структуру, чтобы выйти за рамки абстрактных определений и начать количественно оценивать, что делает сеть устойчивой. Вся наша работа основана на публичных источниках данных, и мы делимся нашими метриками, чтобы помочь всему сообществу построить более надёжный и безопасный интернет для всех.

Что такое устойчивость интернета?

В сетевых технологиях мы часто говорим о «надёжности» (работает ли она в нормальных условиях?) и «устойчивости к нагрузкам» (может ли она справиться с внезапным всплеском трафика?). Но устойчивость — это нечто более динамичное. Это способность к плавной деградации, адаптации и, что наиболее важно, восстановлению. Для нашей работы мы приняли прагматичное определение:

Устойчивость интернета — это измеримая способность национальной или региональной сетевой экосистемы поддерживать разнообразные и безопасные пути маршрутизации перед лицом проблем и быстро восстанавливать подключение после сбоя.

Это определение связывает абстрактную цель устойчивости с конкретными, измеримыми метриками, которые составляют основу нашего анализа.

Локальные решения имеют глобальные последствия

Интернет — это глобальная система, но построенная из тысяч локальных частей. Каждая страна зависит от глобального интернета для экономической деятельности, связи и критически важных услуг, однако большинство решений, определяющих поток трафика, принимаются на местном уровне отдельными сетями.

В большинстве национальных инфраструктур, таких как водоснабжение или энергосети, центральный орган может планировать, отслеживать и координировать поведение системы. Интернет работает совсем иначе. Его основные строительные блоки — это Автономные Системы (AS), то есть сети, такие как интернет-провайдеры, университеты, облачные провайдеры или предприятия. Каждая AS автономно контролирует, как она подключается к остальному интернету, какие маршруты принимает или отклоняет, как предпочитает передавать трафик и с кем взаимодействует. Именно поэтому их и называют Автономными Системами! Глобального контроллера не существует. Вместо этого маршрутная структура интернета возникает из коллективного взаимодействия тысяч независимых сетей, каждая из которых оптимизируется под свои собственные цели.

Эта децентрализованная структура — одно из величайших преимуществ интернета: ни один отдельный сбой не может обрушить всю систему. Но это также затрудняет измерение устойчивости на уровне страны. Национальная статистика может скрывать локальные структуры, crucial для глобальной связности. Например, в стране в целом может быть много международных подключений, но эти подключения могут быть сосредоточены всего в нескольких сетях. Если одна из них выйдет из строя, это может затронуть всю страну.

Для устойчивости цель заключается не в изоляции национальной инфраструктуры от глобального интернета. На самом деле, верно обратное: здоровая интеграция с разнообразными партнёрами делает как локальную, так и глобальную связность сильнее. Когда локальные сети инвестируют в безопасные, резервные и разнообразные взаимосвязи, они повышают свою собственную устойчивость и вносят вклад в стабильность интернета в целом.

Эта точка зрения формирует то, как мы разрабатываем и интерпретируем метрики устойчивости. Вместо того чтобы рассматривать страны как изолированные единицы, мы смотрим на то, насколько хорошо их сети вплетены в глобальную структуру: количество и разнообразие вышестоящих провайдеров, масштабы международного пиринга и богатство локальных взаимосвязей. Это строительные блоки устойчивого интернета.

Гигиена маршрутов: поддержание здоровья интернета

Интернет построен по многоуровневой модели по замыслу, чтобы различные компоненты и функции интернета могли развиваться независимо друг от друга. Физический уровень хранит, переносит и пересылает все биты и байты, передаваемые в пакетах между устройствами. Он состоит из кабелей, маршрутизаторов и коммутаторов, а также зданий, в которых размещаются узлы interconnection. Прикладной уровень находится над всеми остальными и практически не имеет информации о сети, чтобы приложения могли общаться, не заботясь о лежащих в основе деталях, например, является ли сеть Ethernet или Wi-Fi. Прикладной уровень включает веб-браузеры, веб-серверы, а также кэширование, безопасность и другие функции, предоставляемые Сетями Доставки Контента (CDN). Между физическим и прикладным уровнями находится Сетевой уровень, отвечающий за маршрутизацию в интернете. Он «логический», состоит из программного обеспечения, которое узнаёт о взаимосвязях и маршрутах и принимает (локальные) решения о пересылке, доставляя пакеты до пунктов назначения.

Хорошая гигиена маршрутов работает как личная гигиена: она предотвращает проблемы до их распространения. Интернет полагается на Протокол Граничного Шлюза (BGP) для обмена маршрутами между сетями, но BGP не создавался с учётом безопасности. Одно неверное объявление маршрута, будь то по ошибке или в результате атаки, может направить трафик не туда или вызвать массовые отключения.

Две практики помогают это остановить: RPKI (Инфраструктура Открытых Ключей Ресурсов) позволяет сетям публиковать криптографическое доказательство того, что им разрешено объявлять определённые IP-префиксы. ROV (Проверка Источника Маршрута) проверяет эти доказательства перед принятием маршрутов.

Вместе они действуют как паспорта и пограничные проверки для интернет-маршрутов, помогая отфильтровывать перехваты и утечки на раннем этапе.

Гигиена происходит не только в таблице маршрутизации — она охватывает несколько уровней архитектуры интернета, и слабости на одном уровне могут распространяться на остальные. На физическом уровне наличие нескольких географически разнообразных кабельных маршрутов гарантирует, что один обрыв или катастрофа не изолируют целый регион. Например, распределение подводных станций посадки вдоль разных береговых линий может защитить международную связность при отказе одного коридора. На сетевом уровне такие практики, как мультихоминг и участие в Точках Обмена Интернет-Трафиком (IXP), дают операторам больше вариантов для перенаправления трафика во время инцидентов, снижая зависимость от любого единственного вышестоящего провайдера. На прикладном уровне Сети Доставки Контента (CDN) и кэширование хранят популярный контент ближе к пользователям, так что даже если вышестоящие маршруты нарушены, многие услуги остаются доступными. Наконец, политика и структура рынка также играют роль: открытая политика пиринга и конкурентные рынки способствуют разнообразию, в то время как зависимость от одного провайдера или кабельной системы создаёт хрупкость.

Устойчивость возникает, когда эти уровни работают вместе. Если один уровень слаб, вся система становится более уязвимой к сбоям.

Чем больше сетей внедряют эти практики, тем сильнее и устойчивее становится интернет. Мы активно поддерживаем развёртывание RPKI, ROV и разнообразной маршрутизации для поддержания здоровья глобального интернета.

Измерение устойчивости сложнее, чем кажется

Самое большое препятствие в измерении устойчивости — доступ к данным. Самая ценная информация, такая как внутренняя топология сетей, физические пути оптоволоконных кабелей или конкретные соглашения о пиринге, находится у частных сетевых операторов. Это истинное положение дел в сети.

Однако операторы рассматривают эту информацию как высокочувствительный конкурентный актив. Раскрытие детальных сетевых карт может выявить стратегические уязвимости или подорвать деловые переговоры. Без доступа к этим исходным данным мы вынуждены полагаться на выводы, приближения и умное использование общедоступных источников данных. Наша структура полностью построена на этих публичных источниках, чтобы любой мог воспроизвести и развить наши выводы.

Проекты, такие как RouteViews и RIPE RIS, собирают данные маршрутизации BGP, которые показывают, как сети соединяются. Измерения Traceroute раскрывают пути на уровне маршрутизатора. Карты IXP и подводных кабелей дают частичное представление о физическом уровне. Но у каждого из этих источников есть слепые зоны: ссылки пиринга часто не отображаются в данных BGP, резервные пути могут оставаться скрытыми, а физические маршруты трудно точно отобразить. Отсутствие единого, полного набора данных означает, что измерение устойчивости основывается на объединении многих частичных перспектив, что-то вроде восстановления карты города по разрозненным спутниковым снимкам, отчётам о трафике и данным коммунальных служб. Это сложно, но именно это делает эту область такой интересной.

Преобразование устойчивости в измеримые метрики

Как только мы понимаем, почему важна устойчивость и что затрудняет ее измерение, следующий шаг — перевести эти идеи в конкретные метрики. Эти метрики дают нам возможность оценить, насколько хорошо различные части Интернета могут выдерживать сбои, и определить, где находятся слабые места. Ни одна отдельная метрика не может сама по себе охватить устойчивость Интернета. Вместо этого мы рассматриваем ее с нескольких углов: физическая инфраструктура, сетевая топология, модели взаимосвязей и поведение маршрутизации. Ниже приведены некоторые ключевые аспекты, которые мы используем. Некоторые из этих метрик вдохновлены существующими исследованиями, такими как структура ISOC Pulse. Все описанные методы основаны на общедоступных источниках данных и полностью воспроизводимы. Как следствие, в наших визуализациях мы намеренно опускаем названия стран и регионов, чтобы сохранить фокус на методологии и интерпретации результатов.

Точки обмена интернет-трафиком (IXP) и колокейшн-центры

Сети в основном взаимодействуют в двух типах физических объектов: колокейшн-центрах (colos) и точках обмена интернет-трафиком (IXP), которые часто размещаются внутри колокейшн-центров. Хотя они связаны симбиотически, они выполняют различные функции в цифровой экосистеме страны. Колокейшн-центр предоставляет базовую инфраструктуру — защищенное пространство, электропитание и охлаждение — для размещения оборудования сетевыми операторами. IXP строит на этой физической основе, предоставляя логическую структуру взаимосвязей, — роль, которая является преобразующей для развития и устойчивости Интернета в регионе. Сети, которые подключаются к этим объектам, являются их участниками.

Метрики, отражающие устойчивость, включают:

-

Количество и распределение IXP, нормализованные по населению или географии. Более высокое количество IXP, взвешенное по населению или географическому охвату, связано с улучшенной локальной связностью.

-

Коэффициенты участия в пиринге — процент локальных сетей, подключенных к отечественным IXP. Эта метрика отражает степень, в которой локальные сети полагаются на региональное взаимодействие, а не на маршрутизацию трафика через удаленных вышестоящих провайдеров.

-

Разнообразие участников IXP, включая интернет-провайдеров (ISP), CDN и облачных провайдеров, что указывает на объем критически важного контента, доступного локально, делая его доступным для внутренних пользователей, даже если международная связность серьезно нарушена.

Устойчивость также зависит от того, насколько хорошо локальные сети подключены глобально:

-

Сколько локальных сетей участвуют в пиринге на международных IXP, увеличивая свои варианты маршрутизации

-

Сколько международных сетей участвуют в пиринге на локальных IXP, приближая контент к пользователям

Сбалансированный поток в обоих направлениях укрепляет устойчивость, обеспечивая множество независимых путей в регион и из него.

Географическое распределение IXP дополнительно повышает устойчивость. Устойчивая экосистема IXP должна быть географически рассредоточена, чтобы эффективно обслуживать разные регионы внутри страны, снижая риск того, что локальный сбой инфраструктуры повлияет на связность всей страны. Метрики пространственного распределения помогают оценить, как инфраструктура распределена по географии страны или ее населению. Ключевые пространственные метрики включают:

-

Инфраструктура на душу населения: Эта метрика – вдохновленная телефонной плотностью – измеряет инфраструктуру относительно размера населения субрегиона, предоставляя показатель доступности на человека. Низкое соотношение количества IXP к населению в регионе предполагает, что пользователи там полагаются на удаленные точки обмена, увеличивая "мили битового риска".

-

Инфраструктура на единицу площади (Плотность): Эта метрика оценивает, как инфраструктура распределена на единицу географической площади, выделяя пространственный охват. Такие метрики, основанные на площади, crucial для критической инфраструктуры, чтобы обеспечить доступность удаленных районов.

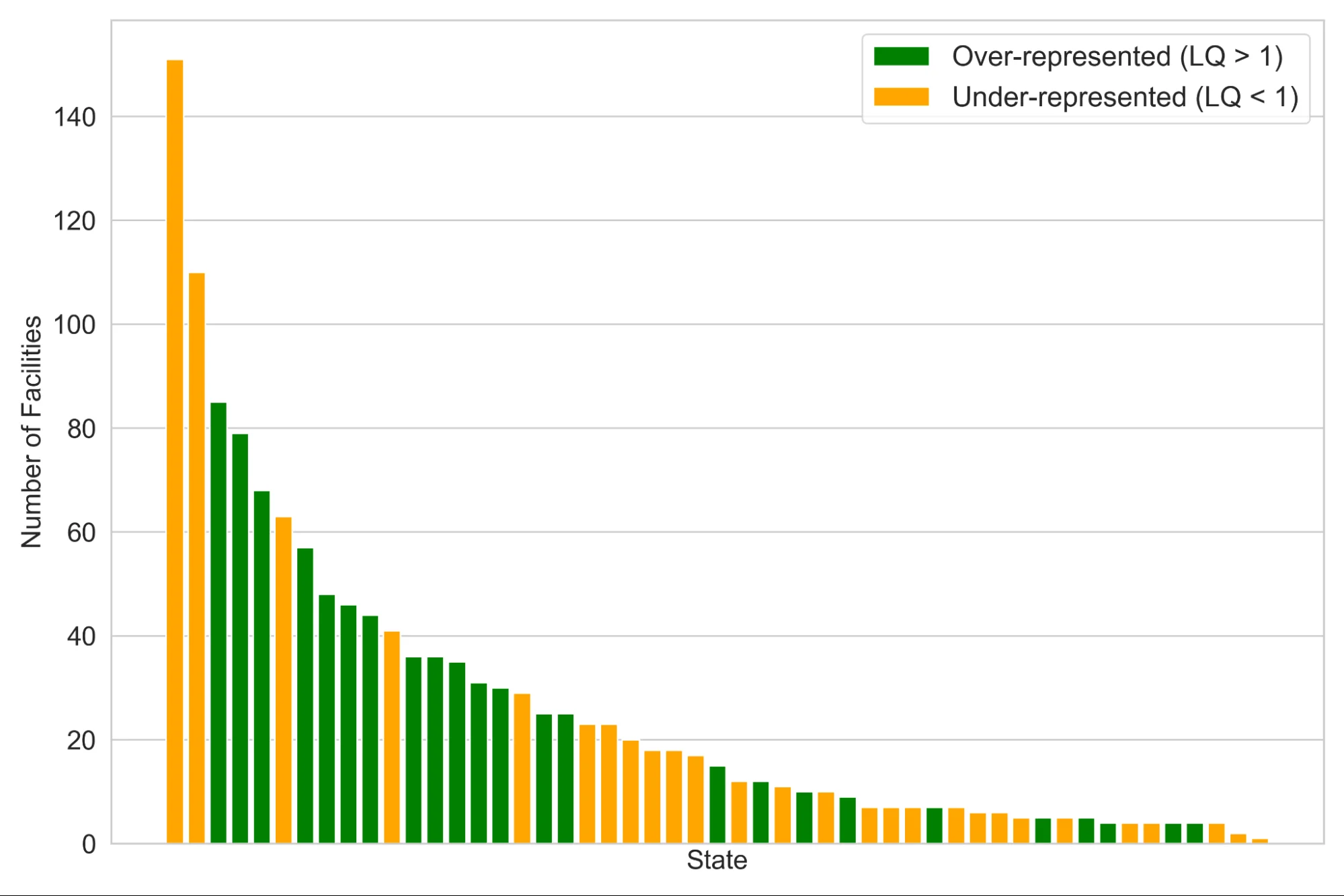

Эти метрики можно обобщить с помощью Локационного коэффициента (LQ). Локационный коэффициент — это широко используемый географический индекс, который измеряет долю инфраструктуры в регионе относительно его доли в базовом показателе (таком как население или площадь).

Например, приведенная выше диаграмма представляет штаты США, где регион имеет больше или меньше инфраструктуры, чем ожидается для его населения, на основе его балла LQ. Эта статистика иллюстрирует, как даже для штатов с наибольшим количеством объектов это число все еще ниже, чем можно было бы ожидать, учитывая размер населения этих штатов.

Метрики, взвешенные по экономическим показателям

В то время как пространственные метрики отражают физическое распределение инфраструктуры, метрики, взвешенные по экономическим показателям и использованию, раскрывают, как инфраструктура фактически используется. Они учитывают трафик, пропускную способность или экономическую активность, выявляя дисбалансы, которые упускают пространственные подсчеты. Концентрация использования инфраструктуры измеряет, как использование распределено по объектам, с использованием индексов, таких как Индекс Херфиндаля-Хиршмана (HHI). HHI суммирует квадраты рыночных долей субъектов, варьируясь от 0 (конкурентный) до 10 000 (высококонцентрированный). Для IXP рыночная доля определяется через операционные метрики, такие как:

-

Пиковый/Средний объем трафика (Гбит/с/Тбит/с): указывает на операционную значимость

-

Количество подключенных ASN: отражает охват сети

-

Общая портовая емкость: показывает физический масштаб

Выбранная метрика влияет на результаты. Например, использование подключенных ASN дает HHI, равный 1,316 (неконцентрированный) для одной центральноевропейской страны, тогда как использование портовой емкости дает 1,809 (умеренно концентрированный).

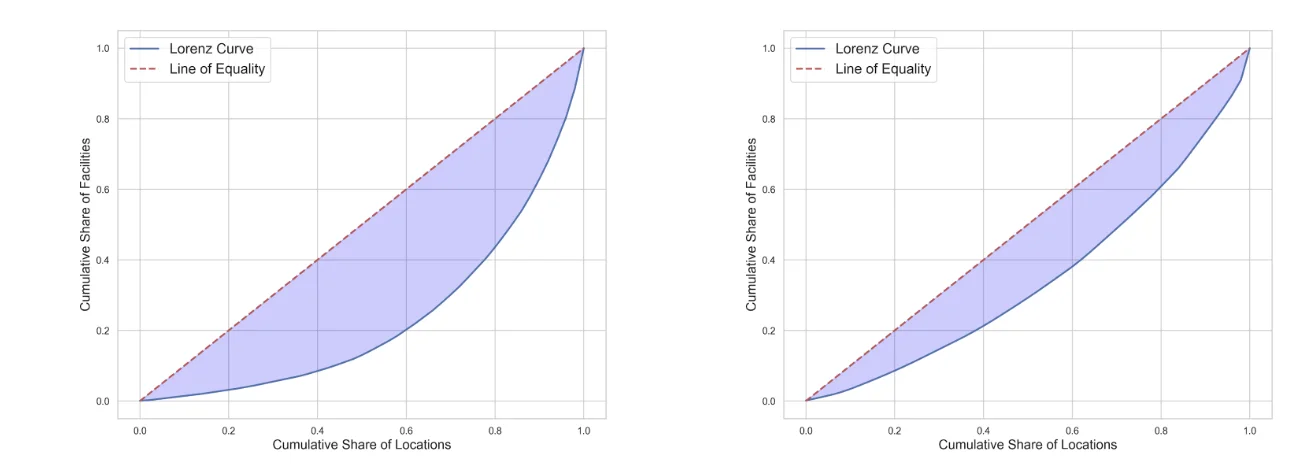

Коэффициент Джини измеряет неравенство в распределении ресурсов или трафика (0 = равное, 1 = полностью сконцентрированное). Кривая Лоренца визуализирует это: прямая линия 45° указывает на идеальное равенство, а отклонения показывают концентрацию.

График слева предполагает существенное географическое неравенство в распределении колокейшн-центров по штатам США. Однако анализ, взвешенный по населению, на графике справа демонстрирует, что большую часть этой географической концентрации можно объяснить распределением населения.

Подводные кабели

Устойчивость Интернета в контексте подводных кабелей определяется способностью глобальной сети выдерживать повреждения физической инфраструктуры и быстро восстанавливаться после сбоев, обеспечивая тем самым непрерывность межконтинентального потока данных. Метрики для количественной оценки этой устойчивости многогранны и охватывают частоту и характер сбоев, эффективность ремонтных операций, а также присущую устойчивость как топологии сети, так и ее выделенных ресурсов для технического обслуживания. Такие метрики включают:

-

Количество станций посадки, кабельных коридоров и операторов. Цель состоит в том, чтобы обеспечить, чтобы национальная связность могла выдерживать единичные события сбоев, будь то стихийное бедствие, целенаправленная атака или крупное отключение электроэнергии. Недостаток разнообразия создает единые точки отказа, как подчеркивается инцидентами в Тонга, где повреждение единственного доступного кабеля привело к полному отключению.

-

Частота отказов и среднее время восстановления (MTTR), которые указывают, насколько быстро служба может быть восстановлена. Эти метрики измеряют способность страны предотвращать, обнаруживать и восстанавливаться после инцидентов с кабелями, фокусируясь на сокращении времени простоя и защите критически важных активов. Время восстановления зависит от мобилизации судов и правительственных разрешений, причем последние часто являются основным узким местом.

-

Наличие резервной спутниковой емкости в качестве аварийного резерва. Хотя разнообразие кабелей необходимо, планирование устойчивости также должно охватывать сценарии наихудших сбоев. Метрика Готовности нетерриториальной резервной системы измеряет способность нации поддерживать essential связность во время крупных сбоев кабелей. Спутники LEO и MEO, хотя и дороже и имеют меньшую пропускную способность, чем кабели, предлагают проверенное аварийное резервирование во время конфликтов или катастроф. Проекты, подобные HEIST, исследуют гибридные космическо-подводные архитектуры для повышения устойчивости. Ключевые показатели включают доступную спутниковую пропускную способность, количество контрактных провайдеров NGSO (для разнообразия) и развертывание спутниковых терминалов для общественной и критической инфраструктуры. Отслеживание этих показателей показывает, насколько хорошо нация может поддерживать управление, операции по оказанию помощи и базовую связность в случае выхода из строя кабелей.

Междоменная маршрутизация

Сетевой уровень над физической инфраструктурой взаимосвязей управляет тем, как трафик маршрутизируется через Автономные системы (AS). Сбои или нестабильность на этом уровне – такие как ошибки конфигурации, атаки или сбои в плоскости управления – могут нарушить связность, даже когда базовая физическая инфраструктура остается неповрежденной. На этом уровне мы рассматриваем метрики устойчивости, которые характеризуют отказоустойчивость и устойчивость к сбоям маршрутизации на уровне AS и поведения BGP.

Разнообразие AS-путей измеряет количество и независимость маршрутов на уровне автономных систем между двумя точками. Высокое разнообразие обеспечивает альтернативные пути при сбоях, позволяя BGP перенаправлять трафик и поддерживать связность. Низкое разнообразие делает сети уязвимыми к отключениям при отказе критической AS или канала связи. Устойчивость зависит от топологии вышестоящих провайдеров.

-

Однородные AS полагаются на одного провайдера, что дешевле и проще, но менее надежно.

-

Многородные AS используют нескольких вышестоящих провайдеров, что требует BGP, но обеспечивает значительно большую избыточность и производительность при более высокой стоимости.

Доля многородных AS отражает общую устойчивость экосистемы: более высокие показатели сигнализируют о лучшей защите от сбоев у одного провайдера. Этот показатель легко измерить с помощью публичных данных BGP (например, RouteViews, RIPE RIS, CAIDA). Длительный мониторинг BGP помогает выявить скрытые резервные каналы, которые могут быть упущены при единовременных снимках.

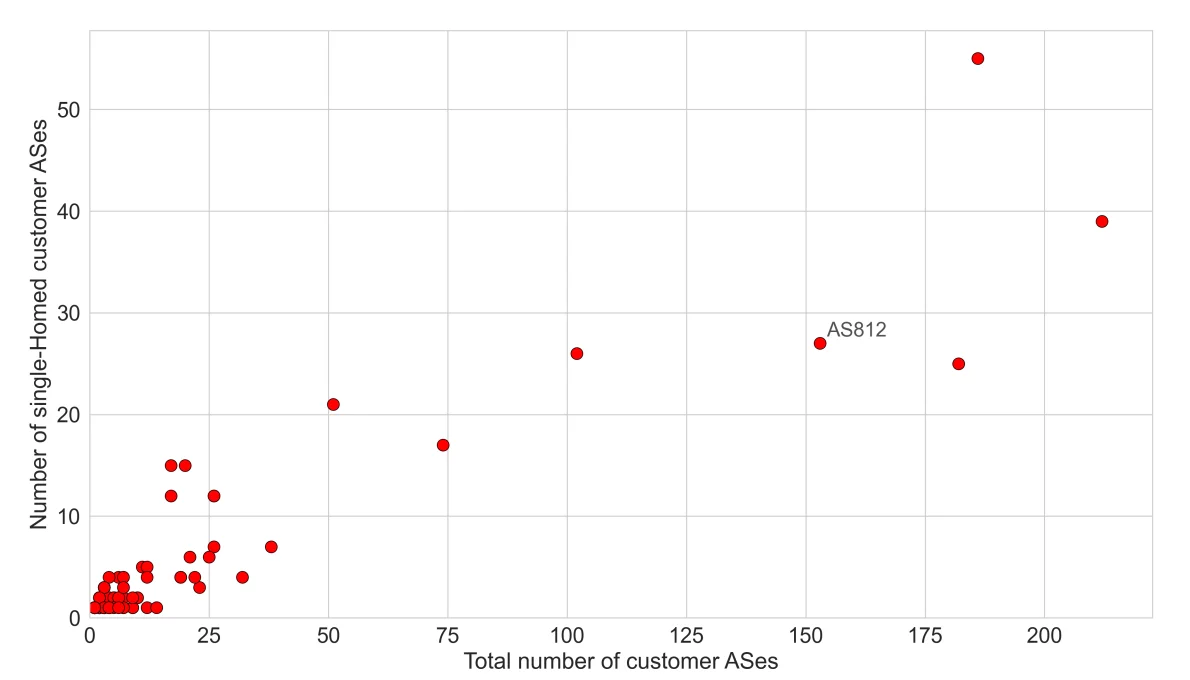

Помимо уровня многородности, распределение однородных AS на транзитного провайдера выявляет системные слабые места. Для каждого провайдера подсчет клиентских AS, которые полагаются исключительно на него, показывает, сколько сетей окажутся отрезанными при его отказе.

На приведенном выше рисунке показаны канадские транзитные провайдеры на июль 2025 года: по оси X отложено общее количество клиентских AS, по оси Y — количество однородных клиентов. Общий уровень однородности в Канаде составляет 30%, при этом некоторые провайдеры обслуживают множество однородных AS, что отражает уязвимости, проявившиеся во время сбоя у Rogers в 2022 году, который затронул более 12 миллионов пользователей.

Хотя метрики многородности дают ценное статическое представление о топологии вышестоящих провайдеров экосистемы, более динамичное и детальное понимание устойчивости можно достичь, анализируя характеристики реальных BGP-путей, наблюдаемых с глобальных точек обзора. Эти метрики, ориентированные на пути, выходят за рамки простого подсчета соединений и оценивают разнообразие и независимость маршрутов к сетям страны и от них. К этим метрикам относятся:

-

Независимость путей измеряет, действительно ли альтернативные маршруты избегают общих узких мест. Многородность полезна только в том случае, если пути через вышестоящих провайдеров действительно различны. Если два провайдера используют общие транзитные AS, избыточность слабая. Независимость можно измерить с помощью расстояния Жаккара между AS-путями. Более строгая оценка несвязности путей вычисляет долю пар путей без общих AS, непосредственно количественно определяя истинную избыточность.

-

Энтропия транзита измеряет, насколько равномерно трафик распределен между транзитными провайдерами. Высокая энтропия Шеннона сигнализирует о децентрализованной, устойчивой экосистеме; низкая энтропия показывает зависимость от небольшого числа провайдеров, даже если номинальное разнообразие путей высоко.

-

Коэффициенты международной связности оценивают долю внутренних AS, имеющих прямые международные каналы связи. Высокие проценты отражают зрелую, распределенную экосистему; низкие значения указывают на зависимость от нескольких шлюзов.

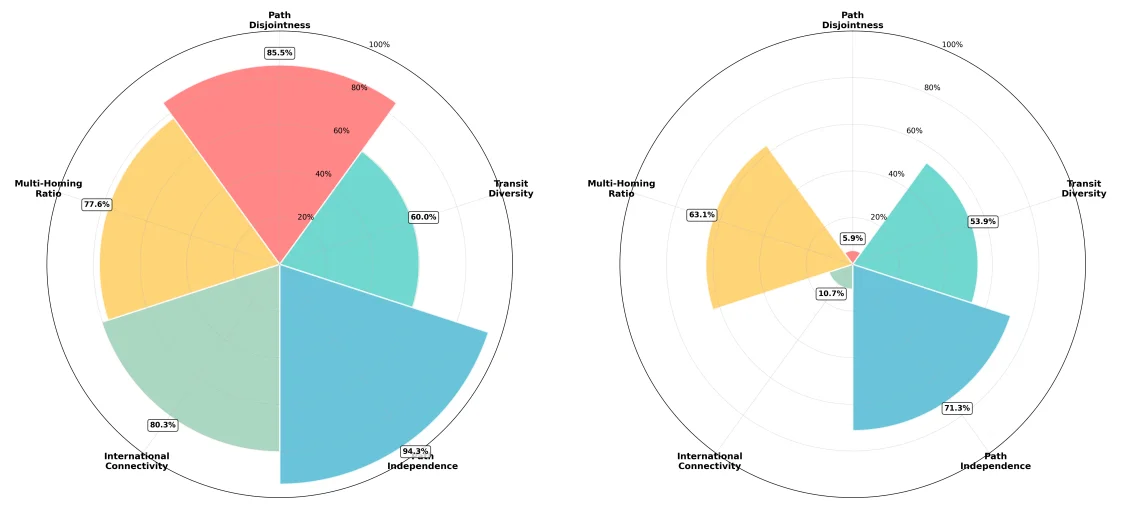

На рисунке ниже упомянутые выше метрики устойчивости на уровне AS представлены в виде единых круговых диаграмм. Для наглядности мы отображаем метрики для инфраструктуры двух разных стран с сильно различающимися профилями устойчивости.

Чтобы точно определить критические AS и потенциальные единые точки отказа, метрики центральности графа могут дать полезную информацию. Посредническая центральность (Betweenness Centrality, BC) идентифицирует узлы, лежащие на многих кратчайших путях, но ее применение к данным BGP страдает от смещения точек обзора. AS, которые предоставляют данные BGP коллекторам RouteViews и RIS, кажутся ложно центральными. AS-гегемония (AS Hegemony), разработанная Фонтунем и др., исправляет это, фильтруя смещенные точки зрения и выдавая оценку от 0 до 1, которая отражает истинную долю путей, проходящих через AS. Ее можно применять глобально или локально для выявления зависимостей в масштабах всего Интернета или конкретной AS.

Размер клиентского конуса (Customer cone size), разработанный CAIDA, предлагает другую перспективу, отражая экономическое и маршрутное влияние AS через набор сетей, которые она обслуживает через клиентские связи. Большие конусы указывают на крупные транзитные узлы, отказ которых затрагивает множество нижестоящих сетей. Однако глобальные рейтинги конусов могут скрывать региональную важность, поэтому адаптации на уровне страны дают более точные оценки устойчивости.

Оценка устойчивости с учетом влияния

Не все сети оказывают одинаковое влияние при их отказе. Отключение небольшого хостинг-провайдера затрагивает гораздо меньше людей, чем отказ национального ISP. Традиционные метрики устойчивости рассматривают все сети как равные, что может маскировать реальные риски. Чтобы решить эту проблему, мы используем метрики, взвешенные по влиянию, которые учитывают пользовательскую базу сети или инфраструктурный след. Например, взвешивая уровень многородности или разнообразие путей по численности пользовательского населения, мы можем увидеть, сколько людей фактически выигрывают от избыточности, а не просто сколько сетей ее имеют. Аналогично, взвешивание по количеству анонсированных префиксов выделяет сети, которые передают больше трафика или контролируют больше адресного пространства.

Такой подход помогает отделить теоретическую устойчивость от практической. В стране может быть много многородных сетей, но если большинство пользователей полагается всего на один однородный ISP, ее устойчивость слабее, чем кажется. Взвешивание по влиянию помогает выявить подобные структурные риски, чтобы операторы и политики могли расставлять приоритеты для улучшений там, где это важнее всего.

Метрики гигиены сети

Крупные интернет-сбои не всегда вызваны повреждением кабелей или стихийными бедствиями — иногда они проистекают из ошибок маршрутизации или пробелов в безопасности. Перехваты маршрутов, утечки и поддельные анонсы могут нарушить трафик в национальном масштабе. То, насколько хорошо сети защищаются от таких инцидентов, является ключевой частью устойчивости, и здесь вступает в игру гигиена сети.

Гигиена сети относится к мерам безопасности и операционным практикам, которые делают глобальную систему маршрутизации более надежной. Это включает:

-

Криптографическую проверку, такую как RPKI, для предотвращения несанкционированных анонсов маршрутов. Покрытие ROA измеряет долю анонсированного IPv4/IPv6 пространства с действительными Route Origin Authorizations (ROA), что указывает на участие в экосистеме RPKI. Развертывание ROV оценивает, сколько сетей отбрасывают недействительные маршруты, но обнаружить активную фильтрацию сложно. Политики могут улучшить видимость, поддерживая независимые измерения, прозрачность данных и стандартизированную отчетность.

-

Фильтрацию и кооперативные нормы, когда сети блокируют поддельные маршруты и следуют лучшим практикам при обмене информацией о маршрутизации.

-

Последовательное внедрение как во внутренних сетях, так и у их международных вышестоящих провайдеров, поскольку трафик часто пересекает несколько юрисдикций.

Сильные практики гигиены снижают вероятность системных сбоев маршрутизации и ограничивают их воздействие, когда они происходят. Мы активно поддерживаем и отслеживаем внедрение этих механизмов, например, с помощью краудсорсинговых измерений и публичной адвокации, потому что каждая дополнительная сеть, которая проверяет маршруты и фильтрует трафик, вносит вклад в более безопасный и устойчивый Интернет для всех.

Другой критически важный аспект гигиены Интернета — смягчение DDoS-атак, которые часто полагаются на спуфинг IP-адресов для усиления трафика и сокрытия происхождения атакующего. BCP-38, рекомендация IETF по фильтрации на входе в сеть, решает эту проблему, требуя от операторов блокировать пакеты с поддельными исходными адресами, уменьшая роль региона как плацдарма для глобальных атак. Хотя BCP-38 не предотвращает targeting сети, его развертывание является ключевым показателем коллективной ответственности за безопасность. Измерение соответствия требует активного тестирования изнутри сетей, которое проводится проектом CAIDA Spoofer. Хотя глобальная выборка остается ограниченной, эти метрики дают ценное представление как о технической эффективности, так и о вовлеченности в вопросы безопасности сетевого сообщества нации, дополняя RPKI в укреплении общей позиции безопасности маршрутизации.

Измерение коллективной позиции безопасности

Помимо защиты отдельных сетей с помощью таких механизмов, как RPKI и BCP-38, укрепление устойчивости Интернета также зависит от коллективных действий и видимости. Хотя проверка происхождения и борьба со спуфингом снижают определенные классы угроз, более широкие рамки и общая инфраструктура измерений необходимы для решения системных рисков и обеспечения скоординированных ответных действий.

Инициатива Mutually Agreed Norms for Routing Security (MANRS) способствует устойчивости Интернета, определяя чёткий базовый набор передовых практик. Это не новая технология, а структура, fostering коллективную ответственность за глобальную безопасность маршрутизации. MANRS фокусируется на четырёх ключевых действиях: фильтрация некорректных маршрутов, защита от спуфинга, координация через точную контактную информацию и глобальная валидация с использованием RPKI и IRR. Хотя многие сети реализуют это независимо, участие в MANRS сигнализирует о публичном обязательстве соблюдать эти нормы и укреплять общую экосистему безопасности.

Кроме того, участие региона в публичных платформах измерения отражает его наблюдаемость в Интернете, что крайне важно для обнаружения сбоев, оценки воздействия и реагирования на инциденты. RIPE Atlas и CAIDA Ark предоставляют плотные измерения на уровне данных; RouteViews и RIPE RIS собирают данные маршрутизации BGP для обнаружения аномалий; а PeeringDB документирует детали взаимодействия, отражая операционную зрелость и интеграцию в глобальную пиринговую структуру. Вместе эти платформы поддерживают обсерватории, такие как IODA и GRIP, которые комбинируют данные BGP и активные измерения для обнаружения отказов и инцидентов маршрутизации почти в реальном времени, предоставляя критическую видимость состояния и безопасности Интернета.

Создавая более устойчивый Интернет вместе

Измерение устойчивости Интернета — сложная задача, но не невозможная. Используя общедоступные данные, мы можем создать прозрачную и воспроизводимую структуру для выявления сильных сторон, слабостей и единых точек отказа в любой сетевой экосистеме.

Это не просто теоретическое упражнение. Для политиков эти данные могут информировать инвестиции в инфраструктуру и про-конкурентные политики, поощряющие разнообразие. Для сетевых операторов это предоставляет эталон для оценки собственной устойчивости и устойчивости их партнёров. А для всех, кто полагается на Интернет, это критический шаг на пути к созданию более стабильной, безопасной и надёжной глобальной сети.