Агенты позволяют создавать программное обеспечение быстрее, чем когда-либо, но защита вашей среды и написанного вами кода — как от ошибок, так и от злонамеренных действий — требует реальных усилий. Open Web Application Security Project (OWASP) подробно описывает ряд рисков, присутствующих в агентных ИИ-системах, включая риск утечки учетных данных, выдачи себя за пользователя и повышения привилегий. Эти риски могут привести к серьезному ущербу для ваших сред, включая отказ в обслуживании, потерю данных или утечки данных, — что может нанести неисчислимый финансовый и репутационный ущерб.

Это проблема идентификации. В современной разработке «идентификаторы» — это не только люди; это агенты, скрипты и сторонние инструменты, которые действуют от вашего имени. Чтобы защитить эти нечеловеческие идентификаторы, необходимо управлять всем их жизненным циклом: обеспечивать, чтобы их учетные данные (токены) не были скомпрометированы, видеть, какие приложения имеют доступ через OAuth, и сужать их разрешения с помощью детализированного RBAC.

Сегодня мы представляем обновления для решения этих задач: сканируемые токены для защиты ваших учетных данных, видимость OAuth для управления вашими субъектами и RBAC с областью действия на уровне ресурсов для точной настройки политик.

Понимание идентификации: Субъекты, Учетные данные и Политики

Чтобы обезопасить Интернет в эпоху автономных агентов, мы должны переосмыслить то, как мы обрабатываем идентификацию. Независимо от того, исходит ли запрос от человека-разработчика или от ИИ-агента, каждое взаимодействие с API опирается на три основных столпа:

-

Субъект (Путешественник): Это сама идентификация — «кто». Это может быть вы, входящий через OAuth, или фоновый агент, использующий API-токен для развертывания кода.

-

Учетные данные (Паспорт): Это доказательство этой идентификации. В этом мире ваш API-токен — это ваш паспорт. Если он украден или скомпрометирован, любой может «надеть» вашу личность.

-

Политика (Виза): Она определяет, что разрешено делать этой идентификации. Тот факт, что у вас есть действительный паспорт, не означает, что у вас есть виза для въезда в каждую страну. Политика гарантирует, что даже проверенная личность может получить доступ только к определенным ресурсам, которые ей необходимы.

Когда эти три столпа не управляются вместе, безопасность рушится. У вас может быть действительный субъект, использующий украденные учетные данные, или законная личность с политикой, которая слишком широка.

Обнаружение утекших токенов

Агенты и другие сторонние приложения используют API-токены для доступа к API Cloudflare. Один из самых простых способов, которым люди, как мы видим, утекают свои секреты, — это случайная публикация их в публичный репозиторий GitHub. GitGuardian сообщает, что в прошлом году более 28 миллионов секретов были опубликованы в публичных репозиториях GitHub, и что ИИ вызывает утечки в 5 раз быстрее, чем раньше.

Если API-токен — это цифровой паспорт, то утечка его в публичный репозиторий — это все равно что оставить свой паспорт на скамейке в парке. Любой, кто найдет его, может выдавать себя за эту личность, пока документ не будет аннулирован. Наше партнерство с GitHub действует как глобальная «служба находок» для таких учетных данных. К тому времени, как вы поймете, что ваш паспорт пропал, мы уже идентифицировали документ, проверили его подлинность через контрольную сумму и аннулировали его, чтобы предотвратить неправомерное использование.

Мы сотрудничаем с несколькими ведущими инструментами сканирования учетных данных, чтобы помочь заранее находить ваши утекшие токены и отзывать их до того, как их можно будет использовать злонамеренно. Мы знаем, что дело не в том, случится ли это, а в том, когда вы, сотрудник или один из ваших агентов совершит ошибку и поместит секрет не туда, куда следует.

GitHub

Мы сотрудничаем с GitHub и участвуем в их программе Secret Scanning для поиска ваших токенов как в публичных, так и в приватных репозиториях. Если нам сообщат, что токен утек в публичный репозиторий, мы автоматически отзовем токен, чтобы предотвратить его злонамеренное использование. Для приватных репозиториев GitHub уведомит вас о любых утекших токенах Cloudflare, и вы сможете их удалить.

Как это работает

Мы поделились с GitHub новыми форматами токенов (см. ниже!), и теперь они сканируют их при каждом коммите. Если они находят что-то, похожее на утекший токен Cloudflare, они проверяют, что токен действителен (используя контрольную сумму), отправляют нам вебхук для его отзыва, а затем мы уведомляем вас по электронной почте, чтобы вы могли сгенерировать новый в настройках Dashboard.

Это означает, что мы закрываем утечку, как только она обнаружена. К тому времени, как вы осознаете свою ошибку, мы уже исправили ее.

Мы надеемся, что это та функция, которой вам не придется пользоваться, но наши партнеры находятся в поиске утечек, чтобы помочь обеспечить вашу безопасность.

Cloudflare One

Клиенты Cloudflare One также защищены от этих утечек. Настроив профиль DLP Credentials and Secrets, организации могут активировать защиту везде, где могут перемещаться учетные данные:

-

Сетевой трафик (Cloudflare Gateway): Примените эти записи к политике, чтобы обнаруживать и блокировать перемещение API-токенов Cloudflare по вашей сети. Токен в загрузке файла, исходящем запросе или скачивании будет остановлен до достижения пункта назначения.

-

Исходящая электронная почта (Cloudflare Email Security): Клиенты Microsoft 365 могут расширить эту же защиту на Outlook. Надстройка DLP Assist сканирует сообщения перед отправкой, перехватывая токен до его отправки вовне.

-

Данные в покое (Cloudflare CASB): Облачный брокер безопасности доступа Cloudflare применяет тот же профиль для сканирования файлов в подключенных SaaS-приложениях, перехватывая токены, сохраненные или общие в Google Drive, OneDrive, Dropbox и других интегрированных сервисах.

Однако самый необычный вектор раскрытия — это трафик ИИ. Cloudflare AI Gateway интегрируется с теми же профилями DLP для сканирования и блокировки как входящих промптов, так и исходящих ответов ИИ-моделей в реальном времени.

Другие сканеры учетных данных

Сканирование учетных данных работает только в том случае, если мы встречаемся с вами там, где вы находитесь, поэтому мы работаем с несколькими открытыми и коммерческими сканерами учетных данных, чтобы обеспечить вашу защиту независимо от того, какой сканер секретов вы используете.

Как это работает

До сих пор API-токены Cloudflare выглядели довольно стандартно, поэтому сканерам учетных данных было сложно идентифицировать их с высокой уверенностью. Эти автоматизированные инструменты безопасности сканируют ваши репозитории кода в поисках раскрытых учетных данных, таких как API-ключи, токены или пароли. Префикс «cf» делает токены Cloudflare мгновенно узнаваемыми с большей уверенностью, а контрольная сумма позволяет инструментам легко статически проверять их. Ваши существующие токены продолжат работать, но каждый новый сгенерированный токен будет использовать сканируемый формат, чтобы его можно было легко обнаружить с высокой уверенностью.

|

Тип учетных данных |

Для чего предназначен |

Новый формат |

|

Пользовательский API-ключ |

Устаревший глобальный API-ключ, привязанный к вашей учетной записи пользователя (полный доступ) |

cfk_[40 символов][контрольная сумма] |

|

Пользовательский API-токен |

Токен с заданной областью действия, который вы создаете для конкретных разрешений |

cfut_[40 символов][контрольная сумма] |

|

API-токен учетной записи |

Токен, принадлежащий учетной записи (не конкретному пользователю) |

cfat_[40 символов][контрольная сумма] |

Начало работы

Если у вас есть существующие API-токены, вы можете перевыпустить токен, чтобы создать новый, сканируемый API-токен. Это необязательно, но рекомендуется, чтобы ваши токены было легко обнаружить в случае их утечки.

В то время как API-токены обычно используются вашими собственными скриптами и агентами, OAuth — это то, как вы управляете доступом для сторонних платформ. И то, и другое требует четкой видимости, чтобы предотвратить несанкционированный доступ и гарантировать, что вы точно знаете, кто — или что — имеет доступ к вашим данным.

Улучшение процесса согласия OAuth

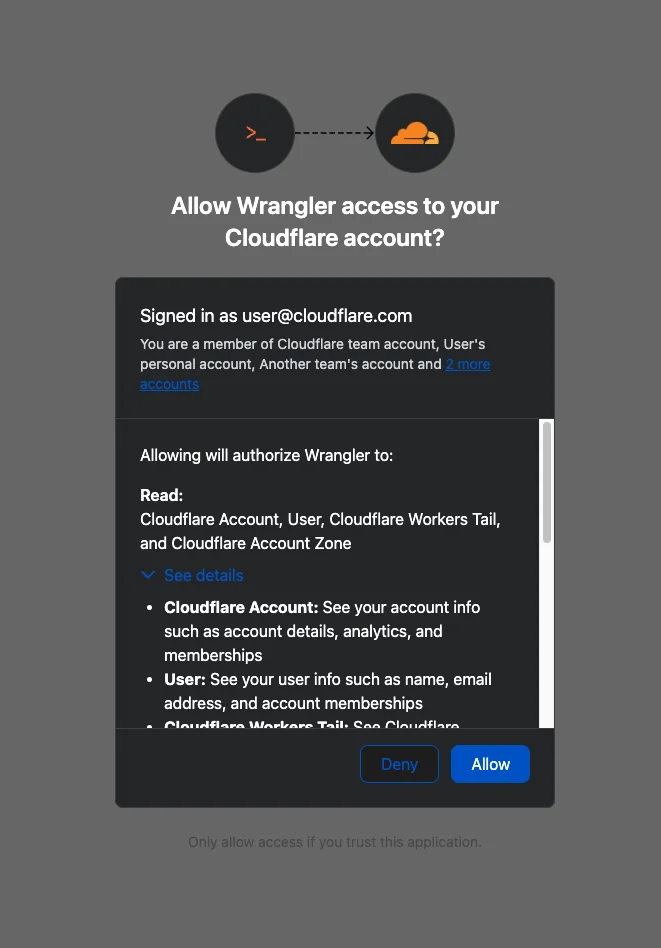

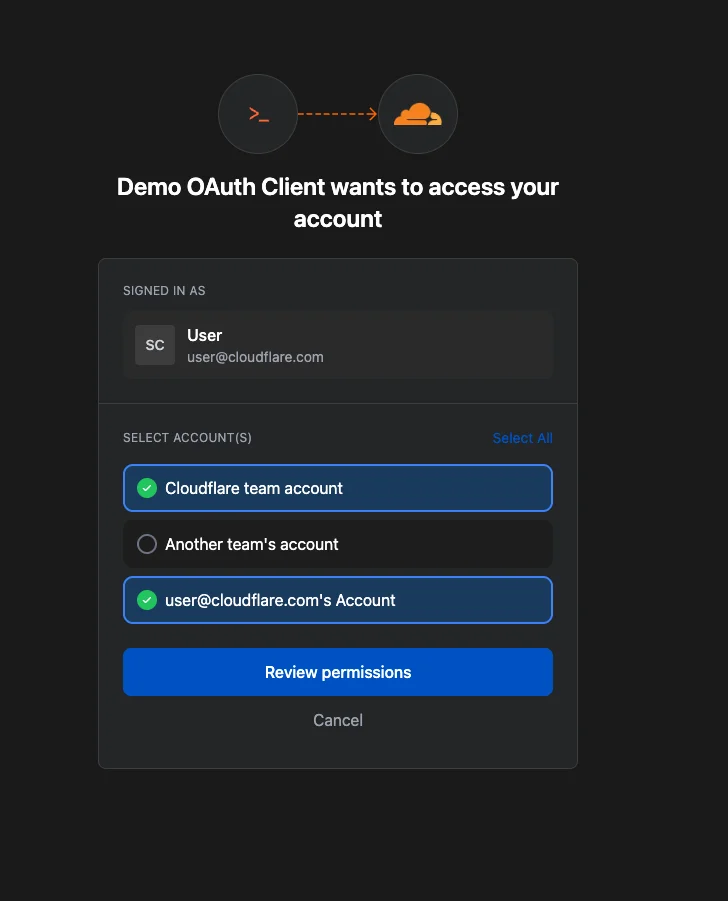

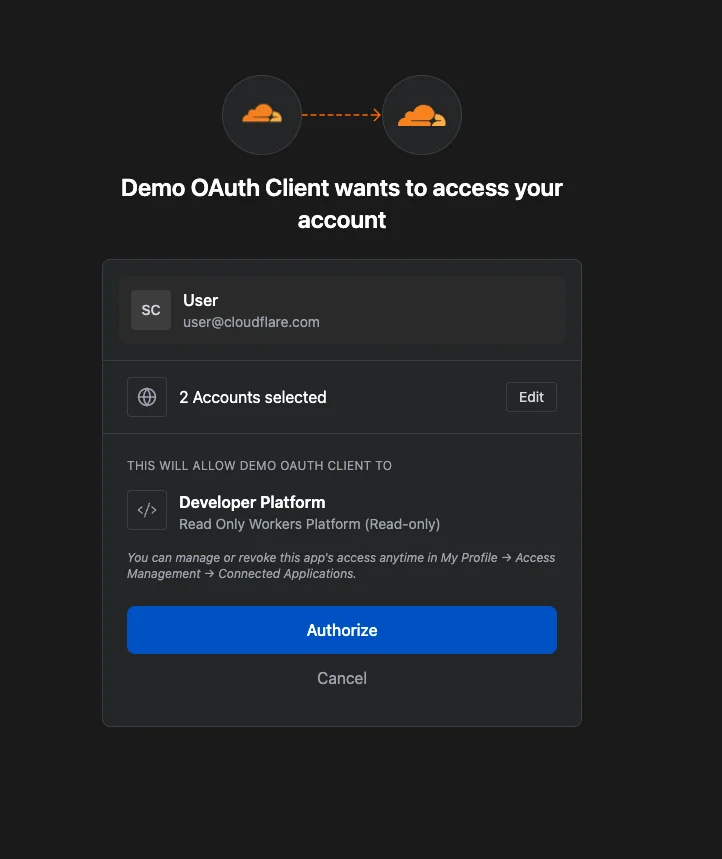

Когда вы подключаете сторонние приложения, такие как Wrangler, к своей учетной записи Cloudflare с помощью OAuth, вы предоставляете этому приложению доступ к данным своей учетной записи. Со временем вы можете забыть, почему вы вообще предоставили стороннему приложению доступ к своей учетной записи. Ранее не было централизованного места для просмотра и управления этими приложениями. Начиная с сегодняшнего дня, оно есть.

В дальнейшем, когда стороннее приложение запросит доступ к вашему аккаунту Cloudflare, вы сможете просмотреть:

-

Какое именно стороннее приложение запрашивает доступ, а также информацию о нём, такую как название, логотип и издатель.

-

К каким областям доступа (scopes) запрашивает доступ стороннее приложение.

-

К каким аккаунтам предоставить доступ стороннему приложению.

| До | После |

|---|---|

|

|

Не всем приложениям требуются одинаковые разрешения; некоторым достаточно только чтения данных, другим может потребоваться вносить изменения в ваш аккаунт. Понимание этих областей доступа перед предоставлением прав помогает вам соблюдать принцип минимальных привилегий.

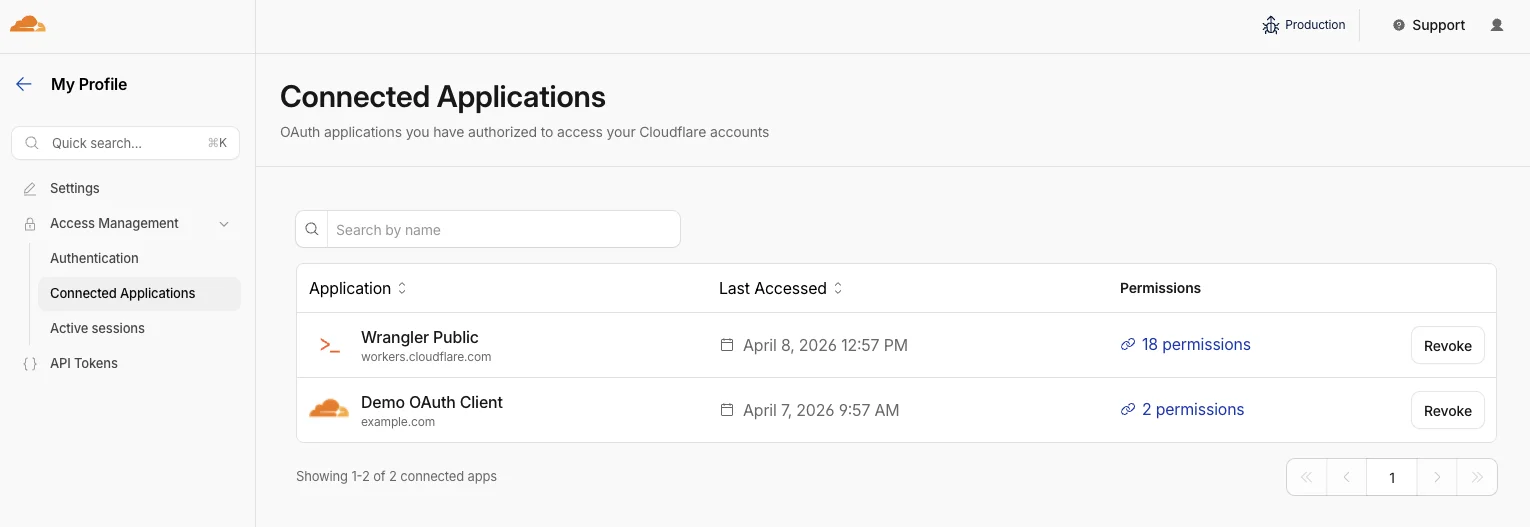

Мы также добавили раздел Подключённые приложения, чтобы вы могли видеть, какие приложения имеют доступ к каким аккаунтам, какие области доступа/разрешения связаны с этим приложением, и могли легко отозвать этот доступ при необходимости.

Начало работы

Улучшения в области согласия и отзыва OAuth уже доступны. Проверьте, какие приложения в настоящее время имеют доступ к вашим аккаунтам, перейдя в Мой профиль > Управление доступом > Подключённые приложения.

Разработчикам, создающим интеграции с Cloudflare, следите за Cloudflare Changelog, где скоро появятся новые анонсы о том, как вы сможете регистрировать свои собственные OAuth-приложения!

Детализированное управление разрешениями на уровне ресурсов

Если токен — это паспорт, то разрешения с областью действия ресурса — визы внутри него. Наличие действительного паспорта пропускает вас через парадную дверь, но не должно давать доступ в каждую комнату здания. Сужая область действия до конкретных ресурсов — например, до отдельного пула балансировщика нагрузки или определённой политики Gateway — вы гарантируете, что даже если личность проверена, у неё есть «виза» только для строго необходимых мест.

В прошлом году мы анонсировали поддержку разрешений с областью действия ресурса в системе контроля доступа на основе ролей (RBAC) Cloudflare для нескольких наших продуктов Zero Trust. Это позволяет вам точно настраивать разрешения как для пользователей, так и для агентов, чтобы минимизировать риски безопасности. Мы расширили эту возможность для нескольких новых разрешений на уровне ресурсов. Область действия ресурса теперь поддерживается для:

-

Приложения Access

-

Провайдеры идентификации Access

-

Политики Access

-

Сервисные токены Access

-

Цели Access

Мы также полностью переработали интерфейс создания API-токенов, чтобы клиентам было проще создавать и управлять API-токенами аккаунта прямо из панели управления Cloudflare.

Как это работает

Когда вы добавляете участника в свой аккаунт Cloudflare или создаёте API-токен, вы обычно назначаете этому субъекту политику. Политика разрешений — это то, что даёт субъекту право выполнять действие, будь то управление приложениями Cloudflare One Access или DNS-записями. Без политики субъект может пройти аутентификацию, но не авторизован для выполнения каких-либо действий в рамках аккаунта.

Политики состоят из трёх компонентов: субъект, роль и область действия. Субъект — это тот, кому вы предоставляете доступ, будь то человек, нечеловеческая сущность (NHI), такая как API-токен, или, всё чаще, агент, действующий от имени пользователя. Роль определяет, какие действия им разрешено выполнять. Область действия определяет, где применяются эти разрешения, и исторически это ограничивалось всем аккаунтом или отдельными зонами.

Новые роли разрешений

Мы также расширяем спектр ролей на уровне как аккаунта, так и зоны, представив ряд новых ролей для многих продуктов.

-

Область действия: Аккаунт

-

Управление CDN

-

Порталы MCP

-

Radar

-

Трассировщик запросов (Request Tracer)

-

Управление SSL/TLS

-

-

Область действия: Зона

-

Аналитика (Analytics)

-

Logpush

-

Page Rules

-

Security Center

-

Snippets

-

Настройки зоны (Zone Settings)

-

Начало работы

Область действия ресурса и все новые роли уровня аккаунта и зоны доступны уже сегодня для всех клиентов Cloudflare. Вы можете назначать политики с областью действия на уровне аккаунта, зоны или ресурса через панель управления Cloudflare, API или Terraform.

Полное описание всех доступных ролей и принципов работы областей действия доступно в нашей документации по ролям и области действия.

Защитите свои аккаунты

Эти обновления предоставляют детализированные строительные блоки, необходимые для реализации истинной архитектуры с минимальными привилегиями. Усовершенствовав управление разрешениями и учётными данными, разработчики и компании могут быть более уверены в своей безопасности в отношении пользователей, приложений, агентов и скриптов, которые получают доступ к Cloudflare. Минимальные привилегии — не новая концепция, и для предприятий это никогда не было опциональным. Независимо от того, управляет ли зоной администратор-человек или агент программно разворачивает Worker, ожидание одно: они должны быть авторизованы только для выполнения своей задачи и ничего больше.

После сегодняшнего анонса мы рекомендуем клиентам:

-

Проверьте свои API-токены и как можно скорее перевыпустите их, используя новые сканируемые API-токены.

-

Проверьте свои авторизованные OAuth-приложения и отзовите доступ для тех, которые вы больше не используете.

-

Проверьте права участников и API-токенов в ваших аккаунтах и убедитесь, что пользователи используют новые разрешения с областью действия на уровне аккаунта, зоны или ресурса по мере необходимости, чтобы снизить зону риска.