ИИ-агенты изменили подход команд к доступу к частным сетям. Вашему агенту для программирования нужно запрашивать промежуточную базу данных. Вашему рабочему агенту нужно вызывать внутренний API. Вашему личному ИИ-ассистенту необходим доступ к сервису, работающему в вашей домашней сети. Клиентами больше не являются только люди или сервисы. Теперь это агенты, работающие автономно, выполняющие запросы, которые вы явно не одобряли, к инфраструктуре, которую нужно сохранить в безопасности.

Каждый из этих рабочих процессов имеет одну и ту же базовую проблему: агентам нужен доступ к частным ресурсам, но инструменты для этого были созданы для людей, а не для автономного ПО. Для VPN требуется интерактивный вход. SSH-туннели требуют ручной настройки. Публичное выставление сервисов несёт риски для безопасности. И ни один из этих подходов не даёт вам видимости того, что агент на самом деле делает после подключения.

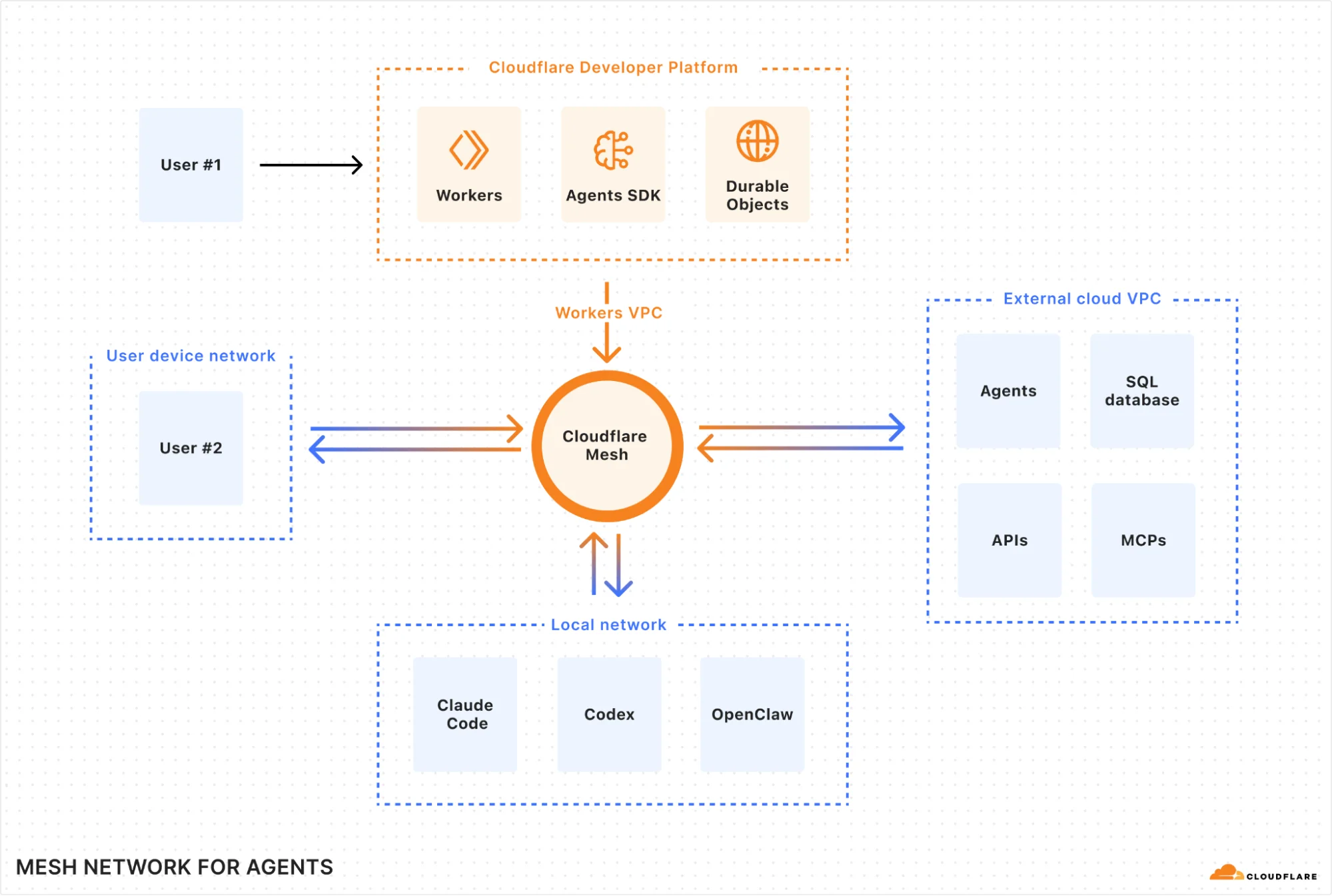

Сегодня мы представляем Cloudflare Mesh для объединения ваших частных сетей и обеспечения безопасного доступа для ваших агентов. Мы также интегрируем Mesh с Cloudflare Developer Platform, чтобы Workers, Durable Objects и агенты, созданные с помощью Agents SDK, могли напрямую получать доступ к вашей частной инфраструктуре.

Если вы используете SASE и Zero Trust комплект Cloudflare One, у вас уже есть доступ к Mesh. Вам не нужна новая технологическая парадигма для защиты агентных рабочих нагрузок. Вам нужен SASE, созданный для эпохи агентов, и это Cloudflare One. Cloudflare Mesh — это новый опыт с более простой настройкой, который использует уже знакомые вам точки входа: WARP Connector (теперь называется узел Cloudflare Mesh) и WARP Client (теперь называется Cloudflare One Client). Вместе они создают частную сеть для трафика людей, разработчиков и агентов. Mesh напрямую интегрирована в ваше существующее развертывание Cloudflare One. Ваши существующие политики Gateway, правила Access и проверки состояния устройств применяются к трафику Mesh автоматически.

Если вы разработчик, который просто хочет частную сеть для своих агентов, сервисов и команды, Mesh — это ваша отправная точка. Настройте её за считанные минуты, подключите свои сети и защитите трафик. И поскольку Mesh работает на платформе Cloudflare One, со временем вы сможете перейти к более продвинутым возможностям: политики сети, DNS и HTTP в Gateway для детального контроля трафика, Access for Infrastructure для управления SSH и RDP сессиями, Browser Isolation для безопасного веб-доступа, DLP для предотвращения утечки конфиденциальных данных из вашей сети и CASB для безопасности SaaS. Вам не придётся планировать всё это с первого дня. Вам просто не нужно будет мигрировать, когда это понадобится.

Новые агентные рабочие процессы

Частные сети всегда были про подключение клиентов к ресурсам — SSH на сервер, запрос к базе данных, доступ к внутреннему API. Что изменилось, так это то, кто эти клиенты. Год назад ответом были ваши разработчики и ваши сервисы. Сегодня это всё чаще ваши агенты.

Это не теория. Взгляните на экосистему: взрывной рост серверов MCP (Model Context Protocol), предоставляющих доступ к инструментам, агентов для программирования, которым нужно читать из частных репозиториев и баз данных, персональных ассистентов, работающих на домашнем оборудовании. Каждая из этих моделей предполагает, что агент может получить доступ к нужным ему ресурсам. Когда эти ресурсы изолированы в частных сетях, агент застревает.

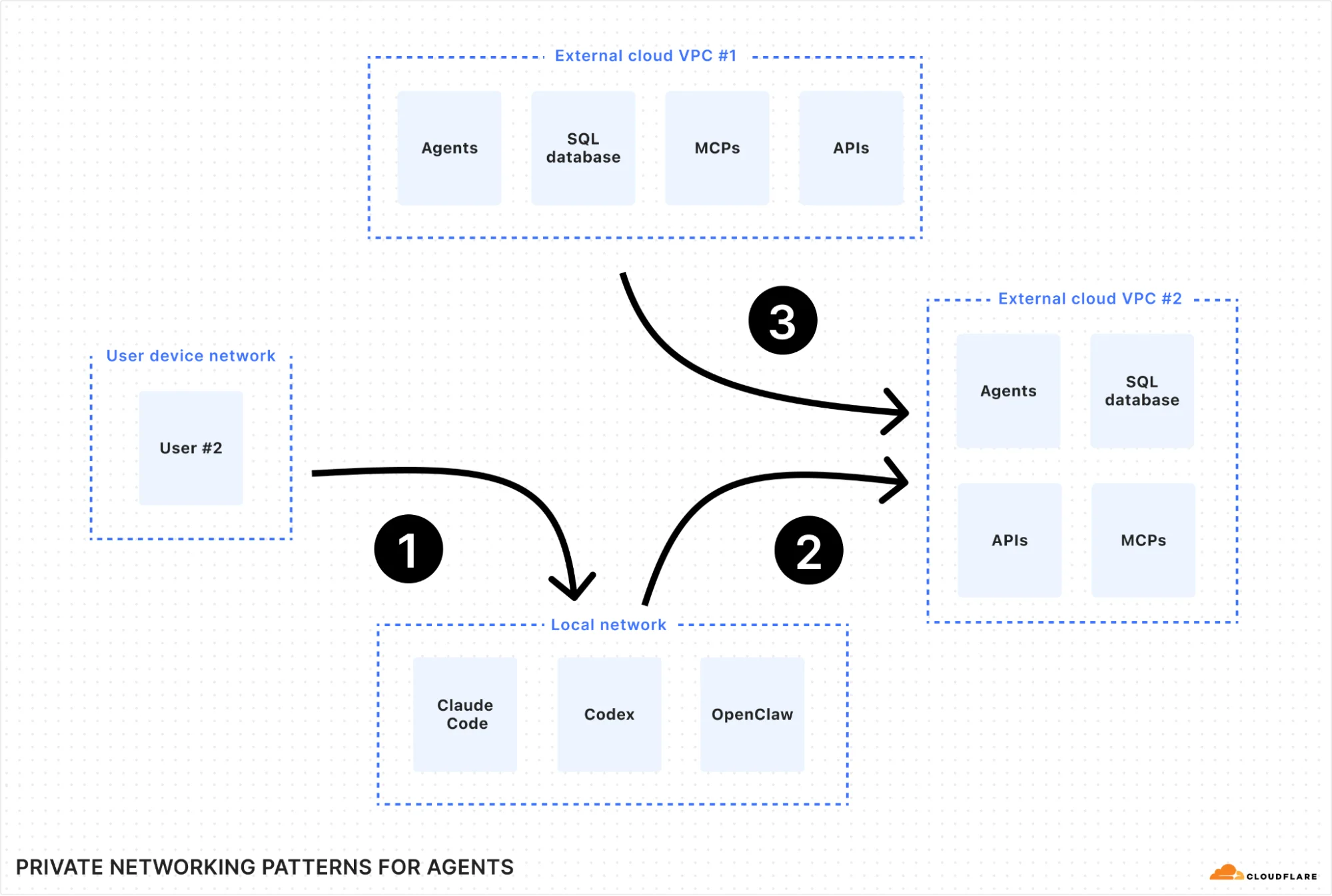

Это создаёт три рабочих процесса, которые сегодня сложно обезопасить:

-

Доступ к личному агенту с мобильного устройства. Вы запускаете OpenClaw на Mac mini дома. Вы хотите получить к нему доступ с телефона, ноутбука в кафе или рабочего компьютера. Но открытый доступ к нему из публичного интернета (даже за паролем) может оставить некоторые уязвимости. Ваш агент имеет доступ к оболочке, файловой системе и сети вашей домашней сети. Одна ошибка в конфигурации — и любой сможет до него добраться.

-

Предоставление агенту для программирования доступа к промежуточной среде. Вы используете Claude Code, Cursor или Codex на своём ноутбуке. Вы просите его проверить статус развертывания, запросить аналитику из промежуточной базы данных или прочитать из внутреннего хранилища объектов. Но эти сервисы находятся в частном облачном VPC, поэтому ваш агент не может до них добраться, не открывая их для интернета или не туннелируя весь ноутбук в VPC.

-

Подключение развернутых агентов к частным сервисам. Вы встраиваете агентов в свой продукт с помощью Agents SDK на Cloudflare Workers. Эти агенты должны вызывать внутренние API, запрашивать базы данных и получать доступ к сервисам, которых нет в публичном интернете. Им нужен частный доступ, но с ограниченными правами, журналами аудита и без утечки учетных данных.

Cloudflare Mesh: одна частная сеть для пользователей, узлов и агентов

Cloudflare Mesh — это удобная для разработчиков частная сеть. Один легковесный коннектор, один бинарный файл подключает всё: ваши личные устройства, удаленные серверы, пользовательские конечные точки. Вам не нужно устанавливать отдельные инструменты для каждого сценария. Один коннектор в вашей сети — и работает каждая схема доступа.

После подключения устройства в вашей частной сети могут взаимодействовать друг с другом через частные IP-адреса, маршрутизируемые через глобальную сеть Cloudflare в более чем 330 городах, что обеспечивает лучшую надежность и контроль над вашей сетью.

Теперь, с помощью Mesh, единое решение может решить все упомянутые выше сценарии работы с агентами:

-

С Cloudflare One Client для iOS на телефоне вы можете безопасно подключить свои мобильные устройства к локальному Mac mini, на котором работает OpenClaw, через частную сеть Mesh.

-

С Cloudflare One Client для macOS на ноутбуке вы можете подключить ноутбук к своей частной сети, чтобы ваши агенты для программирования могли получать доступ к промежуточным базам данных или API и запрашивать их.

-

С узлами Mesh на ваших Linux-серверах вы можете соединять VPC во внешних облаках, позволяя агентам получать доступ к ресурсам и MCP во внешних частных сетях.

Поскольку Mesh работает на базе Cloudflare One Client, каждое подключение наследует средства контроля безопасности платформы Cloudflare One. Политики Gateway применяются к трафику Mesh. Проверки состояния устройств валидируют подключаемые устройства. Фильтрация DNS отслеживает подозрительные запросы. Вы получаете это без дополнительной настройки: те же политики, что защищают трафик людей, защищают и трафик агентов.

Выбор между Mesh и Tunnel

С появлением Mesh вы можете спросить: когда мне использовать Mesh вместо Tunnel? Оба соединяют внешние сети с Cloudflare приватно, но служат разным целям. Cloudflare Tunnel — идеальное решение для однонаправленного трафика, когда Cloudflare проксирует трафик с границы сети к определенным частным сервисам (например, веб-серверу или базе данных).

Cloudflare Mesh, с другой стороны, предоставляет полную двунаправленную сеть типа "многие ко многим". Каждое устройство и узел в вашей Mesh могут обращаться друг к другу, используя свои частные IP-адреса. Приложение или агент, работающий в вашей сети, может обнаруживать и получать доступ к любому другому ресурсу в Mesh без необходимости создания отдельного Tunnel для каждого ресурса.

Используя возможности сети Cloudflare

Cloudflare Mesh дает вам преимущества mesh-сети (отказоустойчивость, высокая масштабируемость, низкая задержка и высокая производительность), но, маршрутизируя всё через Cloudflare, она решает ключевую проблему mesh-сетей: обход NAT.

Большая часть интернета находится за NAT (преобразованием сетевых адресов). Этот механизм позволяет всей локальной сети устройств использовать один публичный IP-адрес, сопоставляя трафик между публичными заголовками и приватными внутренними адресами. Когда два устройства находятся за NAT, прямое соединение может не состояться, и трафик вынужден использовать релейные серверы. Если у вашей релейной инфраструктуры ограниченное количество точек присутствия, значительная часть вашего трафика проходит через эти реле, увеличивая задержку и снижая надежность. И хотя можно самостоятельно размещать свои релейные серверы, чтобы компенсировать это, это означает взять на себя бремя управления дополнительной инфраструктурой только для подключения вашей существующей сети.

Cloudflare Mesh использует другой подход. Весь трафик Mesh проходит через глобальную сеть Cloudflare — ту же инфраструктуру, которая обслуживает трафик для некоторых из крупнейших веб-сайтов Интернета. Для межузлового или мультиоблачного трафика это последовательно превосходит маршрутизацию через публичный Интернет. Здесь нет ухудшенного резервного пути, потому что граница Cloudflare и есть путь.

Маршрутизация через Cloudflare также означает, что каждый пакет проходит через стек безопасности Cloudflare. Это ключевое преимущество построения Mesh на платформе Cloudflare One: безопасность — это не отдельный продукт, который добавляется позже. И, используя ту же глобальную магистраль, мы можем обеспечить эти основные принципы для каждой команды с первого дня:

50 узлов и 50 пользователей бесплатно. Вся ваша команда и вся тестовая среда в одной частной сети, включены в каждый аккаунт Cloudflare.

Глобальная граничная маршрутизация. Более 330 городов, оптимизированная магистральная маршрутизация. Нет релейных серверов с ограниченным количеством точек присутствия. Нет ухудшенных резервных путей.

Элементы управления безопасностью с первого дня. Mesh работает на Cloudflare One. Политики Gateway, фильтрация DNS, DLP, инспекция трафика и проверки состояния устройств — всё доступно на одной платформе. Начните с простого частного подключения. Включите политики Gateway, когда вам понадобится фильтрация трафика. Активируйте Access for Infrastructure, когда потребуется контроль на уровне сеансов для SSH и RDP. Добавьте DLP, когда нужно предотвратить утечку конфиденциальных данных из вашей сети. Каждая функция находится в одном переключателе.

Высокая доступность. Создайте узел Mesh с включенной высокой доступностью и запустите несколько коннекторов, используя один и тот же токен, в режиме активный-пассивный. Они анонсируют одни и те же IP-маршруты, поэтому если один выйдет из строя, трафик автоматически переключится на другой.

Интеграция с Платформой для разработчиков через Workers VPC

Mesh соединяет ваши агенты и ресурсы в различных внешних облаках, но вам также нужно иметь возможность подключаться от ваших агентов, созданных на Workers с помощью Agents SDK. Чтобы это стало возможным, мы расширили Workers VPC, сделав всю вашу сеть Mesh доступной для Workers и Durable Objects.

Это означает, что вы можете подключиться к вашей сети Cloudflare Mesh из Workers, делая всю сеть доступной с помощью одного вызова fetch() из одной привязки. Это дополняет существующую поддержку Cloudflare Tunnel в Workers VPC, давая вам больше выбора в том, как защищать ваши сети. Теперь вы можете указать целые сети, к которым хотите подключиться, в вашем файле wrangler.jsonc. Чтобы привязаться к вашей сети Mesh, используйте зарезервированное ключевое слово cf1:network, которое привязывается к сети Mesh вашего аккаунта:

"vpc_networks": [

{ "binding": "MESH", "network_id": "cf1:network", "remote": true },

{ "binding": "AWS_VPC", "tunnel_id": "350fd307-...", "remote": true }

]

Затем вы можете использовать это в коде вашего Worker или агента:

export default {

async fetch(request: Request, env: Env, ctx: ExecutionContext) {

// Доступ к любому внутреннему хосту в вашей Mesh, предварительная регистрация не требуется

const apiResponse = await env.MESH.fetch("http://10.0.1.50/api/data");

// Внутреннее имя хоста разрешается через приватный DNS-резолвер туннеля

const dbResponse = await env.AWS_VPC.fetch("http://internal-db.corp.local:5432");

return new Response(await apiResponse.text());

},

};

Подключая Платформу для разработчиков к вашим сетям Mesh, вы можете создавать Workers, которые имеют безопасный доступ к вашим приватным базам данных, внутренним API и MCP, позволяя вам создавать крособлачных агентов и MCP, которые предоставляют агентные возможности вашему приложению. Но это также открывает мир, где агенты могут автономно наблюдать за вашим стеком от начала до конца, сопоставлять логи и предлагать оптимизации в реальном времени.

Как всё это сочетается вместе

Вместе Cloudflare Mesh, Workers VPC и Agents SDK обеспечивают унифицированную частную сеть для ваших агентов, которая охватывает как Cloudflare, так и ваши внешние облака. Мы объединили подключение и вычисления, чтобы ваши агенты могли безопасно достигать необходимых ресурсов, где бы они ни находились, по всему миру.

Узлы Mesh — это ваши серверы, виртуальные машины и контейнеры. Они запускают облегченную версию Cloudflare One Client и получают Mesh IP. Сервисы общаются друг с другом по приватным IP-адресам, двунаправленно, маршрутизируясь через границу Cloudflare.

Устройства — это ваши ноутбуки и телефоны. Они запускают Cloudflare One Client и напрямую достигают узлов Mesh: SSH, запросы к базам данных, вызовы API — всё по приватным IP. Ваши локальные кодирующие агенты используют это соединение для доступа к приватным ресурсам.

Агенты на Workers получают доступ к приватным сервисам через привязки Workers VPC Network. Они получают ограниченный доступ ко всей сети, опосредованный MCP. Сеть определяет, к чему агент может получить доступ. Сервер MCP определяет, что агент может делать.

Что дальше

Текущая версия Mesh закладывает основу для безопасного унифицированного подключения. Но по мере того, как агентные рабочие процессы усложняются, мы сосредоточены на переходе от простого подключения к сети, которой проще управлять и которая более детально осведомлена о том, кто или что общается с вашими сервисами. Вот что мы создаем до конца года.

Маршрутизация по имени хоста

Этим летом мы расширяем маршрутизацию по имени хоста из Cloudflare Tunnel на Mesh. Ваши узлы Mesh смогут привлекать трафик для приватных имён хостов, таких как wiki.local или api.staging.internal, без необходимости управлять списками IP-адресов или беспокоиться о том, как эти имена хостов разрешаются на границе Cloudflare. Маршрутизируйте трафик к сервисам по имени, а не по IP. Если ваша инфраструктура использует динамические IP, группы автомасштабирования или эфемерные контейнеры, это устраняет целый класс проблем с маршрутизацией.

Mesh DNS

Сегодня вы обращаетесь к узлам Mesh по их Mesh IP: ssh 100.64.0.5. Это работает, но не так, как вы думаете о вашей инфраструктуре. Вы думаете именами: postgres-staging, api-prod, nikitas-openclaw.

Позже в этом году мы создаем Mesh DNS, чтобы каждый узел и устройство, присоединяющееся к вашей Mesh, автоматически получало маршрутизируемое внутреннее имя хоста. Никакой настройки DNS или ручных записей. Добавьте узел с именем postgres-staging, и postgres-staging.mesh будет разрешаться в правильный Mesh IP с любого устройства в вашей Mesh.

В сочетании с маршрутизацией по имени хоста вы сможете выполнять ssh postgres-staging.mesh или curl http://api-prod.mesh:3000/health, никогда не зная и не управляя IP-адресом.

Маршрутизация с учетом идентификации

Сегодня узлы Mesh аутентифицируются на границе Cloudflare, но они разделяют идентификацию на сетевом уровне. Устройства аутентифицируются с идентификацией пользователя через Cloudflare One Client, но узлы еще не несут отдельные, маршрутизируемые идентификации, которые политики Gateway могут различать.

Мы хотим это изменить. Цель — маршрутизация с учетом идентификации для Mesh, где каждый узел, каждое устройство и в конечном итоге каждый агент получает отдельную идентификацию, которую политики могут оценивать. Вместо написания правил на основе диапазонов IP, вы пишете правила на основе того, кто или что подключается.

Это особенно важно для агентов. Сегодня, когда агент, работающий на Workers, вызывает инструмент через привязку VPC, целевой сервис видит запрос от Worker. Он не знает, какой агент вызывает, кто его авторизовал или какой объем прав был предоставлен. Со стороны Mesh, когда локальный кодирующий агент на вашем ноутбуке обращается к тестовому сервису, Gateway видит идентификацию вашего устройства, но не идентификацию агента.

Мы работаем над моделью, в которой агенты несут свою собственную идентификацию через сеть:

-

Принципал / Спонсор: Человек, который авторизовал действие (Никита из команды платформы)

-

Агент: ИИ-система, выполняющая его (ассистент развертывания, сессия #abc123)

-

Область видимости: Что агенту разрешено делать (читать развертывания, запускать откаты, больше ничего)

Это позволило бы вам писать политики, например: чтение от агентов Никиты разрешено, но запись требует непосредственного участия Никиты. Трафик агентов может фильтроваться отдельно от человеческого трафика. Сетевой доступ агента может быть отозван, не затрагивая доступ Никиты.

Инфраструктура для этого создана. Узлы Mesh подготавливаются с токенами на узел, устройства аутентифицируются с идентификацией на пользователя, а привязки Workers VPC ограничивают доступ на каждый сервис. Недостающий элемент — сделать эти идентификации видимыми для уровня политик, чтобы Gateway мог принимать решения о маршрутизации и доступе на их основе. Вот что мы строим.

Mesh в контейнерах

Сегодня узлы Mesh работают на виртуальных машинах и физических Linux-серверах. Но современная инфраструктура все чаще работает в контейнерах: поды Kubernetes, стеки Docker Compose, эфемерные раннеры CI/CD. Мы создаем Docker-образ Mesh, который позволит вам добавить узел Mesh в любое контейнеризированное окружение.

Это означает, что вы сможете включить Mesh sidecar в ваш стек Docker Compose и предоставить каждому сервису в этом стеке доступ к частной сети. Микросервис, работающий в контейнере в вашем тестовом кластере, сможет обратиться к базе данных в вашей производственной VPC через Mesh, без необходимости публичных конечных точек для любого из сервисов.

Это также полезно для CI/CD-конвейеров, которые могут получать доступ к частной инфраструктуре во время сборок и тестов: ваш runner GitHub Actions загружает образ контейнера Mesh, присоединяется к вашей сети, запускает интеграционные тесты в вашей промежуточной среде и завершает работу. Всё без необходимости управлять VPN-учётными данными или поддерживать постоянные туннели: узел исчезает при выходе из контейнера.

Мы ожидаем, что Docker-образ Mesh станет доступен позже в этом году.

Начать работу

Пока мы продолжаем развивать эти возможности идентификации и маршрутизации, основа для безопасного, унифицированного сетевого взаимодействия доступна уже сегодня. Вы можете начать объединять свои облака и защищать свои агенты всего за несколько минут.

Начните работу с Cloudflare Mesh: Перейдите в раздел Сеть (Networking) > Mesh в панели управления Cloudflare. Бесплатно для до 50 узлов и 50 пользователей.

Создавайте агентов с помощью Agents SDK и Workers VPC: Установите Agents SDK (`npm i agents`), следуйте краткому руководству по Workers VPC и создайте удалённый MCP-сервер с доступом к приватному бэкенду.

Уже используете Cloudflare One? Mesh работает с вашей существующей настройкой. Ваши политики Gateway, проверки состояния устройств и правила доступа применяются к трафику Mesh автоматически. См. документацию по Mesh, чтобы добавить свой первый узел.