Cloudflare ускоряет свою постквантовую дорожную карту. Теперь мы нацеливаемся на 2029 год для достижения полной постквантовой (PQ) безопасности, включая, что крайне важно, постквантовую аутентификацию.

В Cloudflare мы верим в то, что Интернет по умолчанию должен быть приватным и безопасным. Мы начали с предложения бесплатных универсальных SSL-сертификатов в 2014 году, начали подготовку к постквантовой миграции в 2019 году и включили постквантовое шифрование для всех веб-сайтов и API в 2022 году, чтобы смягчить атаки «собрать сейчас/расшифровать позже». Хотя нас радует, что более 65% трафика от людей к Cloudflare защищено постквантовым шифрованием, наша работа не завершена, пока не будет обновлена и аутентификация. Новые достоверные исследования и быстрые отраслевые разработки показывают, что сроки миграции гораздо ближе, чем ожидалось. Это проблема, к которой любая организация должна относиться срочно, поэтому мы ускоряем наш собственный внутренний график подготовки к Q-Day.

Что случилось? На прошлой неделе Google объявил, что они кардинально улучшили квантовый алгоритм для взлома эллиптической криптографии, которая широко используется для защиты Интернета. Они не раскрыли алгоритм, а вместо этого предоставили доказательство с нулевым разглашением, что он у них есть.

Это даже не самое большое прорыв. В тот же день Oratomic опубликовала оценку ресурсов для взлома RSA-2048 и P-256 на компьютере с нейтральными атомами. Для P-256 требуется всего ошеломляюще низкие 10 000 кубитов. Мотивация Google, стоящая за недавним объявлением о также работе над нейтральными атомами наряду со сверхпроводящими квантовыми компьютерами, теперь становится ясной. Хотя Oratomic объясняет свой базовый подход, они все же умышленно опускают ключевые детали намеренно.

Эти независимые достижения побудили Google ускорить свой график постквантовой миграции до 2029 года. Более того, в своем объявлении и других выступлениях Google отдал приоритет квантово-безопасной аутентификации над смягчением атак «собрать сейчас/расшифровать позже». Как мы обсудим далее, этот приоритет указывает на то, что Google опасается, что Q-Day может наступить уже к 2030 году. После этих объявлений технический директор IBM Quantum Safe настроен более пессимистично и не исключает квантовых «атак прорывного характера» на высокоценные цели уже в 2029 году.

Квантовая угроза хорошо известна: Q-Day — это день, когда достаточно мощные квантовые компьютеры смогут взломать основную криптографию, используемую сегодня для защиты данных и доступа в системах. Криптографически значимые квантовые компьютеры (CRQC) пока не существуют, но многие лаборатории по всему миру работают над различными подходами к их созданию. До недавнего времени прогресс в области CRQC был в основном публичным, но нет оснований ожидать, что так будет и дальше. Более того, есть веские основания полагать, что прогресс уйдет из поля зрения общественности. Как предупредил квантовый ученый Скотт Ааронсон в конце 2025 года:

[В] какой-то момент люди, делающие подробные оценки того, сколько физических кубитов и гейтов потребуется для взлома реально используемых криптосистем с помощью алгоритма Шора, перестанут публиковать эти оценки, если не по другой причине, то из-за риска предоставить слишком много информации противникам. В самом деле, насколько нам известно, эта точка, возможно, уже пройдена.

Эта точка теперь действительно пройдена.

Почему сейчас: независимый прогресс на трех фронтах

Мы хотели бы уделить несколько слов тому, почему трудно предсказать прогресс в квантовых вычислениях. Внезапные «квантовые» скачки в понимании, подобные тому, что мы наблюдали на прошлой неделе, могут происходить, даже если все происходит на публике. Проще говоря, взлом криптографии с помощью квантового компьютера требует инженерной работы на трех независимых фронтах: квантовое оборудование, коррекция ошибок и квантовое программное обеспечение. Прогресс на каждом фронте усиливает прогресс на других.

Оборудование. Существует множество различных конкурирующих подходов. Мы упомянули нейтральные атомы и сверхпроводящие кубиты, но есть также ионные ловушки, фотоника и амбициозные проекты вроде топологических кубитов. Дополнительные подходы можно даже комбинировать. Большинство из этих подходов разрабатываются несколькими лабораториями по всему миру. У всех них есть свои уникальные инженерные проблемы, которые необходимо решить перед масштабированием. Несколько лет назад у всех них был длинный список нерешенных задач, и было неясно, сможет ли какой-либо из них масштабироваться. Сегодня большинство из них добились хорошего прогресса. Масштабируемость ни одного еще не продемонстрирована: если бы это было так, у нас не оставалось бы пары лет. Но эти подходы теперь гораздо ближе к цели, особенно нейтральные атомы. Чтобы игнорировать этот прогресс, нужно верить, что каждый отдельный подход упрется в стену.

Коррекция ошибок. Все квантовые компьютеры подвержены шумам и требуют кодов коррекции ошибок для выполнения значимых вычислений. Это добавляет изрядные накладные расходы, хотя их объем зависит от архитектуры. Больше шума требует больше коррекции ошибок, но что интереснее, улучшенная связность кубитов позволяет использовать гораздо более эффективные коды. Для понимания масштаба: обычно для одного логического кубита в шумных сверхпроводящих квантовых компьютерах с соединением только соседних кубитов требуется около тысячи физических кубитов. Мы знали, что «перенастраиваемые кубиты», такие как в машинах с нейтральными атомами, позволяют использовать коды коррекции ошибок на порядок лучше. К удивлению, Oratomic показала, что преимущество еще больше: на один логический кубит требуется всего около 3-4 физических кубитов на нейтральных атомах.

Программное обеспечение. Наконец, квантовые алгоритмы для взлома криптографии можно улучшить. Это прорыв Google: они значительно ускорили алгоритм взлома P-256. В дополнение к этому, Oratomic показала дальнейшие архитектурно-специфичные оптимизации для перенастраиваемых кубитов.

Картина складывается: в 2025 году нейтральные атомы оказались более масштабируемыми, чем ожидалось, и теперь Oratomic выяснила, как делать гораздо более эффективные коды коррекции ошибок с такими высокосвязными кубитами. Кроме того, для взлома P-256 требуется гораздо меньше работы. В результате Q-Day значительно приблизился по сравнению с типичными сроками 2035+, причем нейтральные атомы лидируют, а другие подходы не сильно отстают.

В предыдущих записях блога мы обсуждали, как разные квантовые компьютеры сравниваются по количеству физических кубитов и точности, в сравнении с консервативной целью взлома RSA-2048 на архитектуре со сверхпроводящими кубитами. Этот анализ дает нам приблизительное представление о том, сколько времени у нас есть, и он, безусловно, лучше, чем отслеживание рекордов квантовой факторизации, но он упускает архитектурно-специфичные оптимизации и улучшения программного обеспечения. Теперь стоит следить за тем, когда будут достигнуты окончательные недостающие возможности для каждой архитектуры.

Пора сосредоточиться на аутентификации

Исторически фокус отрасли на постквантовой криптографии (PQC) в значительной степени основывался на PQ шифровании, которое останавливает атаки «собрать сейчас/расшифровать позже» (HNDL). При атаке HNDL противник собирает чувствительный зашифрованный сетевой трафик сегодня и хранит его до будущей даты, когда можно будет использовать мощный квантовый компьютер для расшифровки данных. Атаки HNDL представляют основную угрозу, когда Q-Day далеко. Вот почему наше внимание до сих пор было сосредоточено на снижении этого риска путем внедрения постквантового шифрования по умолчанию в наших продуктах с 2022 года. Сегодня, как мы упоминали выше, большинство продуктов Cloudflare защищены от атак HNDL, и мы работаем над обновлением остальных, пока говорим.

Другая категория атак направлена против аутентификации: противники, вооруженные работающими квантовыми компьютерами, выдают себя за серверы или подделывают учетные данные доступа. Если Q-Day далеко, аутентификация не является срочной: развертывание PQ-сертификатов и подписей не добавляет ценности, только усилия.

Приближающийся Q-Day меняет ситуацию: утечки данных серьезны, но сломанная аутентификация катастрофична. Любой уязвимый для квантовых атак ключ удаленного входа — это точка доступа для злоумышленника, чтобы делать все, что он пожелает, будь то вымогательство, вывод из строя или слежка за вашей системой. Любой механизм автоматического обновления программного обеспечения становится вектором удаленного выполнения кода. Активному квантовому злоумышленнику легко — им нужно найти всего один доверенный ключ, уязвимый для квантовых атак, чтобы проникнуть внутрь.

Когда эксперты в области создания квантовых компьютеров начинают латать системы аутентификации, нам всем стоит прислушаться. Вопрос уже не в том, «когда наши зашифрованные данные окажутся под угрозой?», а в том, «сколько времени пройдет, прежде чем злоумышленник войдет в парадную дверь с квантово-подделанным ключом?»

Расстановка приоритетов для наиболее уязвимых систем

Если квантовые компьютеры появятся в ближайшие несколько лет, они будут редкими и дорогими. Злоумышленники будут нацеливаться на высокоценные объекты, такие как долгоживущие ключи, которые открывают доступ к значительным активам или обеспечивают постоянный доступ, например, корневые сертификаты, ключи аутентификации API и сертификаты для подписи кода. Если злоумышленнику удастся скомпрометировать такой ключ, он сохранит неограниченный доступ до тех пор, пока его не обнаружат или ключ не будет отозван.

Это говорит о том, что долгоживущие ключи должны быть в приоритете. Это безусловно верно, если квантовая атака на один ключ дорогая и медленная, чего и следует ожидать от первого поколения квантовых компьютеров на нейтральных атомах. Но это не относится к масштабируемым сверхпроводящим квантовым компьютерам и последующим поколениям квантовых компьютеров на нейтральных атомах, которые могут взламывать ключи гораздо быстрее. Такие быстрые CRQC снова меняют правила игры, и противник, обладающий ими, может сосредоточиться исключительно на атаках HNDL, чтобы его атаки оставались незамеченными. Софи Шмиг из Google сравнивает этот сценарий с криптоанализом «Энигмы», который изменил ход Второй мировой войны.

Добавления поддержки постквантовой криптографии недостаточно. Чтобы быть защищенными от атак понижения, системы должны отключить поддержку криптографии, уязвимой для квантовых атак. В крупных, особенно федеративных системах, таких как веб, это невыполнимо, поскольку не каждый клиент (браузер) будет поддерживать постквантовые сертификаты, а серверы должны продолжать поддерживать этих устаревших клиентов. Однако защита от понижения для HTTPS все же достижима с использованием «PQ HSTS» и/или прозрачности сертификатов.

Отключение квантово-уязвимой криптографии — не последний шаг: после этого необходимо заменить все секреты, такие как пароли и токены доступа, ранее раскрытые в уязвимой системе. В отличие от постквантового шифрования, которое требует одного мощного рывка, переход на постквантовую аутентификацию имеет длинную цепочку зависимостей — не говоря уже о сторонней валидации и мониторинге мошенничества. Это займет годы, а не месяцы.

Естественно, что организации, читающие это, спешат задуматься о том, какие внутренние системы им необходимо обновить. Но это еще не все. Q-day угрожает всем системам. Поэтому важно понимать влияние потенциального Q-day на сторонние зависимости, как прямые, так и косвенные. Не только на тех третьих сторон, с которыми вы общаетесь посредством криптографии, но и на любых третьих сторон, которые являются критически важными бизнес-зависимостями, такими как финансовые услуги и коммунальные службы.

Поскольку Q-day приближается по более сжатому графику, постквантовая аутентификация является наивысшим приоритетом. Долгосрочные ключи следует обновить в первую очередь. Глубокие цепочки зависимостей и тот факт, что у каждого есть сторонние поставщики, означают, что эта работа займет годы, а не месяцы. Переход на постквантовую криптографию недостаточен: чтобы предотвратить понижение, необходимо также отключить квантово-уязвимую криптографию.

Дорожная карта Cloudflare к полной постквантовой безопасности

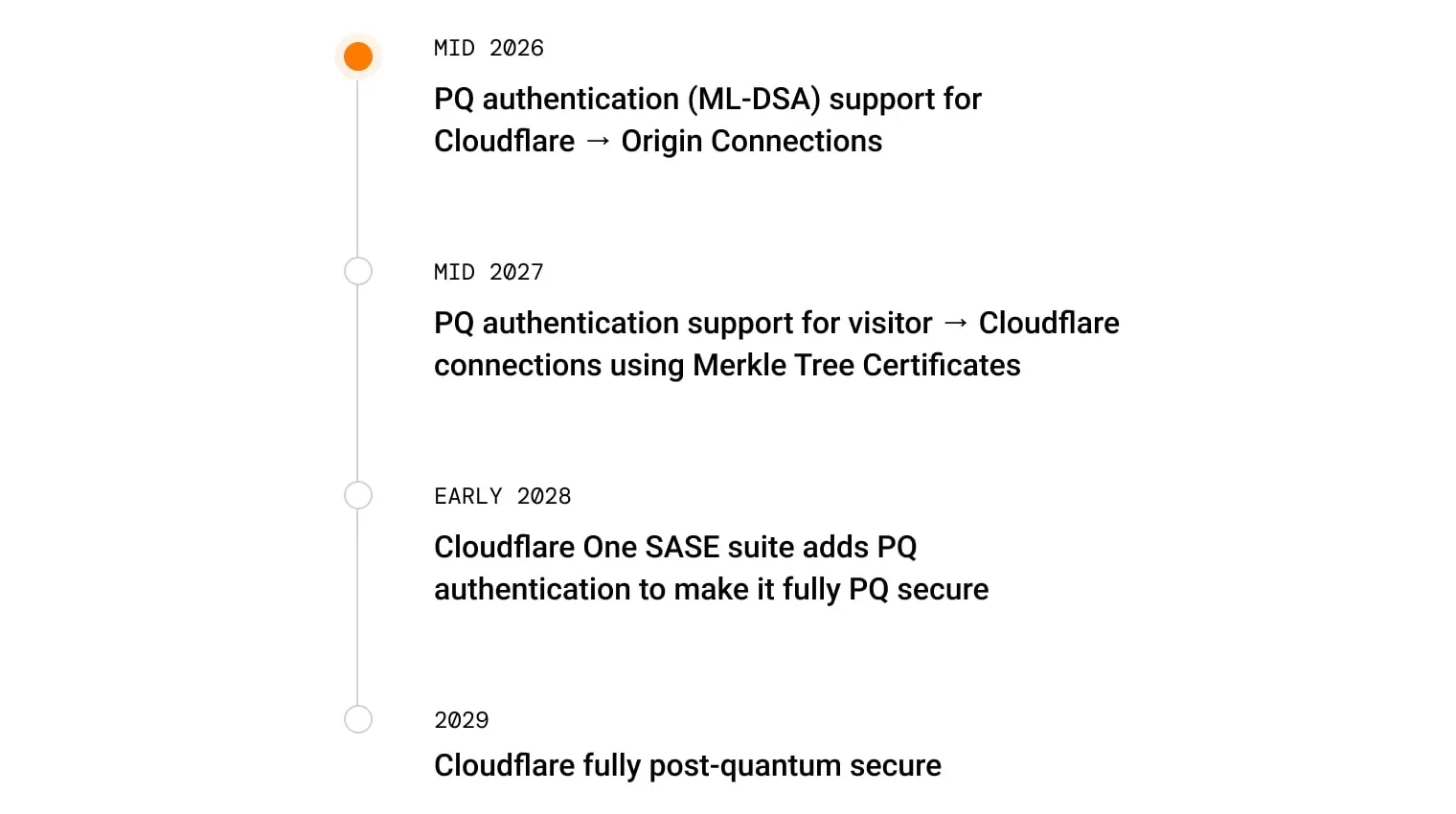

Сегодня Cloudflare обеспечивает постквантовое шифрование для большинства наших продуктов, смягчая угрозы «собрать сейчас / расшифровать позже». Это результат работы, которую мы начали более десяти лет назад, чтобы защитить наших клиентов и Интернет в целом. Мы стремимся обеспечить полную постквантовую безопасность, включая аутентификацию, для всего набора наших продуктов к 2029 году. Здесь мы делимся некоторыми промежуточными вехами, которые мы установили, с оговоркой, что они могут измениться по мере развития нашего понимания рисков и сложностей развертывания.

Что мы рекомендуем

Для бизнеса мы рекомендуем сделать поддержку постквантовых технологий обязательным требованием для любых закупок. Общие лучшие практики, такие как своевременное обновление программного обеспечения и автоматизация выдачи сертификатов, имеют значение и значительно продвинут вас вперед. Мы рекомендуем заранее оценить критически важных поставщиков с точки зрения последствий их бездействия для вашего бизнеса.

Для регулирующих органов и правительств: лидерство через установление ранних сроков было крайне важно для отраслевого прогресса до сих пор. Сейчас мы находимся в переломном моменте, когда фрагментация стандартов и усилий между юрисдикциями и внутри них может поставить прогресс под угрозу. Мы рекомендуем правительствам назначить и наделить полномочиями ведущее агентство для координации миграции по четкому графику, сохранять фокус на безопасности и продвигать использование существующих международных стандартов. Правительствам не нужно паниковать, но они могут уверенно вести миграцию.

Для клиентов Cloudflare, в отношении наших услуг, вам не нужно предпринимать никаких мер по смягчению рисков. Мы внимательно следим за последними достижениями в области квантовых вычислений и принимаем упреждающие шаги для защиты ваших данных. Как мы делали в прошлом, мы включим постквантовую безопасность по умолчанию, без необходимости что-либо переключать. То, что мы не контролируем, — это другая сторона: браузеры, приложения и источники нуждаются в обновлении. Корпоративному сетевому трафику в Cloudflare беспокоиться не о чем: Cloudflare One предлагает сквозную защиту при туннелировании трафика через нашу постквантовую зашифрованную инфраструктуру.

Конфиденциальность и безопасность — это обязательный минимум для Интернета. Вот почему каждое постквантовое обновление, которое мы создаем, будет по-прежнему доступно всем клиентам, на любом тарифном плане, без дополнительной платы. Сделать постквантовую безопасность стандартом по умолчанию — единственный способ защитить Интернет в масштабе.