Cloudflare One значительно вырос за эти годы. Начав с защиты трафика на сетевом уровне, он теперь охватывает конечные точки и SaaS-приложения — потому что именно там происходит работа.

Но по мере эволюции рынка основная миссия стала очевидной: безопасность данных — это безопасность предприятия.

Вот почему. Мы применяем контроль не просто ради контроля. Мы делаем это, потому что последующие результаты обходятся дорого: вредоносное ПО, кража учетных данных, захват сессий и, в конечном итоге, самое важное — утечка конфиденциальных данных за пределы организации. То, что выглядит как простая политика доступа, может быть первым звеном в цепочке, заканчивающейся реагированием на инциденты, влиянием на клиентов и репутационным ущербом.

Поэтому, если отступить на шаг, большинство программ безопасности — даже тех, что выглядят по-разному на бумаге — пытаются ответить на одни и те же вопросы:

-

Где находятся конфиденциальные данные?

-

Кто имеет к ним доступ?

-

Какие существуют пути для их перемещения туда, где им не место?

Это основа нашего видения безопасности данных в Cloudflare One: единая модель, которая следует за данными по всем местам их перемещения, а не набор разрозненных средств контроля. Это означает:

-

Защиту при передаче (через доступ к Интернету и SaaS)

-

Видимость и контроль в состоянии покоя (внутри SaaS)

-

Применение политик при использовании (на конечных точках)

-

А теперь — охват на уровне промпта (поскольку ИИ становится новым интерфейсом к корпоративным данным)

Думайте об этом как об одной связанной системе: видимость показывает, что происходит, контроль ограничивает, куда могут перемещаться данные, а применение политик закрывает пробелы "последней мили", когда контент покидает приложение. В этом и заключается проблема "от конечной точки до промпта": данные перемещаются быстрее, чем границы продуктов, поэтому политики должны следовать за данными, а не за инструментом.

В этом посте мы рассмотрим набор обновлений, продвигающих это видение вперед — от элементов управления протоколом удаленного рабочего стола (RDP) через браузер до журналирования на уровне операций, предотвращения утечек данных (DLP) на конечных точках и сканирования безопасности ИИ для Microsoft 365 Copilot.

Удаленный доступ без расползания данных: управление буфером обмена в браузерном RDP

Браузерный RDP — это практичный способ предоставить удаленный доступ, когда нельзя рассчитывать на управляемую конечную точку или установленный клиент — это типично для подрядчиков, партнеров и рабочих процессов с эпизодическим доступом. Браузерный RDP в Cloudflare One добавляет видимость и элементы управления политиками к такому доступу. Но как только вы предоставляете полноценный RDP-интерфейс в браузере, вопрос становится простым: насколько детальным является ваш контроль над тем, куда могут перемещаться данные, особенно через буфер обмена?

Сегодня мы добавляем настройку, которая напрямую защищает данные: управление буфером обмена для браузерного RDP. С помощью этой новой функции администраторы безопасности и IT теперь смогут решать, могут ли их пользователи копировать или вставлять информацию между своим локальным устройством и сеансом браузерного RDP.

Ограничения для буфера обмена — идеальный пример компромисса между продуктивностью и безопасностью. Если пользователи не могут копировать и вставлять в рабочем процессе, от которого зависят, они обойдут контроль, будь то с помощью скриншотов, перепечатывания данных или переноса работы на неуправляемые инструменты. Управление буфером обмена позволяет быть точным: разрешить рабочий процесс там, где это безопасно, и блокировать там, где нет.

С помощью управления буфером обмена в браузерном RDP администраторы могут разрешить ожидаемый пользователями рабочий процесс копирования/вставки, одновременно применяя детальный контроль над направлением и контекстом. Например, если пользователи получают доступ к порталу поддержки клиентов, содержащему конфиденциальную информацию о клиентах, вы можете разрешить копирование/вставку в сеанс для продуктивности, но заблокировать копирование/вставку из сеанса, чтобы предотвратить попадание данных на неуправляемые конечные точки.

Эта функциональность теперь доступна в Cloudflare One и может быть настроена как новая опция в Политиках приложений доступа для приложений браузерного RDP.

Видимость без догадок: сопоставление операций в журналах

Хотя средства контроля удаленного доступа снижают риски, для их точной настройки также необходимо понимать конкретные действия, которые пользователи совершают внутри SaaS-приложений.

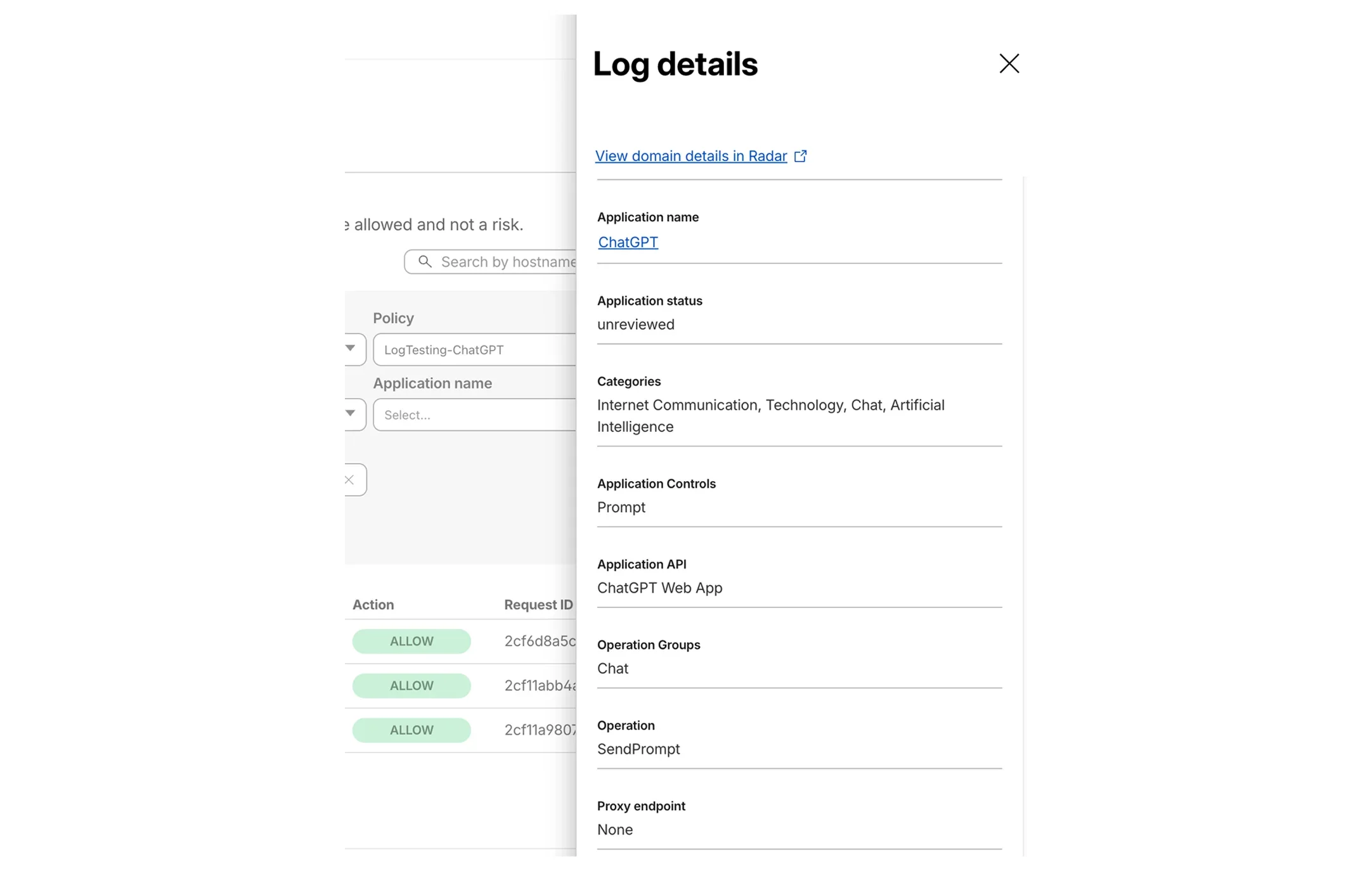

Мы используем процесс под названием сопоставление операций (подробно описанный в недавнем посте блога), чтобы обеспечить видимость этих действий и упростить для клиентов написание политик для SaaS-сервисов. Наш процесс сопоставления берет различные элементы HTTP-запроса и интерпретирует их как единую операцию, например, 'SendPrompt' в случае ChatGPT. Мы объединяем несколько операций, выполняющих схожие действия, в элемент управления приложением, например, 'Share' (Поделиться) или 'Upload' (Загрузить). [Что?] отображается в нашем конструкторе HTTP-политик, что упрощает их создание.

Сегодня мы пошли дальше, чтобы обогатить журналы и обеспечить большую видимость использования SaaS-приложений в вашей организации — распространив это сопоставление на журналирование. Без дополнительной конфигурации операции и элементы управления приложениями теперь будут появляться в событиях журнала для трафика, соответствующего нашим картам операций.

В деталях журнала вы теперь увидите как группу управления приложением, так и конкретную операцию (например, SendPrompt для ChatGPT). Это ускоряет расследования и настройку политик.

Добавленный контекст помогает понять шаблоны использования, ускорить судебный анализ и выявить потенциально рискованное поведение, чтобы вы могли настраивать политики с меньшим количеством догадок и перерывов для пользователей.

Видимость — это первый шаг. Чтобы защитить данные в использовании, особенно то, что проходит через буфер обмена, вам также нужно применение политик на конечной точке.

Лучшая защита конечных точек: DLP на устройстве в клиенте Cloudflare One

В современном предприятии конфиденциальная информация регулярно перемещается из управляемых приложений в неуправляемые контексты — часто через буфер обмена. Риск заключается не только в том, что файл покинет организацию; это может быть фрагмент проприетарного кода или запись о клиенте, вставленные в неавторизованную большую языковую модель (LLM) или личный инструмент.

Cloudflare One уже помогает защищать данные при передаче с помощью Gateway и DLP, а также обеспечивает видимость и контроль в состоянии покоя через CASB и его API-интеграции. Теперь мы расширяем охват на данные в использовании, внедряя применение Endpoint DLP в клиент Cloudflare One, начиная с высокозначимых рабочих процессов, таких как перемещение через буфер обмена, чтобы защита данных не останавливалась в тот момент, когда контент покидает вкладку браузера.

Это означает, что конфиденциальные данные, скопированные из защищенного SaaS-приложения, не становятся мгновенно контентом "без политик", как только попадают в буфер обмена ОС. С Endpoint DLP команды могут расширить защиту данных до кончиков пальцев пользователей, не развертывая второй агент или не создавая сложные интеграции.

Для команд, уже использующих Cloudflare One для защиты данных, Endpoint DLP завершает модель, добавляя согласованный уровень применения политик для данных в использовании.

В этом и заключается проблема "от конечной точки до промпта": если конфиденциальные данные можно скопировать локально, их так же легко можно вставить в ИИ-ассистента. Как только вы защитите данные в использовании, следующий вопрос становится неизбежным — что происходит, когда эти же данные преобразуются на уровне промпта?

Видимость для ИИ без слепых зон: сканирование M365 Copilot с помощью API CASB

В прошлом году Cloudflare One и API CASB стали первыми, кто предложил API-интеграции с OpenAI ChatGPT, Anthropic Claude и решениями Google Gemini — и мы на этом не останавливаемся.

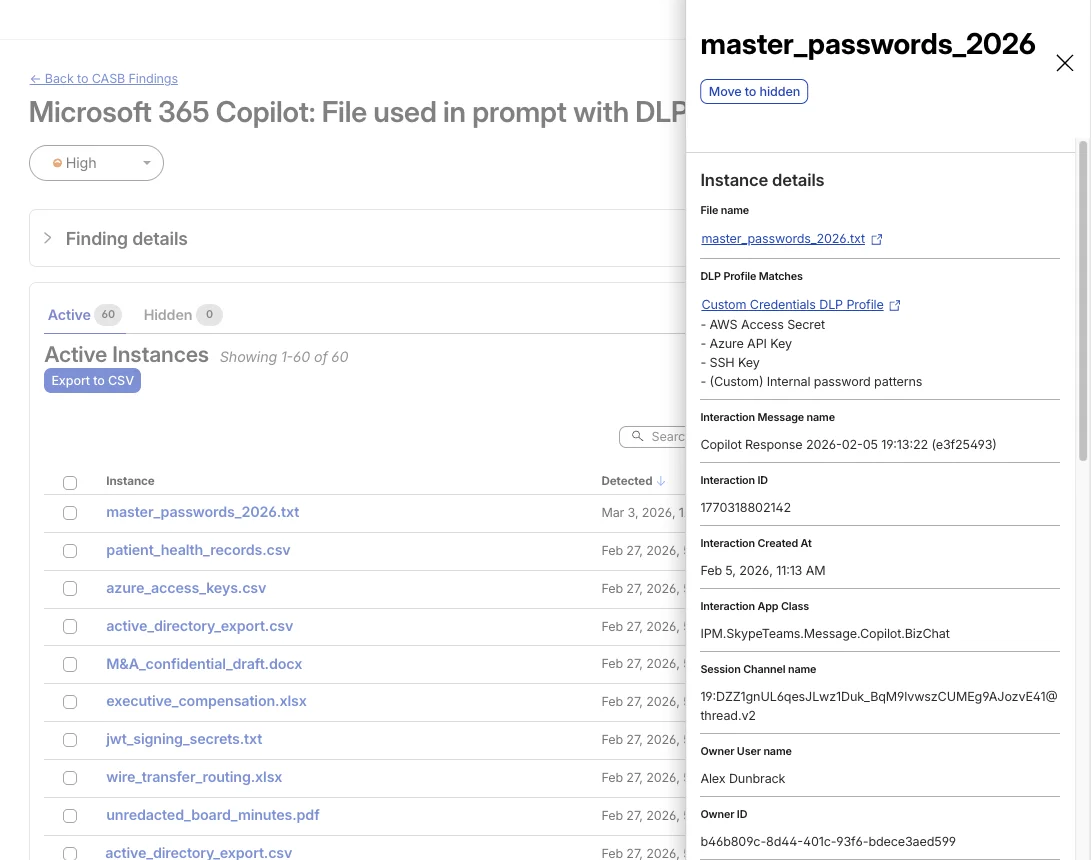

Начиная с сегодняшнего дня, клиенты, использующие API Cloud Access Security Broker (CASB) в Cloudflare One — который сканирует SaaS-приложения через API на наличие распространенных, но рискованных проблем безопасности — теперь могут анализировать активность Microsoft 365 Copilot на предмет проблем безопасности данных, включая чаты и загрузки, соответствующие профилям обнаружения DLP.

Результаты по Copilot отображаются с богатым контекстом (ссылки на файлы, совпадения с профилями и метаданные взаимодействия), чтобы команды могли быстро выполнять триаж вместо того, чтобы начинать с необработанных журналов аудита.

Результат CASB, показывающий обнаружение файла, использованного в M365 Copilot, который соответствует включенному профилю DLP

Теперь клиенты могут видеть, когда активность Copilot включает конфиденциальные данные. Например, промпты пользователей, ответы Copilot и загруженные файлы, соответствующие профилям обнаружения DLP.

Результаты Microsoft 365 Copilot доступны по умолчанию как часть интеграции с Microsoft 365. Если вы уже используете эту интеграцию, перейдите в раздел «Интеграции» в панели управления Cloudflare One, обновите подключение Microsoft 365 и начните получать результаты Copilot. Если вы новичок в интеграции, подключите своего арендатора Microsoft 365, чтобы получить видимость использования Copilot и связанных с этим выводов по безопасности данных.

По мере распространения продуктов ИИ, мы будем значительно расширять охват дополнительных ИИ-ассистентов и основных SaaS-платформ в течение 2026 года — следите за обновлениями!

Что дальше: унифицированная защита данных в Cloudflare One

За последние несколько лет корпоративная безопасность расширилась на большее число направлений: SaaS, неуправляемые конечные точки, модели удаленного доступа, а теперь и ИИ-ассистенты. Но цель — защита конфиденциальных данных — не изменилась. Обновления в этой публикации отражают единое направление: последовательная видимость и применение политик к данным в пути, в покое, в использовании и на уровне промпта. Таким образом, политика следует за данными, а не за границами продуктов.

В перспективе наше видение шире, чем «функции защиты данных в продуктах для защиты данных». Со временем каждый продукт Cloudflare One станет более осведомленным о безопасности данных, с более ориентированной на данные настраиваемостью, видимостью, контролем и ограничительными мерами, встроенными непосредственно в рабочие процессы, которые команды уже используют в Access, Gateway, применении на конечных точках и интеграциях с SaaS. Цель проста: где бы ни работали ваши пользователи и куда бы ни перемещались данные, Cloudflare One должен быть в состоянии объяснить, что происходит, и помочь вам это контролировать.

Поскольку современный периметр распространяется на приложения, браузеры, конечные точки и ИИ-промпты, объединение точечных решений становится сложнее в эксплуатации и легче для обхода. Встраивая защиту данных непосредственно в Cloudflare One — от контроля доступа до применения на конечных точках и видимости ИИ — и продолжая унифицировать эти уровни, мы помогаем командам строить более четкую и полную картину рисков их данных и их положения в области безопасности данных от конечной точки до промпта.