Доверие — самая дорогостоящая уязвимость в современной архитектуре безопасности. В последние годы индустрия безопасности перешла к модели нулевого доверия для сетей — предполагая компрометацию и проверяя каждый запрос. Однако, когда дело доходит до людей, стоящих за этими запросами, мы часто по умолчанию возвращаемся к неявному доверию. Мы верим, что человек на звонке в Zoom — это тот, за кого он себя выдает. Мы верим, что документы, загруженные в HR-портал, являются подлинными.

Сейчас это доверие используется в качестве оружия в беспрецедентных масштабах.

В нашем Отчете об угрозах Cloudflare за 2026 год мы выделяем быстро набирающий обороты вектор атаки: рост мошенничества с "удаленными IT-специалистами". Часто связанные с национальными государствами, включая Северную Корею, это не просто отдельные злоумышленники. Это организованные операции, управляющие "фермами ноутбуков": складами устройств, к которым удаленно получают доступ работники, использующие украденные личности для проникновения в компании, кражи интеллектуальной собственности (IP) и незаконного отвода доходов.

Эти атакующие эволюционировали и продолжают это делать с развитием искусственного интеллекта (ИИ). Они используют генеративный ИИ для прохождения собеседований и инструменты дипфейков для подделки безупречных государственных удостоверений личности. Традиционные проверки биографии и стандартные провайдеры идентификации (IdP) больше не достаточны. Злоумышленники эксплуатируют разрыв в обеспечении подлинности личности, который существует потому, что большинство моделей адаптации в рамках нулевого доверия проверяют устройства и учетные данные, а не людей.

Чтобы устранить этот разрыв, Cloudflare в партнерстве с Nametag, пионером в верификации личности сотрудников, внедряет адаптацию с подтвержденной идентификацией и постоянное обеспечение подлинности личности в нашу платформу SASE, Cloudflare One.

Ваша самая большая угроза изнутри строила планы с самого начала

Проблема с внутренними рисками заключается в том, что компании по своей природе хотят доверять своим сотрудникам. К тому времени, когда традиционные инструменты защиты от утечек данных (DLP) или анализа поведения пользователей и объектов (UEBA) обнаруживают злоумышленников, те уже внутри периметра. У них есть действительные учетные данные, корпоративный ноутбук и доступ к чувствительным хранилищам.

Схема "удаленного IT-работника" эксплуатирует разрыв между наймом и адаптацией. Атакующие используют украденные или сфабрикованные личности, чтобы быть принятыми на работу. Как только ноутбук отправляется на адрес "мула" (обычно это внутренняя ферма ноутбуков, расположенная в стране предполагаемого трудоустройства удаленного работника), он устанавливается в стойку и подключается к коммутатору клавиатуры, видео и мыши (KVM). Удаленный исполнитель затем входит в систему через VPN (или, возможно, удаленный рабочий стол), выступая в роли легитимного сотрудника.

Поскольку учетные данные действительны, а устройство является корпоративным, стандартные политики доступа к сети с нулевым доверием (ZTNA) часто считают этот трафик "безопасным" — хотя на самом деле он представляет огромный риск для вашего бизнеса.

Внедряем нулевое доверие с верификацией личности

Cloudflare Access уже служит агрегационным слоем для ваших политик безопасности — проверяя такие атрибуты, как состояние устройства, местоположение и членство в группах пользователей перед предоставлением доступа к приложениям, инфраструктуре или MCP-серверам. Благодаря нашему партнерству с Nametag мы добавляем критически важный новый слой: верификацию личности сотрудников.

Ранее у IT-отделов не было иного выбора, кроме как предполагать доверие на протяжении всего процесса адаптации нового пользователя. Они могли либо отправить ноутбук на адрес, указанный новым сотрудником, а затем отправить его первоначальные учетные данные на его личную электронную почту, либо потребовать личного присутствия — что затратно и непрактично в мире распределенных рабочих коллективов и подрядчиков.

Nametag заменяет предполагаемое доверие на проверенную идентификацию, гарантируя, что человек, получающий, настраивающий и подключающий устройство к защищенным ресурсам, является реальным человеком, легитимным человеком и нужным человеком на протяжении всего процесса. Эта интеграция позволяет организациям выявлять и останавливать злоумышленников, включая северокорейских IT-работников, до того, как они получат доступ к любым внутренним ресурсам или данным.

Как это работает

Nametag интегрируется с использованием OpenID Connect (OIDC). Вы можете настроить его как IdP в Cloudflare Access или включить его в цепочку в качестве внешнего фактора оценки вместе с вашим основным поставщиком идентификации (например, Okta или Microsoft Entra ID).

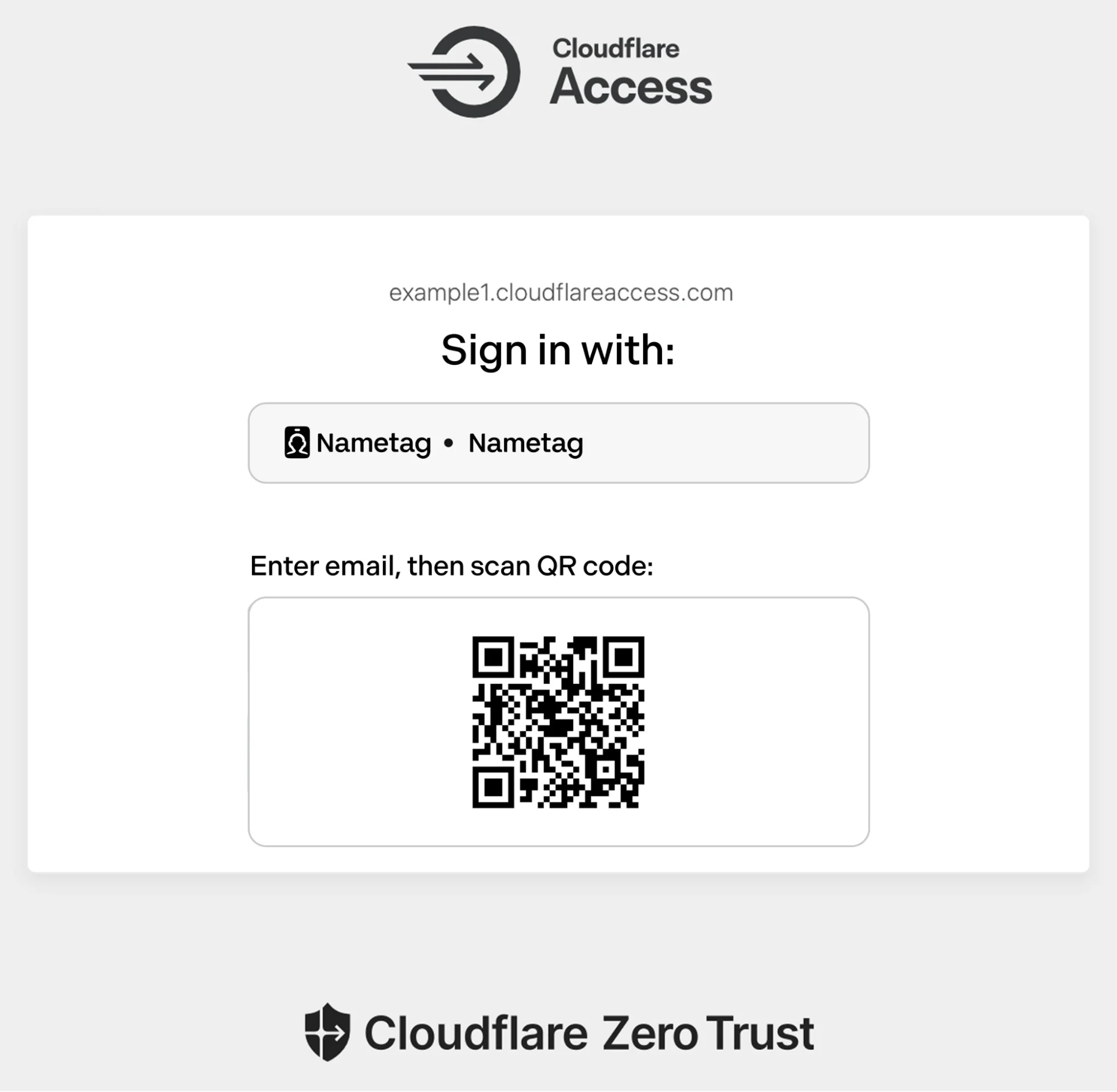

Пример страницы входа Cloudflare Access, запрашивающей аутентификацию пользователя с помощью Nametag.

Вот пример рабочего процесса для сценария адаптации с высоким уровнем безопасности:

-

Триггер: Новый пользователь пытается получить доступ к своему первоначальному порталу адаптации (защищенному Cloudflare Access).

-

Проверка: Вместо того чтобы просто запрашивать имя пользователя и пароль, Cloudflare направляет пользователя в Nametag для аутентификации через OIDC.

-

Верификация: Пользователь вводит свой новый рабочий адрес электронной почты, затем делает быстрое селфи и сканирует свое выданное государством удостоверение личности с фотографией с помощью телефона.

-

Подтверждение: Механизм верификации личности Deepfake Defense™ от Nametag использует передовую криптографию, биометрию, ИИ и другие функции, чтобы убедиться, что пользователь является как реальным человеком, так и правильным человеком. Технология Nametag уникальным образом предотвращает использование злоумышленниками дипфейковых удостоверений и селфи в сложных атаках типа инъекции или атаках с предъявлением (например, поднесение напечатанной фотографии).

-

Применение: Если эта проверка успешна, Nametag возвращает ID-токен в Cloudflare для завершения потока OIDC. Затем Cloudflare предоставляет или запрещает доступ к приложению на основе личности пользователя и политик Access.

Все это происходит до того, как пользователь сможет получить доступ к электронной почте, репозиториям кода или другим внутренним ресурсам.

Подтверждение вашей личности с помощью Nametag занимает менее 30 секунд. После этого взаимодействия биометрические данные не хранятся.

Многоуровневая защита

Это партнерство дополняет существующий набор средств защиты Cloudflare от внутренних угроз. Сегодня вы можете:

-

Сканировать на предмет эксфильтрации данных с помощью нашего API-управляемого DLP.

-

Снизить риск веб-серфинга с помощью удаленной изоляции браузера (RBI).

-

Выявлять теневой IT и обнаруживать ошибочные конфигурации с помощью нашего отчета о теневом IT и нашего брокера безопасности облачного доступа (CASB).

Nametag предоставляет недостающее звено: обеспечение подлинности личности. Это позволяет перейти от знания того, какая учетная запись входит в систему, к точному знанию того, кто находится за клавиатурой.

В эпоху, когда ИИ может подделать лицо и голос, криптографическое подтверждение личности — единственный способ безопасно доверять своим сотрудникам.

За пределами адаптации: непрерывная верификация

Хотя остановить злоумышленников на пороге критически важно, ландшафт угроз динамичен. Легитимные учетные данные могут быть проданы, а легитимные сотрудники — скомпрометированы.

Для защиты от этой текущей и постоянно развивающейся угрозы Cloudflare Access теперь включает оценки риска пользователей, чтобы команды безопасности могли создавать контекстно-зависимые политики. Если оценка риска пользователя внезапно возрастает с низкой до высокой, доступ к любому (или ко всем) приложениям может быть отозван.

В будущем вы сможете применять дополнительную верификацию на основе таких сигналов, как оценка риска пользователя, в середине активной сессии. Вместо того чтобы нажимать "большую красную кнопку" и потенциально прерывать работу пользователя, у которого есть законная причина для доступа к производственной биллинговой системе из необычного местоположения, вы сможете предложить пользователю пройти проверку с помощью Nametag или с использованием независимого MFA от Cloudflare с надежными методами аутентификации. Если пользователь является перехватчиком сессии или ботом, он не сможет пройти эти проверки.

Эта возможность также распространится на ИТ-процессы самообслуживания. Сброс паролей и регистрация устройств MFA являются главными целями для социальной инженерии (например, атаки на службу поддержки MGM Resorts). Разместив Nametag за Cloudflare Access для этих конкретных порталов, вы исключаете возможность того, что агент поддержки станет жертвой социальной инженерии и сбросит пароль для злоумышленника.

Защититесь от будущего уже сейчас

Безопасность не может полагаться на допущения. Поскольку инструменты ИИ снижают порог входа для изощренного мошенничества, ваша защита должна эволюционировать, чтобы проверять человеческий фактор с криптографической достоверностью. Угроза "удаленного ИТ-сотрудника" — не гипотетический сценарий, а активная кампания, нацеленная на организации по всему миру.

Вам не нужно полностью перестраивать свою инфраструктуру, чтобы остановить это. Вы можете немедленно добавить эти уровни защиты поверх существующего провайдера идентификации (IdP) и приложений.

Cloudflare One бесплатен для до 50 пользователей, что позволяет вам прямо сейчас опробовать процессы онбординга с проверкой личности или защитить внутренние порталы с высоким риском.

-

Начать работу: Зарегистрируйтесь в Cloudflare One, чтобы начать создавать свой механизм политик.

-

Разверните интеграцию: Следуйте пошаговому руководству, чтобы подключить Nametag к Cloudflare Access за несколько минут.

-

Оцените риск: Прочтите полный Отчет об угрозах Cloudflare, чтобы увидеть данные, стоящие за ростом внутренних угроз и имитаций на базе ИИ.