Мы часто говорим об «идеальном» состоянии, когда на каждом устройстве установлен управляемый клиент, такой как Cloudflare One Client, обеспечивающий глубокую видимость и бесшовную защиту. Однако реальность часто вносит свои коррективы.

Иногда вы имеете дело со слиянием компаний, управлением виртуальными рабочими столами или работаете в строго регулируемой среде, где просто нельзя установить программное обеспечение на конечное устройство. Вам всё равно необходимо защищать этот трафик, даже если вы не полностью управляете устройством.

Для устранения этого разрыва необходимо перенести проверку подлинности с устройства на саму сеть. Комбинируя встроенные возможности прокси браузера с нашей глобальной сетью, мы можем проверять пользователей и применять детализированные политики на любом устройстве, имеющем доступ к Интернету. Мы создали Gateway Authorization Proxy и хостинг файлов автоматической настройки прокси (PAC), чтобы автоматизировать эту аутентификацию и упростить подключение неуправляемых устройств к Cloudflare.

Проблема: иногда IP-адресов недостаточно

Ещё в 2022 году мы выпустили прокси-эндпоинты, которые позволяли направлять трафик через Cloudflare для применения правил фильтрации. Это решало непосредственную потребность в доступе, но создавало серьёзный «кризис идентичности».

Поскольку эта система полагалась на статические IP-адреса для идентификации пользователей, это было похоже на охранника, который узнаёт только машины, а не людей внутри них. Если появлялась машина (определённый IP), её пропускали. Но если водитель менял машину или работал из другого места, охранник терялся. Это создавало несколько серьёзных проблем:

Анонимные логи: Мы знали IP-адрес, но не знали человека.

Хрупкие политики: Если пользователь переезжал в новый дом или офис, эндпоинт переставал работать или требовал обновления.

Ручное обслуживание: Вам приходилось размещать свой собственный PAC-файл («GPS», который указывает браузеру, где находится прокси) — ещё одна задача для вашей команды.

Решение: Authorization Proxy

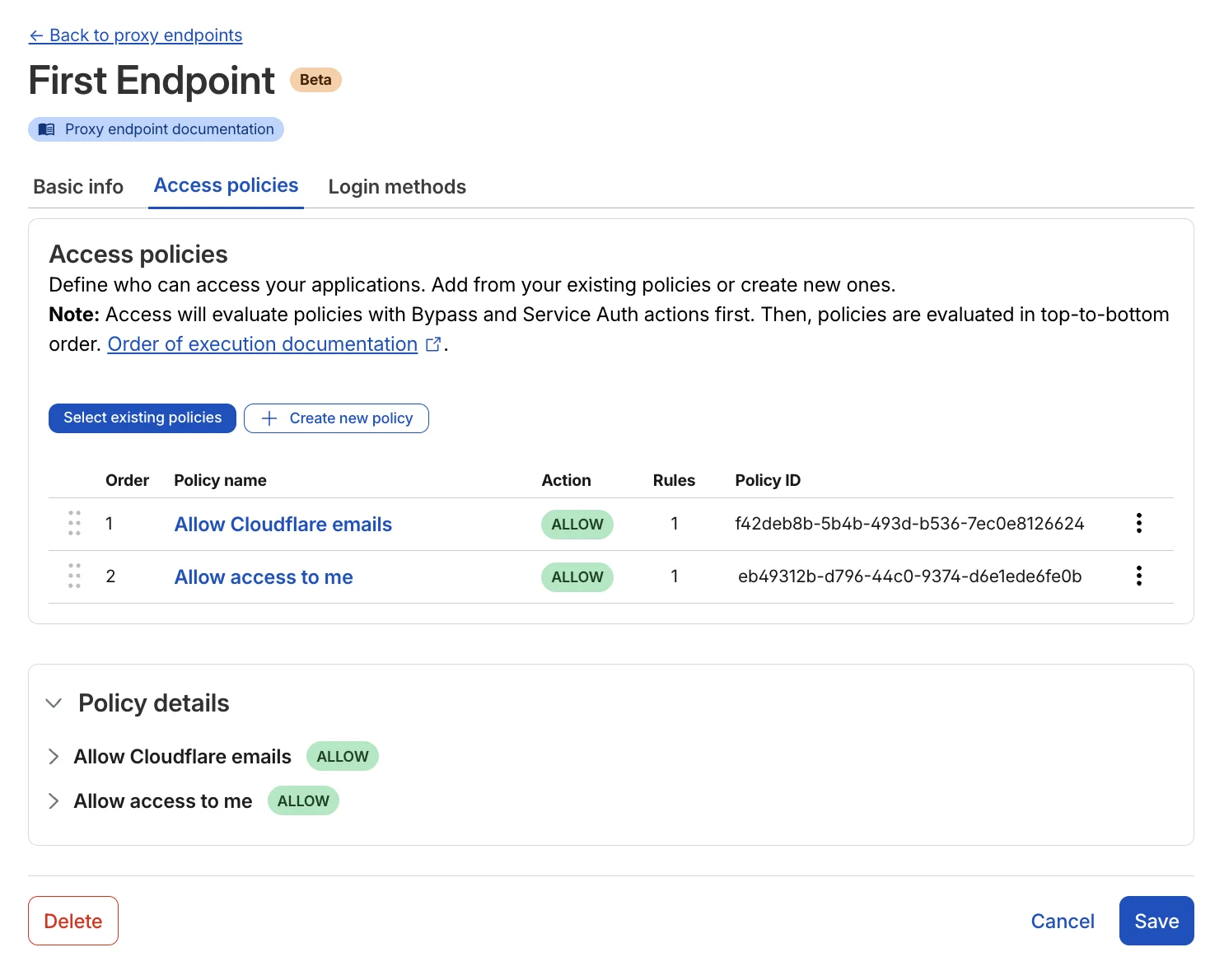

Страница настройки политики доступа Authorization Proxy

Новый Gateway Authorization Proxy добавляет «считыватель бейджей» на входе. Вместо того чтобы просто смотреть, откуда приходит трафик, мы теперь используем вход в стиле Cloudflare Access для проверки личности пользователя перед применением фильтрации Gateway.

Представьте, что вы переходите от списка гостей на основе номерных знаков к системе, где у каждого есть свой бейдж. Это даёт несколько огромных преимуществ:

Истинная интеграция идентификации: Ваши логи, связанные с прокси-эндпоинтами, теперь точно показывают, какой пользователь обращается к какому сайту. Вы можете писать конкретные правила, например, «только финансовый отдел может использовать этот бухгалтерский инструмент», даже без установленного на устройстве клиента.

Несколько поставщиков идентификации: Это суперсила для крупных компаний или тех, кто переживает слияния и поглощения (M&A). Вы можете выбрать, каких поставщиков идентификации показывать вашим пользователям. Вы можете отображать один или несколько методов входа (например, Okta и Azure AD) одновременно. Это уровень гибкости, который конкуренты в настоящее время не предлагают.

Упрощённое биллинг: Каждый пользователь просто занимает «место», точно так же, как и при использовании Cloudflare One Client. Не нужно отслеживать никаких сложных новых метрик.

Чтобы сделать это возможным, нам пришлось преодолеть техническое препятствие — связать личность пользователя с каждым запросом без использования клиента на устройстве. Читайте дальше, чтобы увидеть, как это работает.

Как Authorization Proxy отслеживает идентификацию

Authorization Proxy использует подписанные JWT-куки для поддержания идентификации, но есть загвоздка: когда вы впервые посещаете новый домен через прокси, куки ещё нет. Это похоже на то, как вы показываете свой бейдж при входе в каждое новое здание.

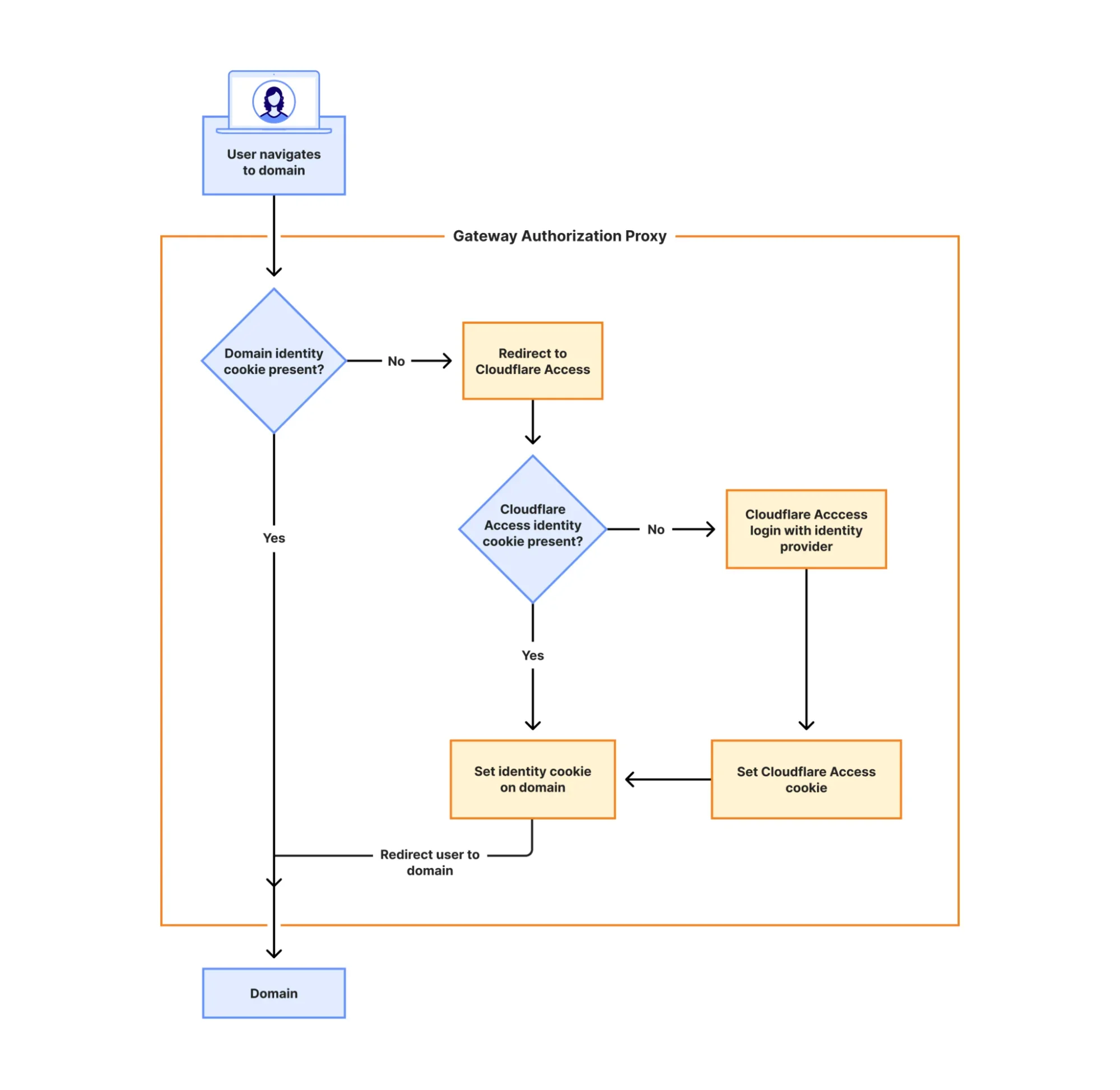

Приведённая выше блок-схема наглядно иллюстрирует, как работает этот процесс аутентификации:

Первое посещение домена: Когда вы переходите на новый домен, Gateway Authorization Proxy проверяет наличие куки идентификации для этого домена. Если её нет, вы перенаправляетесь в Cloudflare Access, который затем проверяет наличие существующей куки идентификации Cloudflare Access. Если вы уже аутентифицированы в Cloudflare Access, мы генерируем защищённый токен специально для этого домена. Если нет, мы перенаправляем вас на вход через вашего поставщика идентификации.

Незаметно для пользователей: Весь этот процесс происходит за миллисекунды благодаря глобальной периферийной сети Cloudflare. Перенаправление настолько быстрое, что пользователи его не замечают — они просто видят, как их страница загружается как обычно.

Повторные посещения мгновенны: Как только куки установлена, все последующие запросы к этому домену (и его поддоменам) немедленно авторизуются. Больше не требуется перенаправлений.

Благодаря такому подходу мы можем логировать и фильтровать трафик по каждому человеку на всех доменах, к которым он обращается, и мгновенно отзывать доступ при необходимости — всё это без установки какого-либо программного обеспечения на устройстве пользователя.

Больше не нужно размещать свои PAC-файлы

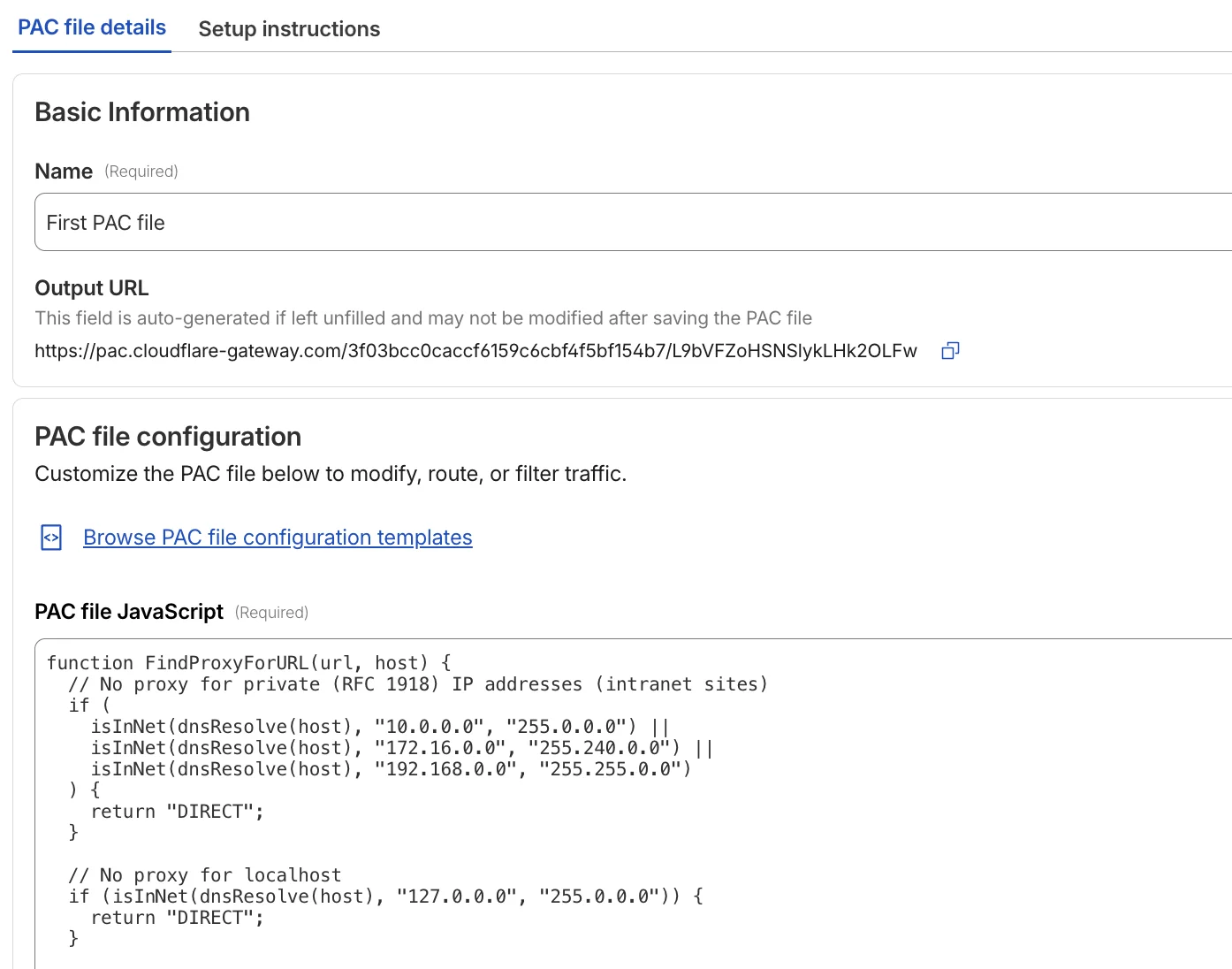

Мы также убираем «домашнее задание» из процесса настройки. Теперь вы можете размещать свои PAC-файлы непосредственно на Cloudflare, используя хостинг файлов автоматической настройки прокси (PAC).

Страница конфигурации PAC-файла

Для простоты мы включили стартовые шаблоны, которые позволят вам начать работу за считанные минуты. Мы также интегрировали нашего ИИ-помощника Cloudy, чтобы предоставлять сводки, которые помогут вам понять, что именно делает ваш PAC-файл, без необходимости читать строки кода.

Подходит ли это вашей команде?

Хотя мы по-прежнему рекомендуем Cloudflare One Client для большего контроля и наилучшего пользовательского опыта, Auth Proxy идеально подходит для определённых сценариев:

Виртуальные рабочие столы (VDI): Среды, где пользователи входят в виртуальную машину и используют браузер для выхода в Интернет.

Слияния и поглощения (M&A): Когда вам нужно быстро объединить две разные компании под одним защитным зонтиком.

Ограничения по соответствию (Compliance): Когда вам юридически или технически запрещено устанавливать программное обеспечение на конечное устройство.

Что дальше?

Это расширяет наши возможности безопасности без установки клиента для подключения к Cloudflare One, и мы уже работаем над расширением поддерживаемых методов идентификации, связанных с Authorization Endpoints. Ожидайте поддержки Kerberos, mTLS и традиционной аутентификации по имени пользователя и паролю, что даст вам ещё больше гибкости в способах аутентификации пользователей.