Большинство команд безопасности проводят свои дни, играя в высокоставленную игру «Ударь крота». У пользователя крадут учетные данные через фишинг, или он случайно загружает вредоносный файл — и внезапно вы переходите в режим реагирования на инцидент.

Мы создали нашу SASE-платформу, Cloudflare One, чтобы остановить этот цикл. Разместив Access и Gateway перед вашими приложениями и интернет-трафиком, мы дали вам инструменты, чтобы решать, кто получает доступ и куда они могут идти.

Сегодня мы делаем эти решения умнее. Теперь вы можете напрямую включать Оценки риска пользователей в свои политики доступа к сети с нулевым доверием (ZTNA). Вместо того чтобы просто проверять «Кто этот пользователь?» и «Здорово ли его устройство?», теперь вы можете спросить: «Как этот пользователь вел себя в последнее время?» и корректировать его доступ в реальном времени.

Шаг 1: От «что» к «как»

Много лет традиционный корпоративный доступ был бинарным. У вас либо был правильный логин и правильный сертификат, либо нет. Но идентичность изменчива. Легитимный пользователь может стать риском, если его учетная запись скомпрометирована или если он начинает проявлять поведение, характерное для «внутренней угрозы» — например, невозможные перемещения, множественные неудачные попытки входа в систему или срабатывание правил предотвращения потери данных при перемещении конфиденциальной информации.

Cloudflare One теперь непрерывно вычисляет оценку риска для каждого пользователя в вашей организации на основе такого поведения.

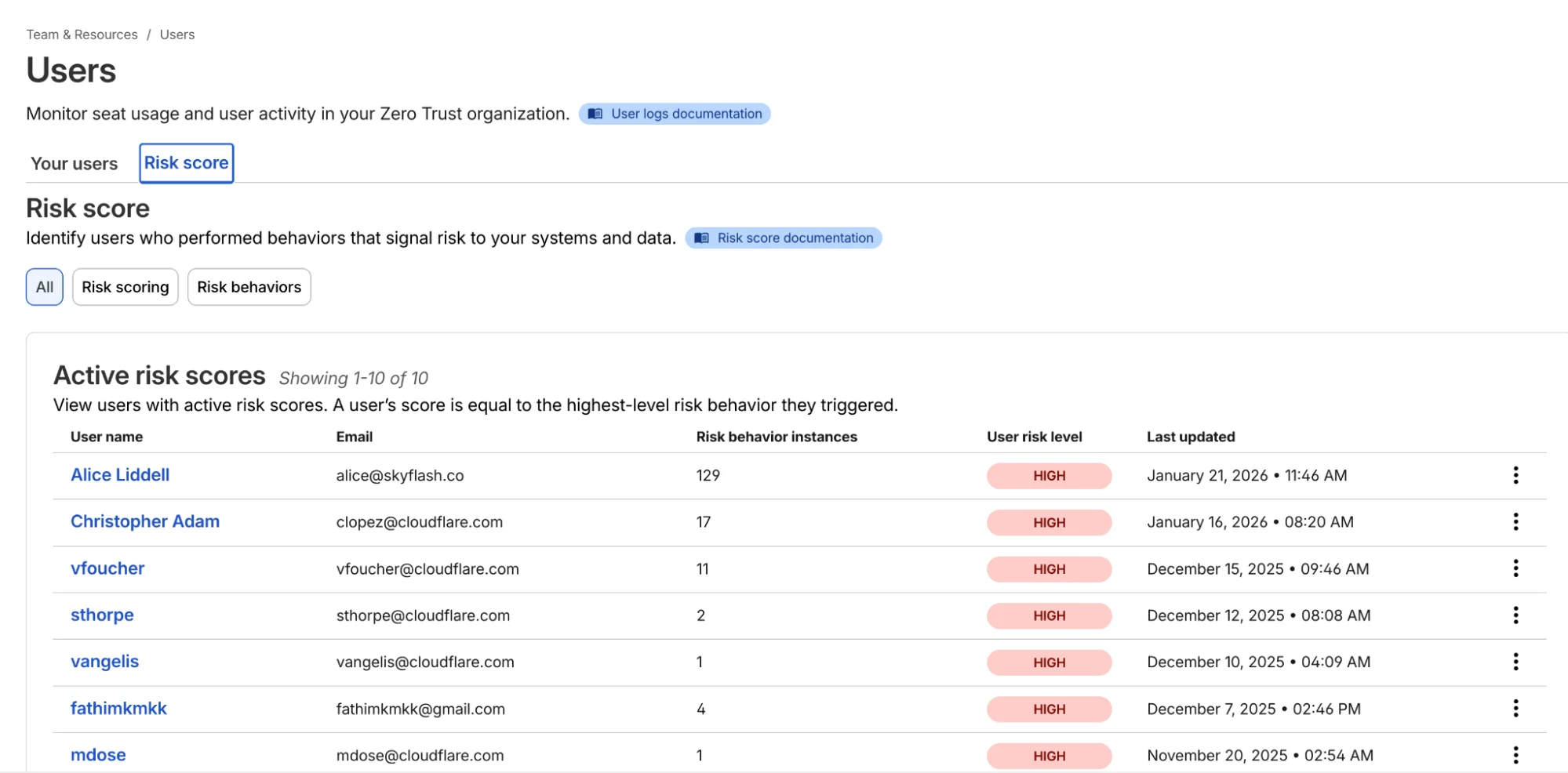

Пример списка пользователей и их оценок риска

Как только вы подключили свою команду к Cloudflare One, вы можете перейти в раздел панели управления Команда и ресурсы > Пользователи > Оценка риска. Здесь вы можете определить, какое поведение важно для вас. Например, вы можете решить, что невозможные перемещения имеют уровень риска «высокий», а использование устройства, требующего обновления, — «средний».

Движок оценки рисков Cloudflare непрерывно анализирует телеметрию со всей платформы SASE. Что касается внутренних сигналов, движок отслеживает логи из Cloudflare Access (например, успешные/неудачные входы в систему, географический контекст) и Cloudflare Gateway (например, обнаружение вредоносных программ, рискованные категории просмотра или срабатывание DLP на конфиденциальные данные).

Для сторонних сигналов мы создали сервис-сервисные интеграции с такими партнерами, как CrowdStrike и SentinelOne. Эти интеграции позволяют Cloudflare получать внешнюю телеметрию, такую как атрибуты состояния устройства от CrowdStrike, и сопоставлять её с профилем пользователя.

Логика расчета задумана как детерминированная:

Выбор: Администраторы выбирают, какие конкретные «рисковые поведения» (невозможные перемещения, нарушения DLP и другие) включить для своей организации.

Агрегация: Движок идентифицирует все события риска, связанные с пользователем.

Оценка: Оценка риска пользователя определяется по наивысшему уровню риска (низкий, средний или высокий) любого включенного поведения, сработавшего за этот период.

Сброс: Если администратор расследует и закрывает инцидент, он может вручную сбросить оценку пользователя. Это сохраняет историю, но сбрасывает доступ на основе данных о рисках, собранных в дальнейшем.

Шаг 2: Легко применяйте адаптивный доступ

Знание о рисковом пользователе — это первый шаг. Второй шаг — автоматически что-то с этим сделать.

Раньше, если аналитик безопасности видел подозрительного пользователя, ему приходилось вручную разрывать сессии или перемещать пользователя в «ограниченную» группу в своем Провайдере идентификации (IdP). Это требует времени — времени, которое злоумышленник использует для горизонтального перемещения.

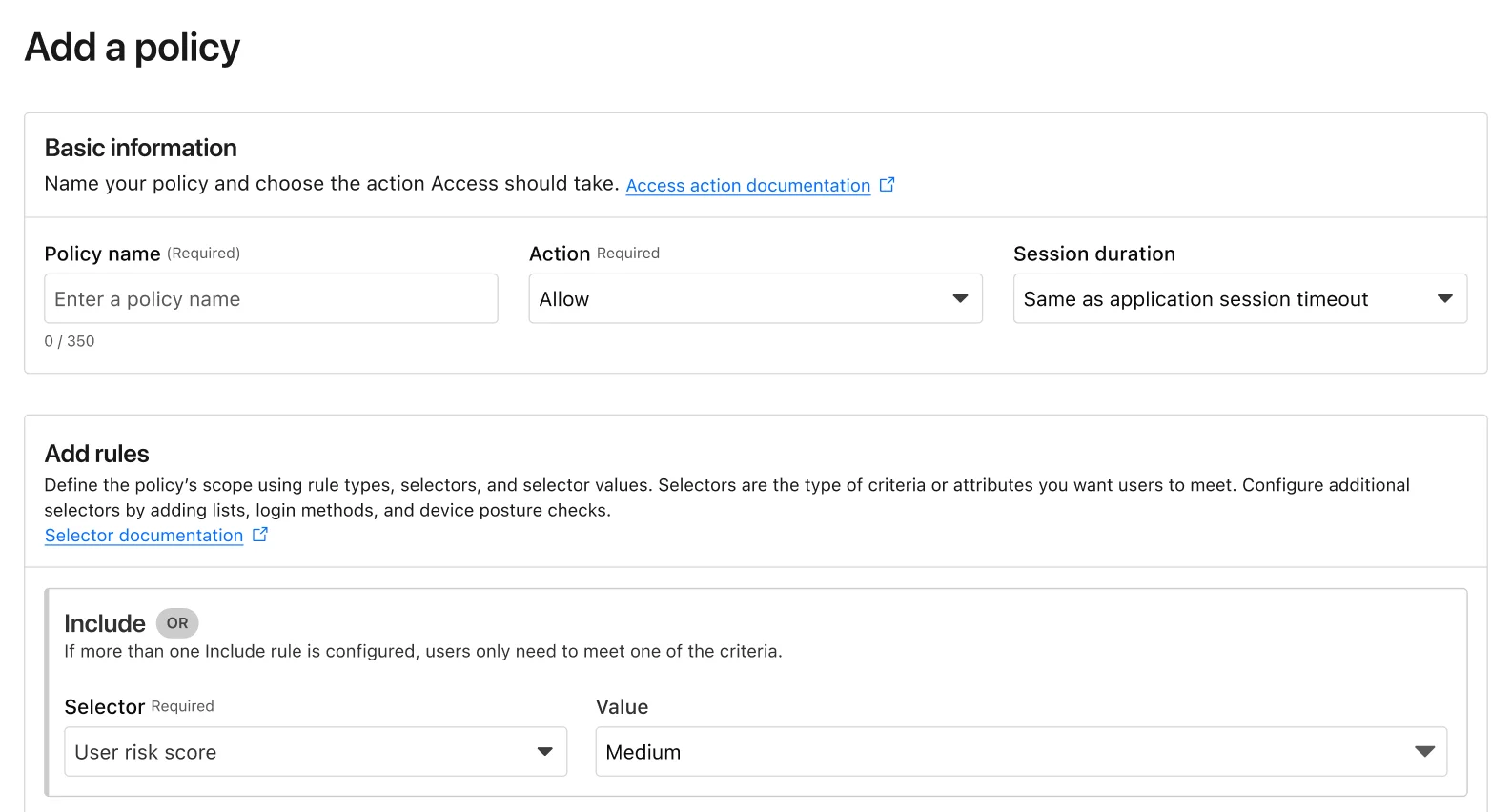

Теперь вы можете создавать политики Адаптивного доступа. Когда вы создаете или редактируете политику Access, вы найдете новый селектор: Оценка риска пользователя.

Пример нового селектора "Оценка риска пользователя" в политике Access.

Это позволяет создавать глобальные или специфичные для приложения правила, такие как: «Если оценка риска пользователя высокая, он не может получить доступ к Финансовому порталу» или «Если оценка риска пользователя средняя, он должен использовать физический ключ безопасности для входа». Такие правила обеспечивают непрерывность бизнес-операций, одновременно применяя дополнительные уровни безопасности.

Шаг 3: Замыкая цикл

Лучшая часть этой системы — её динамичность. Если оценка риска пользователя снижается после проверки и снятия инцидента расследователем, его доступ автоматически восстанавливается в соответствии с вашей политикой. Уже сегодня доступ на основе рисков может отзывать доступ в середине активной сессии при росте оценки риска. В будущем мы планируем расширить это, чтобы также принудительно применять усиленную MFA (многофакторную аутентификацию) в середине активной сессии при изменении оценки риска.

Мы также позаботились о том, чтобы это работало с инструментами, которые вы уже используете. Если вы используете Okta, Cloudflare может делиться этими сигналами риска с Okta, гарантируя, что пользователь, отмеченный в сети, также будет ограничен на «входной двери» вашего единого входа (SSO). Эта интеграция использует Shared Signals Framework, который обеспечивает обмен сигналами риска между платформами.

Двигайтесь быстрее, оставаясь в безопасности

Мы создали Cloudflare One для того, чтобы команды безопасности перестали быть «отделом запретов» и стали отделом «да, и безопасно». Включение оценок риска пользователей в ваши политики Access — следующий шаг на этом пути. Это превращает вашу безопасность из статичного снимка на момент входа в систему в непрерывный, живой диалог с вашей сетевой архитектурой.

Если вы уже являетесь клиентом Cloudflare, вы можете начать изучать эти сигналы риска в своей панели управления уже сегодня. Если вы все еще боретесь с устаревшими VPN или ручными проверками безопасности, мы будем рады помочь вам совершить переход.

Вы можете начать бесплатно для до 50 пользователей — без звонка отдела продаж. Для крупных организаций, желающих интегрировать сторонние сигналы, такие как CrowdStrike или SentinelOne, в свои глобальные политики, наша команда готова провести вас через пилотный проект ZTNA.