В мире кибербезопасности фраза «начать с чистого листа» — палка о двух концах. С одной стороны, у вас есть чистая доска для работы; с другой — вас ждет гора конфигураций, рекомендаций и потенциальных «подводных камней».

Хотя Cloudflare One часто называют одной из самых простых в использовании SASE-платформ, без правильной настройки не обойтись. И хотя Cloudflare стремится упростить сложные концепции сетей с помощью таких продуктов, как Cloudflare WAN, Magic Transit и Cloudflare Network Firewall, которые снижают типичную сложность развертывания аналогичных функций у других вендоров, широта возможностей Cloudflare One требует создания политик и шаблонов, основанных на лучших практиках, для достижения оптимальных результатов.

Чтобы легко начать использовать мощную SASE-платформу Cloudflare, мы разработали метод, который гарантирует быструю и простую правильную конфигурацию для клиентов. Мы называем его Project Helix.

В этой статье мы углубимся в проблему получения правильной кастомизации и расскажем, как мы создали Project Helix, чтобы упростить этот процесс. Это значит, что наши клиенты получают доступ к самой мощной SASE-платформе на рынке — и с самой простой процедурой подключения.

Барьер сложности: почему «чистый лист» может замедлить внедрение Zero Trust

Cloudflare One — крупнейшая в мире компонуемая платформа, и мы позволяем нашим продуктовым командам выпускать различные возможности, как только они готовы. Это означает, что клиенты получают доступ к передовым функциям как можно скорее, но иногда эти функции требуют корректировки настроек или атрибутов, установленных на платформе по умолчанию.

Например, Cloudflare One предоставляет комплексную защиту DNS, защиту сети, безопасный веб-шлюз и доступ с нулевым доверием к любым частным приложениям, включенным во все наши комплексные пакеты Interna. Но развертывание таких расширенных функций безопасности, как безопасный веб-шлюз, проверка TLS, DLP, антивирусное сканирование и т.д., может оказаться слишком разрушительным на старте — поэтому клиент Cloudflare One обычно подготавливается с «чистого листа». Это означает, что для включения всей мощи Cloudflare One необходимо переключить множество «рычагов».

Итак, мы столкнулись с дилеммой: как мы можем помочь нашим клиентам сразу получить правильные настройки?

Мы начали с выпуска руководств, помогающих администраторам быстро начать работу, где они могли выбрать сценарий, соответствующий их целям и задачам.

Но вскоре мы поняли, что этот подход не приводит к тому безболезненному идеалу, к которому мы стремились. Например, клиентам, желающим воспользоваться всеми четырьмя сценариями, описанными в руководстве «Начало работы», пришлось бы проходить каждый из этих мастеров по отдельности.

Другой пример: мы выпустили долгожданную функцию — подключение и защита любого частного приложения по имени хоста. Но её включение оказалось нетривиальным: помимо переключения настройки на странице Cloudflare One, требовалось изменить конфигурацию раздельного туннелирования по умолчанию, чтобы включить определенный диапазон CGNAT, предназначенный для отправки трафика этой функции в Cloudflare через Cloudflare One Client. Мы не могли просто сделать это изменение профилем клиента по умолчанию, так как любое изменение, влияющее на маршрутизацию трафика в сети клиента, потенциально могло нарушить работу существующей среды.

Для новых (greenfield) развертываний мы хотим легко предоставить любому клиенту возможность воспользоваться этой функцией, не создавая лишних сложностей.

Нам нужен был способ применить имеющиеся у нас знания и использовать их для управления множеством регуляторов, переключателей и политик от имени наших клиентов — чтобы они могли воспользоваться всей широтой инноваций.

Project Helix: Систематизация экспертизы и автоматизация

Для достижения этой цели нам нужно было найти надежный способ взять потрясающий интеллектуальный потенциал наших инженеров по решениям, инженеров профессиональных услуг и партнеров и позволить им делиться лучшими практиками, с которыми они столкнулись при развертывании Cloudflare One, будь то для продакшена, демонстраций или пилотных проектов.

Обмен этими знаниями должен был быть таким же простым, как нажатие кнопки, и в формализованном формате — иначе мы знали, что это не будет выполняться последовательно. Мы решили назвать это Project Helix (Проект Спираль) из-за того, как он сплетает воедино экспертизу и автоматизацию.

Мы начали сбор знаний с вопроса о том, какой опыт мы хотим, чтобы клиенты получили во время пилотных проектов, и задокументировали все эти цели. Среди них были: включение базовых защитных мер безопасности, основанных на лучших практиках, для DNS, сети и протокола HTTP; включение проверки TLS и безопасности QUIC/HTTP3 для клиентов (эксклюзивная возможность Cloudflare уже более 3 лет!); развертывание удаленной изоляции браузера для рискованных категорий доменов (например, недавно зарегистрированных); развертывание контроля и видимости за приложениями ИИ, к которым пользователи могут получить доступ; а также повышение видимости и настройка политик управления арендатором (Tenant Control), которые позволяют клиентам ограничить доступ своих пользователей только к их собственным экземплярам SaaS-приложений, таких как Office 365, Google Workspace, Dropbox, Box и т.д.

Мы также отметили, что частой точкой трения для наших клиентов было выделение трафика популярных приложений для коммуникаций в реальном времени, таких как Zoom, для прямого выхода в интернет. А для клиентов, чьи пользователи часто путешествуют, команда собрала список широко используемых порталов захвата (captive portals) у авиакомпаний, в отелях и т.д., чтобы обеспечить более плавный опыт для пользователей, получающих доступ к ресурсам в этих частных сетях в сочетании с клиентом Cloudflare One.

Старый способ — ручное развертывание — имеет существенные недостатки. Развертывание всех этих политик и конфигураций вручную на совершенно новом клиенте заняло бы несколько часов. Это также потребовало бы обильной документации, которую пришлось бы вручную поддерживать и обновлять. Кроме того, ручная настройка и выполнение всех этих шагов подвержены человеческой ошибке, что ставит под вопрос согласованность.

Технологии, лежащие в основе Helix: Terraform и Workers

Когда мы узнали, что наши внутренние команды Cloudflare приняли Terraform для управления растущим числом учетных записей, используемых для поддержки внутренних пользователей Cloudflare, мы решили использовать аналогичный подход для решения нашей собственной дилеммы.

Мы создали масштабируемые и гибкие шаблоны Terraform, запрограммированные на внедрение всех этих настроек, фрагментов конфигурации и политик. Увидев, насколько впечатляющим был результат, мы захотели сделать этот процесс проще и удобнее для более широкой аудитории пользователей.

Поэтому команда создала веб-интерфейс, размещенный на Cloudflare Workers и использующий Cloudflare Containers, для приема входных параметров и выполнения шаблонов Terraform в эфемерном режиме. Поскольку в этом решении не используется постоянное хранилище, устраняются любые потенциальные риски безопасности, связанные с хранением журналов или токенов, используемых в процессе подготовки Terraform. Это позволяет любому — от самого опытного инженера по решениям до новичка в Cloudflare One — развернуть полнофункциональную базовую конфигурацию нажатием кнопки. В течение пары минут после ввода основной информации клиент Cloudflare One полностью настроен и активирован с расширенными функциями безопасности и оптимальными настройками. Helix также предоставляет полный список рекомендованных политик безопасности, которые клиент может включить — одним щелчком переключателя.

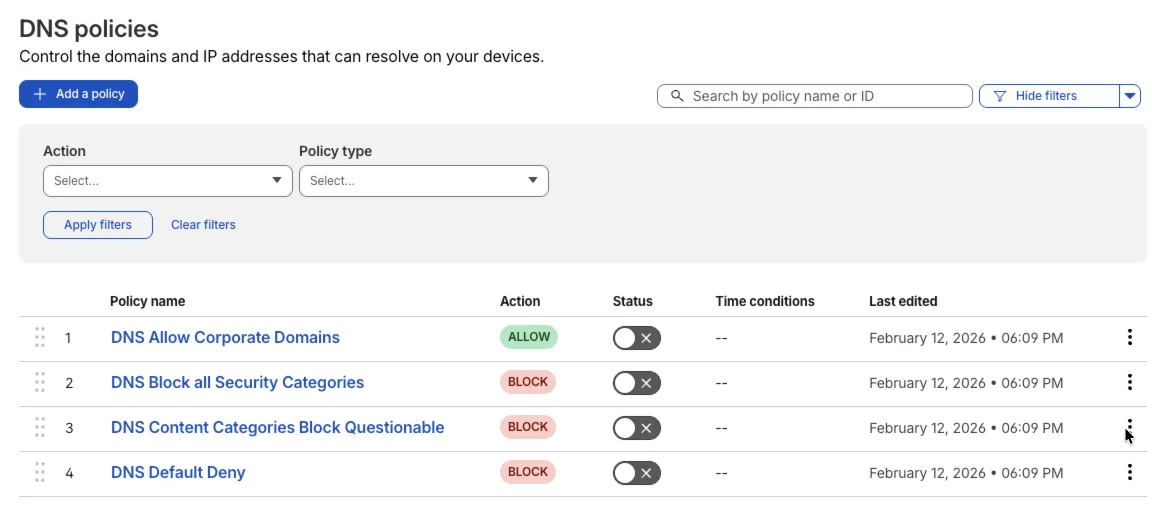

Мы начинаем с развертывания набора надежных настроек безопасности на основе DNS, предоставляя политики, которые разрешают корпоративный DNS для нулевого доверия, одновременно блокируя разрешение DNS для угроз безопасности и сомнительных категорий. Поэтому, войдя в интерфейс Cloudflare Dash, вы увидите следующие предварительно настроенные политики DNS:

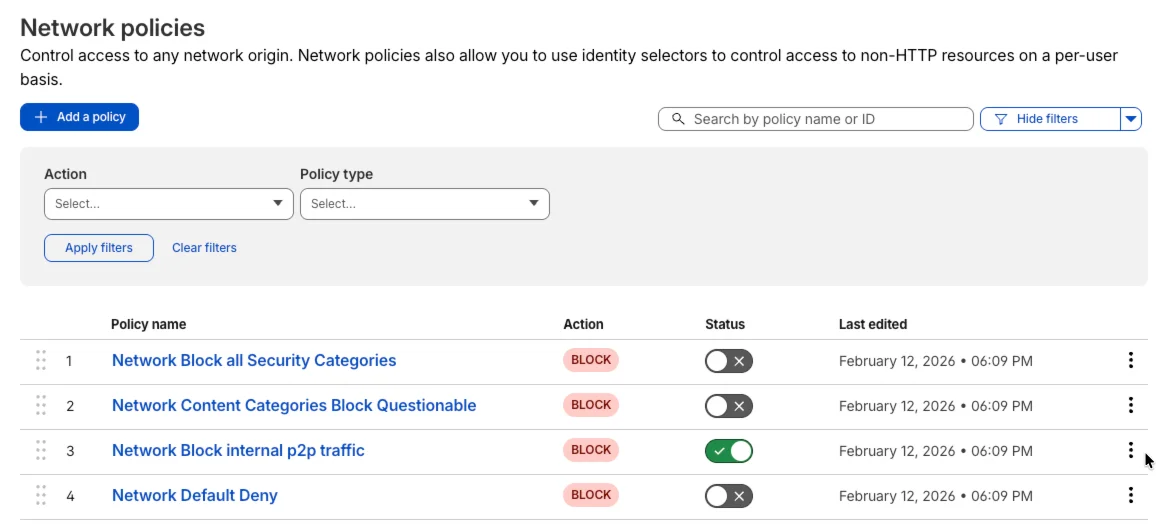

Затем мы добавляем к этому надежные сетевые политики, которые защищают пользователей и останавливают вредоносный трафик на всех портах и протоколах. Это можно увидеть, перейдя на вкладку «Сетевые политики» в интерфейсе Dash.

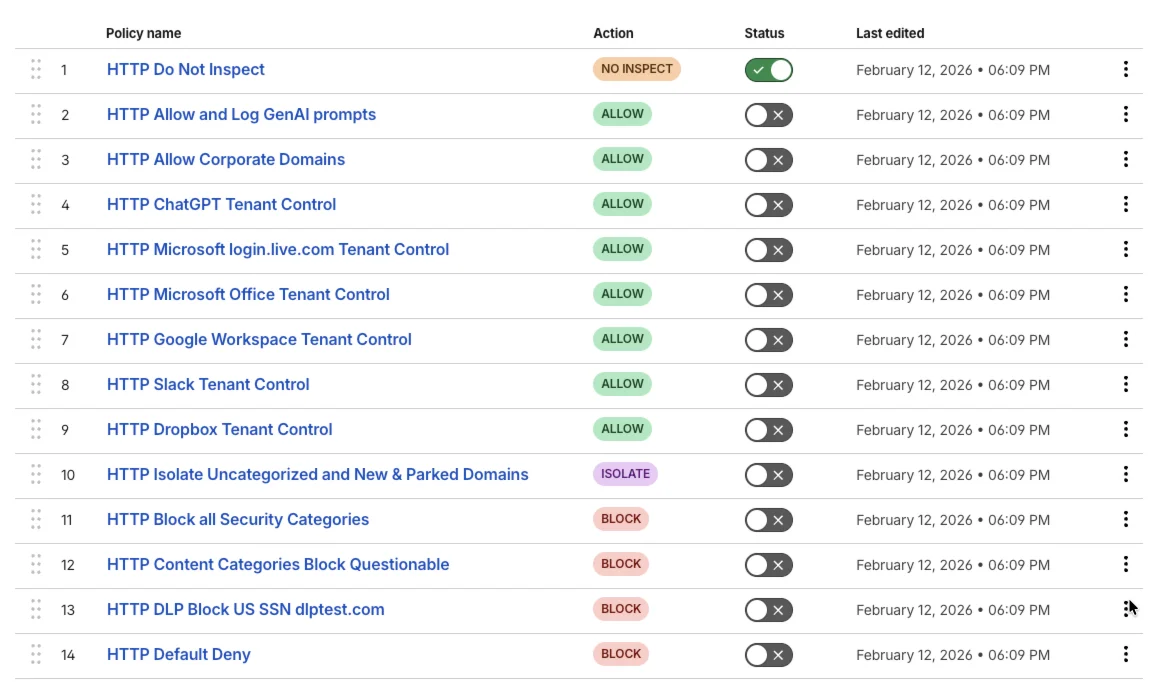

И, наконец, завершаем это широким набором надежных политик безопасности HTTP, включающих детализированный контроль арендатора для корпоративных приложений, защиту промптов ИИ и изоляцию рискованных доменов с помощью Browser Isolation.

Все это достигается за считанные минуты, со 100% согласованностью и без риска ошибок ввода данных человеком. Все, что вам нужно сделать, — это включить или отключить эти политики в соответствии с вашими конкретными потребностями.

В довершение всего, развертывание оптимизировано для максимальной совместимости с ведущими порталами захвата у авиакомпаний и в отелях, а также предоставляет возможность легко выделять трафик для Zoom, чтобы избежать проблем с производительностью при туннелировании.

Но подождите — кое-что еще! Cloudflare интернационализировала свой пользовательский интерфейс еще в 2020 году, и мы хотели обеспечить такую же дружелюбность к языкам для всех клиентов и партнеров по всему миру. Поэтому мы шаблонизировали все названия объектов, названия политик, пользовательские взаимодействия и т.д. в Terraform и предоставили возможность интернационализировать развертывание этих основных передовых практик и политик на любом языке.

Влияние

Влияние этой инициативы было огромным. По словам Боба Перчиаканте, очень опытного инженера по решениям Cloudflare One, использование Helix для одного из его пробных проектов сэкономило 2–3 недели начальной настройки и подготовки для конфигурирования и проверки всех необходимых параметров и функций. Он смог продемонстрировать все основные возможности Cloudflare One клиенту в течение 15 минут после развертывания конфигурации на основе Helix.

Для клиента это означает, что они могут начать пользоваться безопасностью Zero Trust с первого дня.

Готовы выйти за рамки чистого листа и ускорить собственное развертывание Zero Trust?

-

Изучите Cloudflare One: Узнайте больше о платформе Cloudflare One и ее комплексных возможностях SASE на нашей странице Cloudflare One.

-

Свяжитесь с командой вашего аккаунта Cloudflare, чтобы испытать лучшее в развертывании Cloudflare One с молниеносной скоростью!