Добро пожаловать в 24-й выпуск ежеквартального отчета Cloudflare об угрозах DDoS. В этом отчете Cloudforce One представляет всесторонний анализ развивающегося ландшафта угроз распределенных атак типа «отказ в обслуживании» (DDoS), основанный на данных из сети Cloudflare. В этом выпуске мы сосредоточимся на четвертом квартале 2025 года, а также поделимся общими данными за 2025 год.

Четвертый квартал 2025 года ознаменовался беспрецедентной атакой, запущенной ботнетом Aisuru-Kimwolf, получившей название DDoS-кампании «Ночь перед Рождеством». Эта кампания была нацелена на клиентов Cloudflare, а также на панель управления и инфраструктуру Cloudflare с помощью гиперобъёмных HTTP DDoS-атак, превышающих 200 миллионов запросов в секунду (rps), всего через несколько недель после рекордной атаки в 31,4 терабита в секунду (Tbps).

Ключевые выводы

-

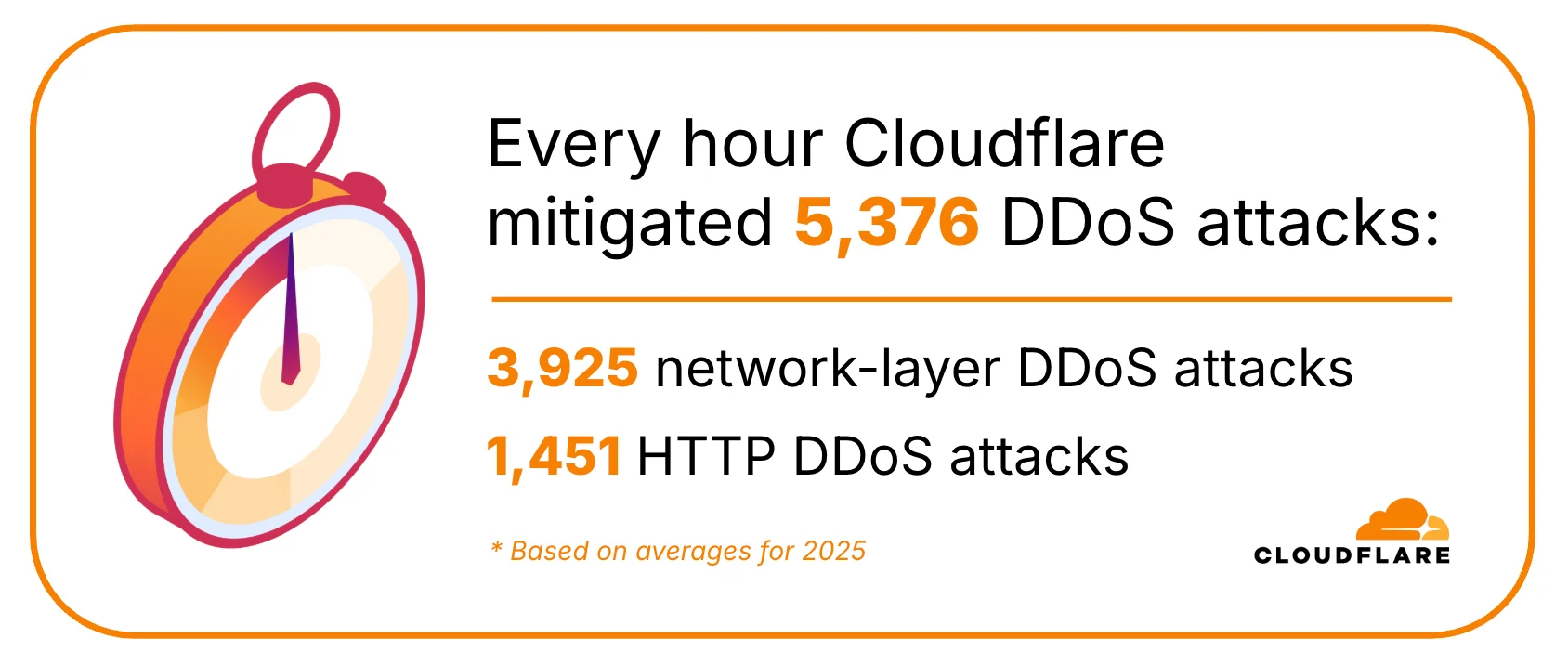

В 2025 году количество DDoS-атак выросло на 121%, достигнув в среднем 5 376 атак, автоматически нейтрализуемых каждый час.

-

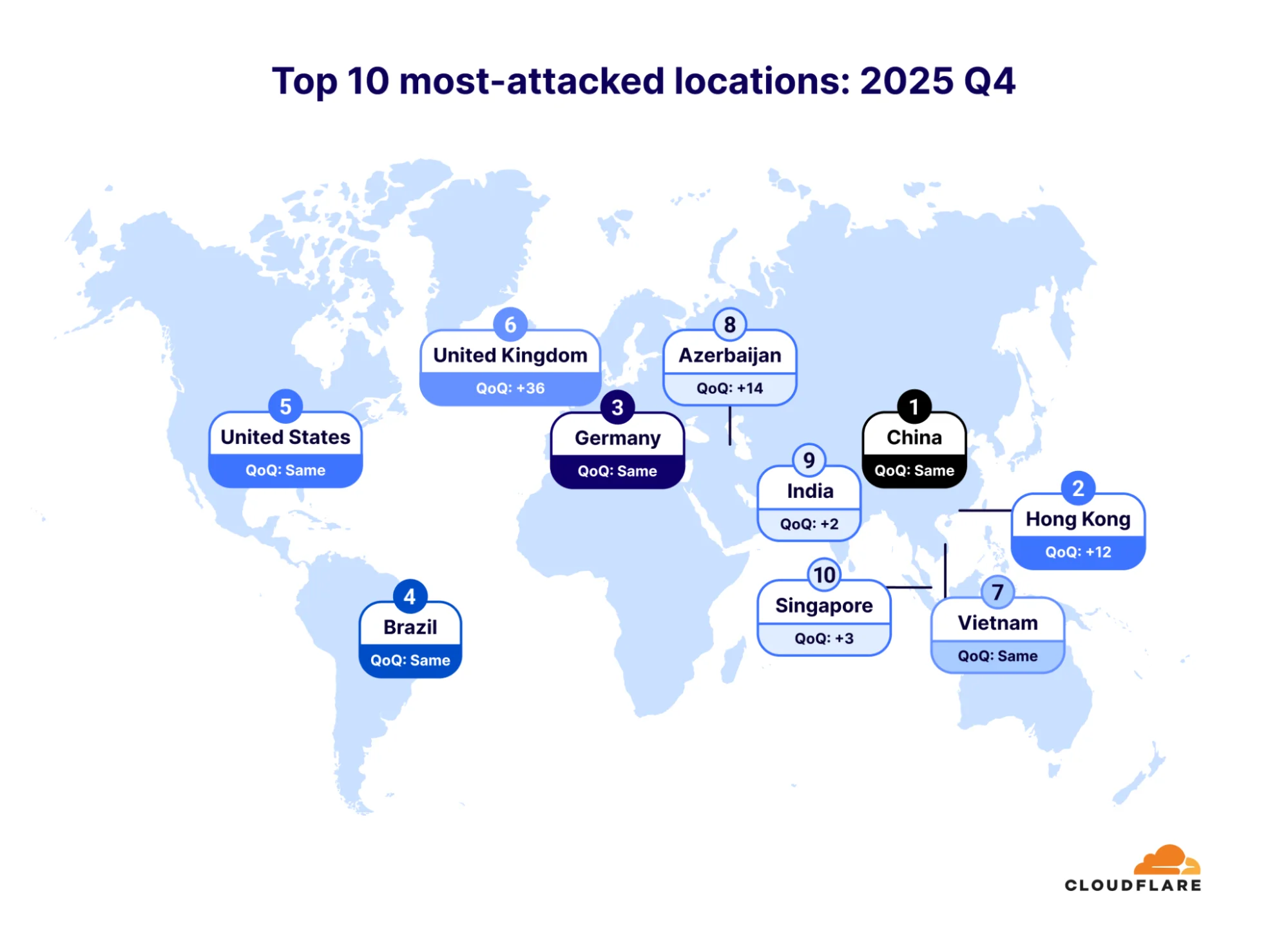

В последнем квартале 2025 года Гонконг поднялся на 12 позиций, став вторым по количеству DDoS-атак регионом в мире. Великобритания также совершила ошеломляющий прыжок на 36 позиций, став шестым самым атакуемым регионом.

-

Зараженные телевизоры на Android — часть ботнета Aisuru-Kimwolf — обрушили на сеть Cloudflare гиперобъёмные HTTP DDoS-атаки, в то время как телекоммуникационные компании стали самой атакуемой отраслью.

В 2025 году наблюдался огромный всплеск DDoS-атак

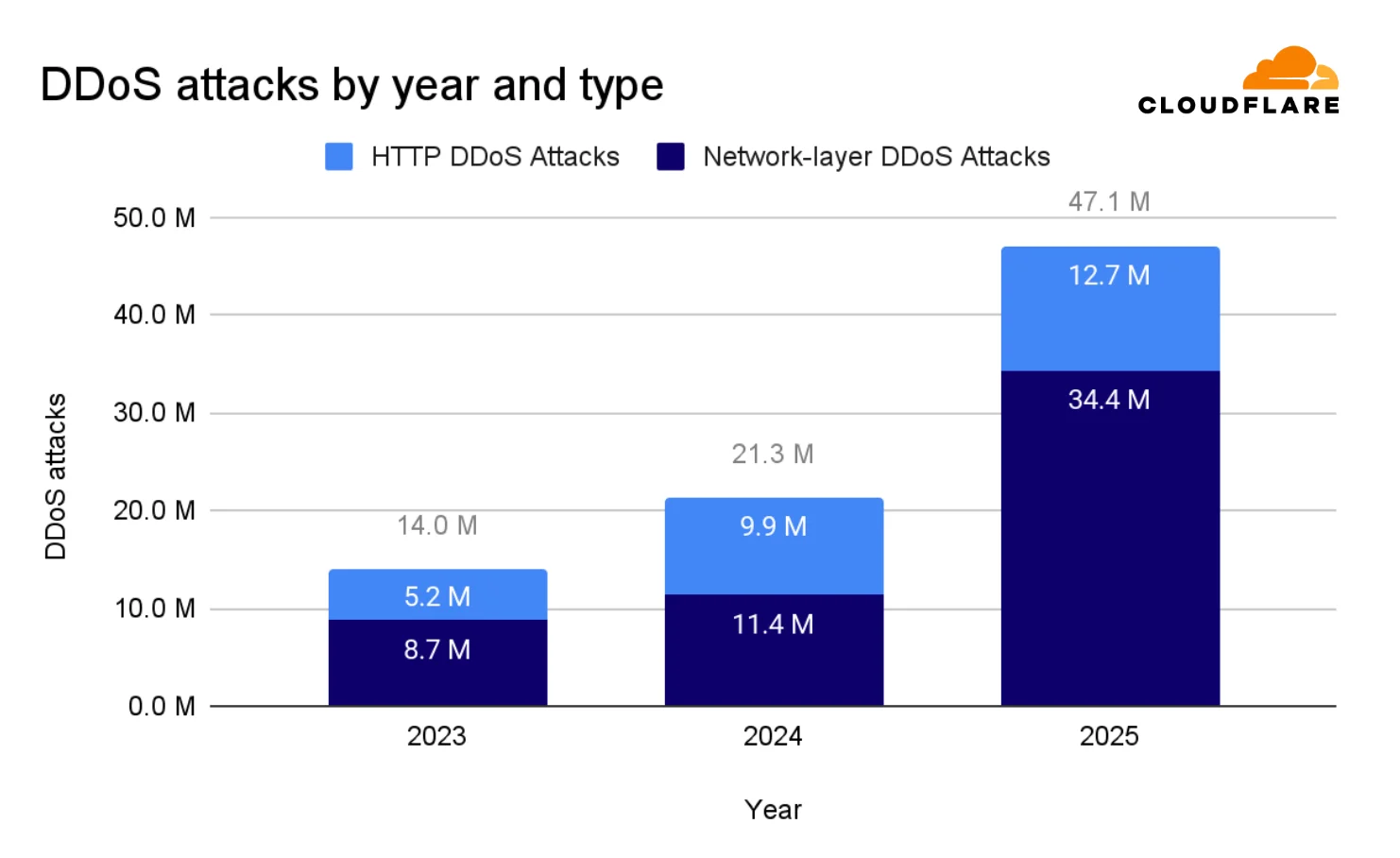

В 2025 году общее количество DDoS-атак более чем удвоилось, достигнув невероятных 47,1 миллиона. Количество таких атак резко возросло в последние годы: с 2023 по 2025 год число DDoS-атак увеличилось на 236%.

В 2025 году Cloudflare нейтрализовал в среднем 5 376 DDoS-атак каждый час — из них 3 925 были атаками на сетевом уровне, а 1 451 — HTTP DDoS-атаками.

В 2025 году количество DDoS-атак на сетевом уровне более чем утроилось

Наиболее значительный рост наблюдался в DDoS-атаках на сетевом уровне, количество которых за год увеличилось более чем в три раза. Cloudflare нейтрализовал 34,4 миллиона DDoS-атак на сетевом уровне в 2025 году по сравнению с 11,4 миллиона в 2024 году.

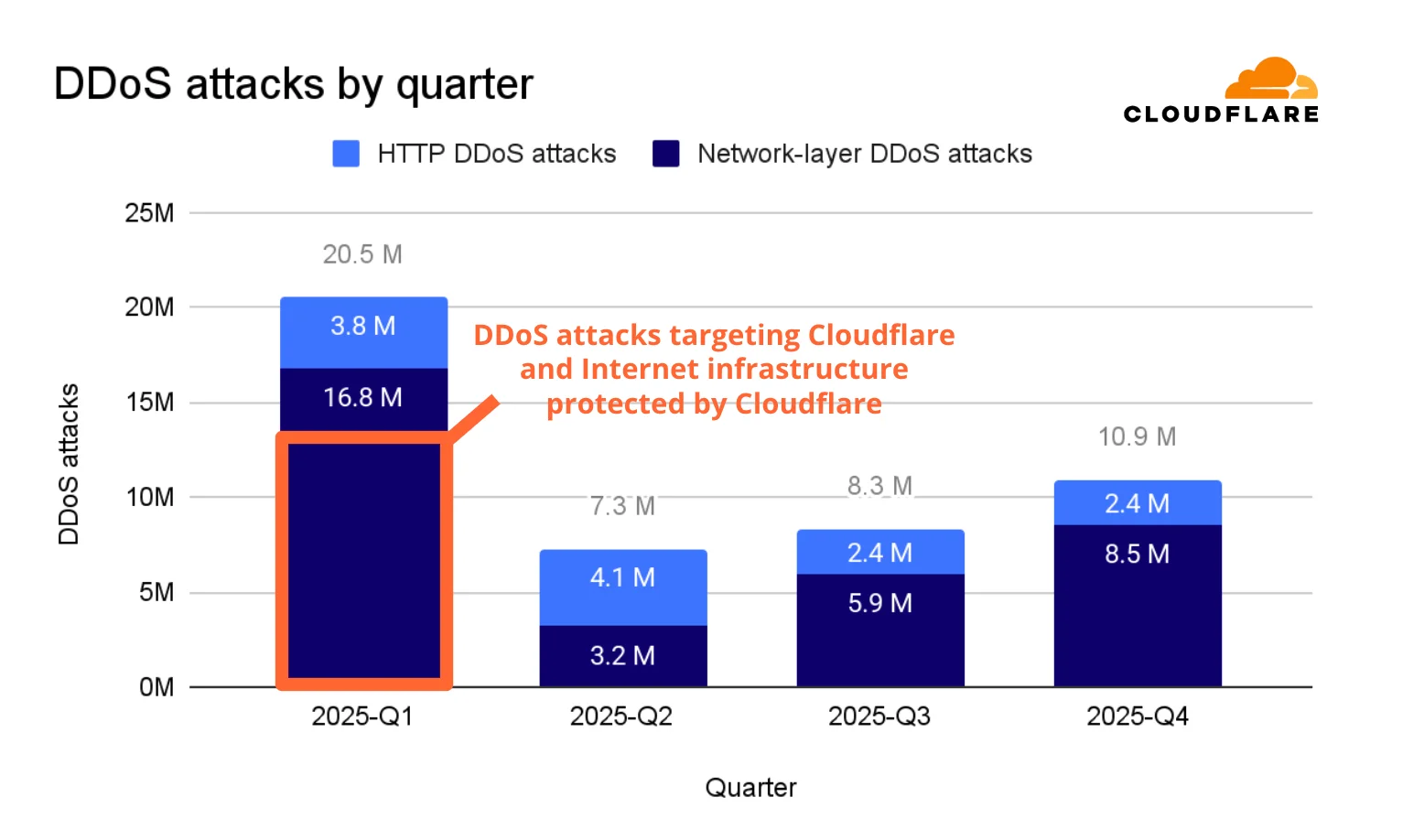

Значительная часть атак на сетевом уровне — примерно 13,5 миллиона — была нацелена на глобальную интернет-инфраструктуру, защищенную Cloudflare Magic Transit, и напрямую на инфраструктуру Cloudflare в рамках 18-дневной DDoS-кампании в первом квартале 2025 года. Из этих атак 6,9 миллиона были направлены на клиентов Magic Transit, а оставшиеся 6,6 миллиона — напрямую на Cloudflare.

Эта атака представляла собой много-векторную DDoS-кампанию, включавшую, среди прочего, SYN-флуд-атаки, DDoS-атаки, сгенерированные ботнетом Mirai, и SSDP-атаки с усилением. Наши системы автоматически обнаружили и нейтрализовали эти атаки. Фактически, мы обнаружили эту кампанию только при подготовке отчета об угрозах DDoS за первый квартал 2025 года — наглядный пример эффективности системы нейтрализации DDoS Cloudflare!

В последнем квартале 2025 года количество DDoS-атак выросло на 31% по сравнению с предыдущим кварталом и на 58% по сравнению с 2024 годом. Именно DDoS-атаки на сетевом уровне подпитывали этот рост. В четвертом квартале 2025 года DDoS-атаки на сетевом уровне составили 78% от всех DDoS-атак. Количество HTTP DDoS-атак осталось прежним, но их масштабы возросли до значений, которые мы не наблюдали со времен DDoS-кампании HTTP/2 Rapid Reset в 2023 году. Эти недавние всплески были запущены ботнетом Aisuru-Kimwolf, который мы рассмотрим в следующем разделе.

DDoS-кампания «Ночь перед Рождеством»

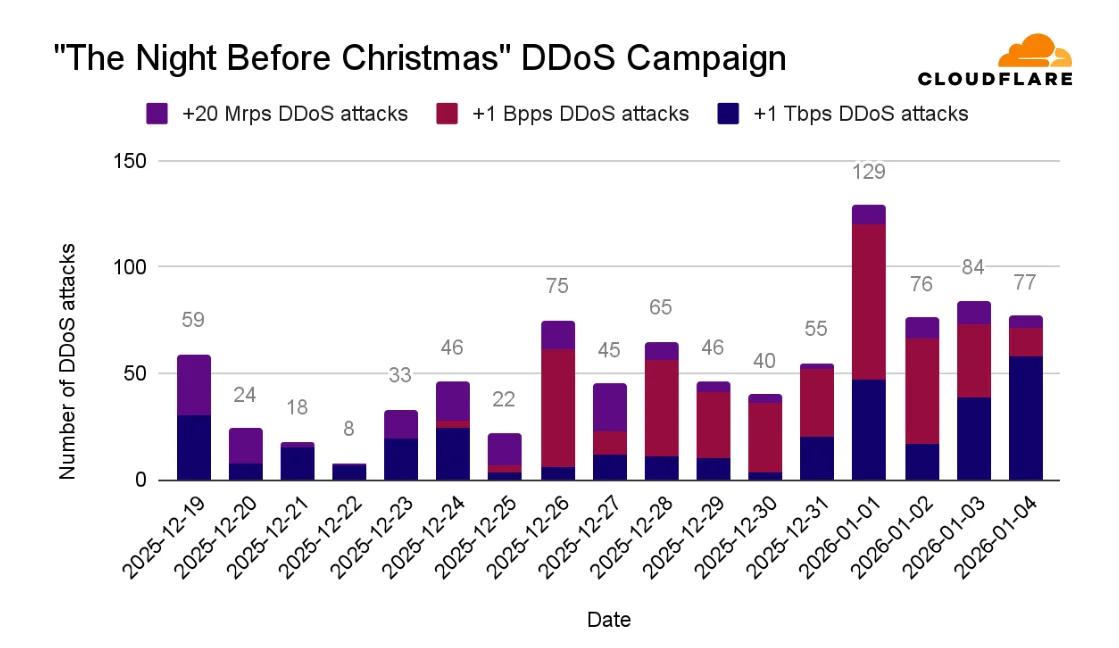

В пятницу, 19 декабря 2025 года, ботнет Aisuru-Kimwolf начал обрушивать на инфраструктуру Cloudflare и клиентов Cloudflare гиперобъёмные DDoS-атаки. Новым в этой кампании был её масштаб: ботнет использовал гиперобъёмные HTTP DDoS-атаки, превышающие 20 миллионов запросов в секунду (Mrps).

Ботнет Aisuru-Kimwolf представляет собой огромную коллекцию зараженных вредоносным ПО устройств, в основном телевизоров на Android. По оценкам, ботнет состоит из 1-4 миллионов зараженных хостов. Он способен запускать DDoS-атаки, которые могут парализовать критически важную инфраструктуру, вывести из строя большинство устаревших облачных решений защиты от DDoS и даже нарушить связь целых стран.

На протяжении всей кампании автономные системы защиты от DDoS Cloudflare обнаружили и нейтрализовали все атаки: 384 пакето-интенсивные атаки, 329 бит-интенсивных атак и 189 запросо-интенсивных атак, всего 902 гиперобъёмные DDoS-атаки, в среднем по 53 атаки в день.

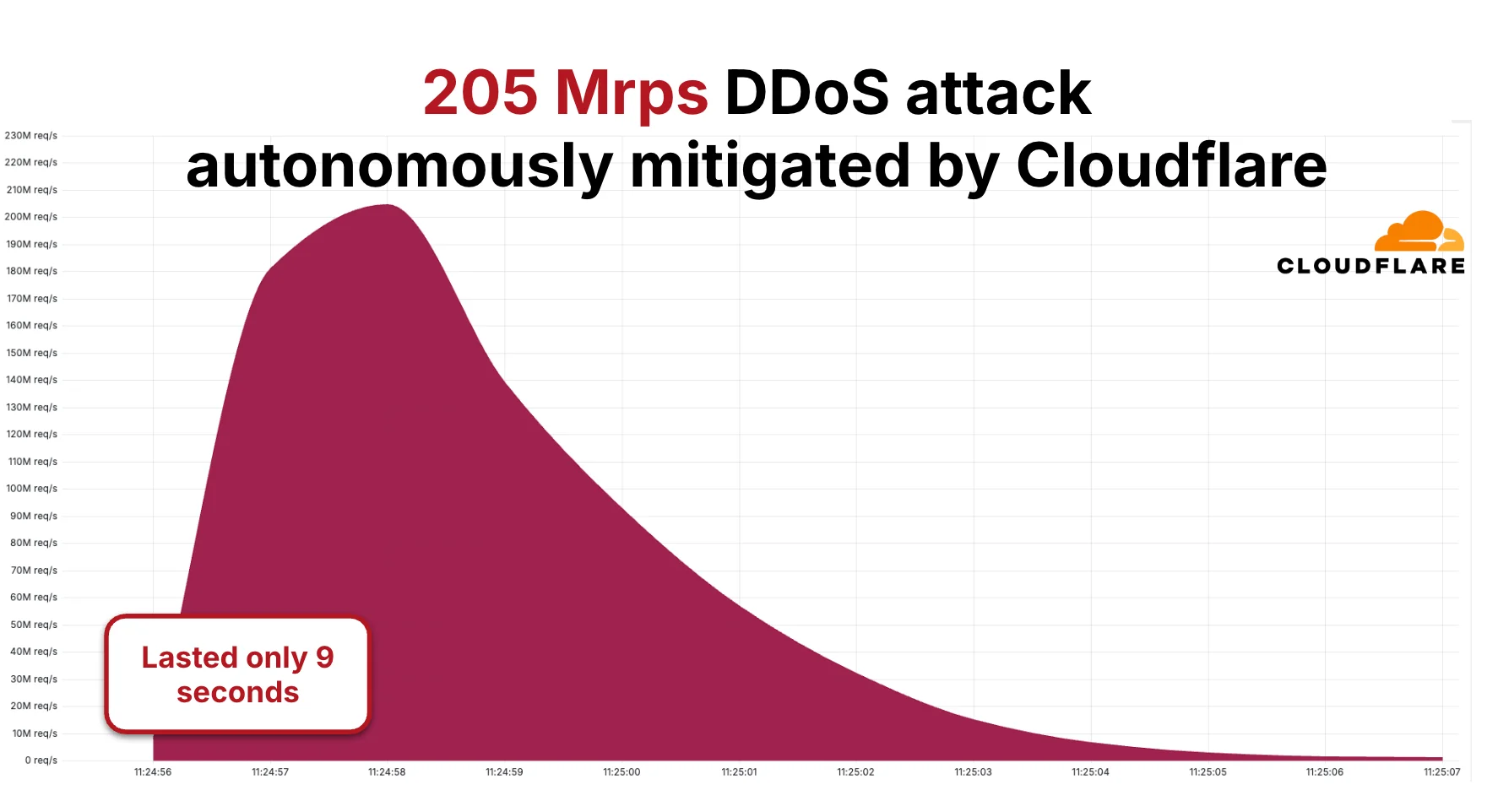

Средний размер гиперобъёмных DDoS-атак во время кампании составлял 3 млрд пакетов в секунду (Bpps), 4 Tbps и 54 млн запросов в секунду (Mrps). Максимальные зафиксированные во время кампании показатели составили 9 Bpps, 24 Tbps и 205 Mrps.

Чтобы представить это в контексте, масштаб DDoS-атаки в 205 Mrps сопоставим с тем, как если бы всё население Великобритании, Германии и Испании одновременно ввело адрес веб-сайта и нажало клавишу «Enter» в одну и ту же секунду.

Несмотря на высокую драматичность, кампания «Ночь перед Рождеством» составила лишь небольшую часть гиперобъёмных DDoS-атак, которые мы наблюдали в течение года.

Гиперобъёмные DDoS-атаки

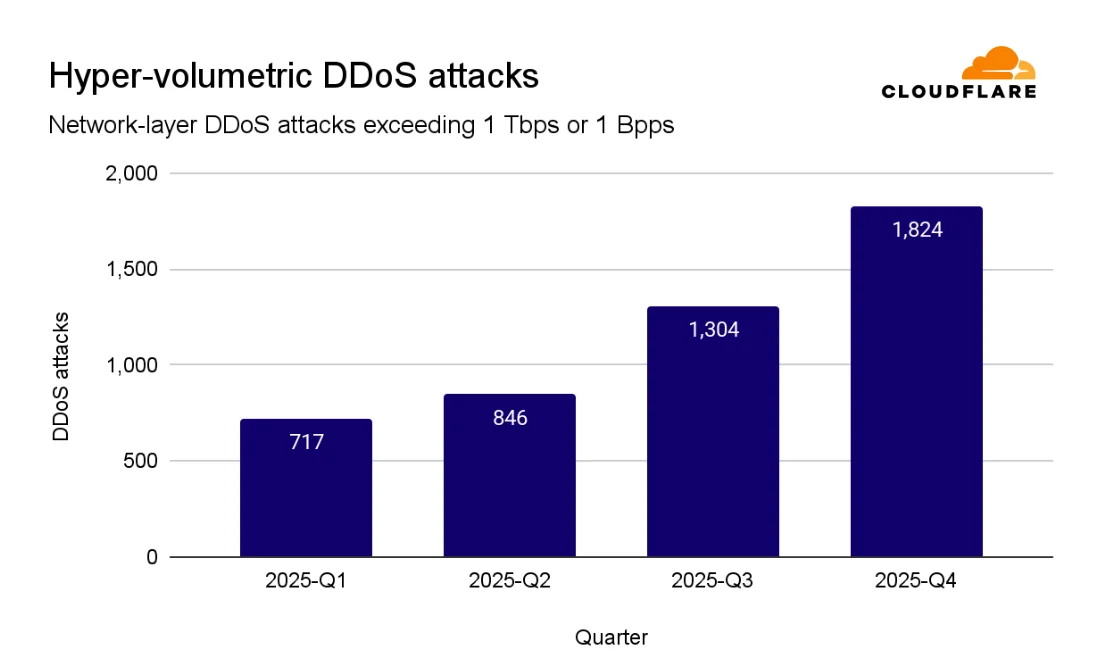

На протяжении 2025 года Cloudflare наблюдал постоянный рост гиперобъёмных DDoS-атак. В четвертом квартале 2025 года количество гиперобъёмных атак увеличилось на 40% по сравнению с предыдущим кварталом.

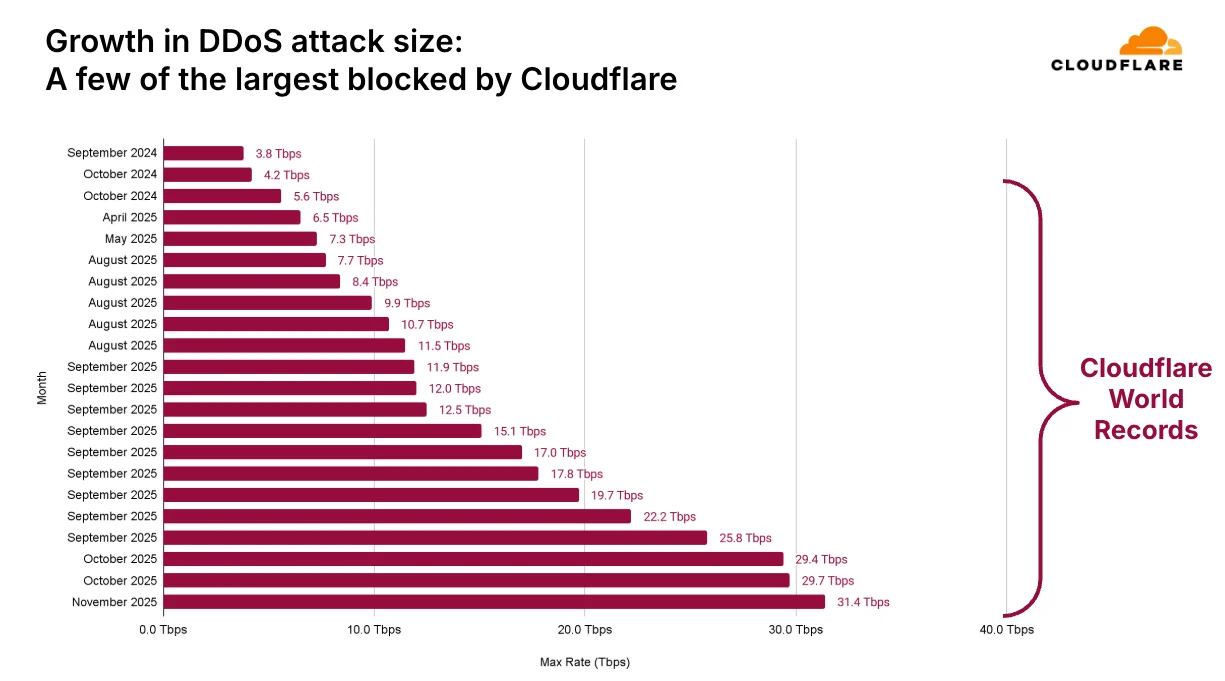

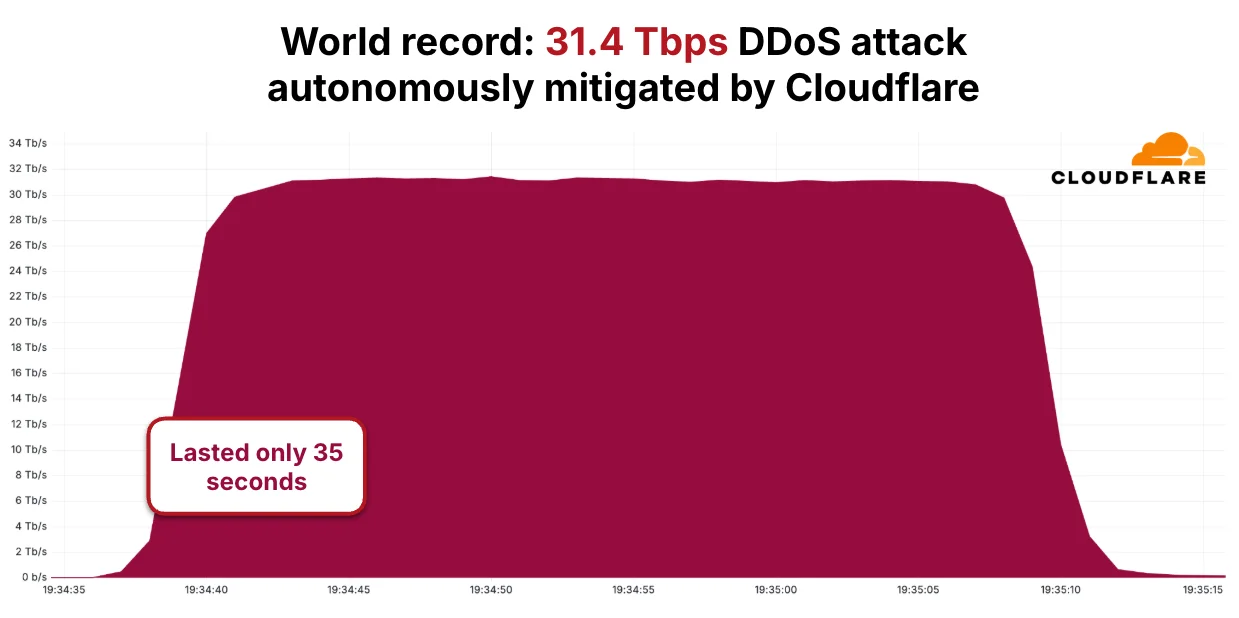

По мере роста количества атак в течение 2025 года увеличивался и их размер, выросший более чем на 700% по сравнению с крупными атаками, наблюдавшимися в конце 2024 года, причем одна из них достигла 31,4 Tbps в DDoS-атаке, длившейся всего 35 секунд. На графике ниже показан быстрый рост масштабов DDoS-атак, обнаруженных и заблокированных Cloudflare, — каждая из которых была мировым рекордом, то есть крупнейшей из когда-либо публично раскрытых любой компанией на тот момент.

Как и все остальные атаки, DDoS-атака мощностью 31,4 Tbps была автоматически обнаружена и нейтрализована автономной системой защиты от DDoS Cloudflare, которая смогла адаптироваться и быстро зафиксироваться на таких ботнетах, как Aisuru-Kimwolf.

Большинство гиперобъёмных DDoS-атак были нацелены на клиентов Cloudflare в отрасли телекоммуникаций, поставщиков услуг и операторов связи. Клиенты Cloudflare в игровой индустрии и клиенты, предоставляющие услуги генеративного ИИ, также подвергались интенсивным атакам. Наконец, собственная инфраструктура Cloudflare сама стала мишенью для множества векторов атак, таких как HTTP-флуд, DNS-атаки и UDP-флуд.

Самые атакуемые отрасли

При анализе DDoS-атак всех размеров отрасль телекоммуникаций, поставщиков услуг и операторов связи также оказалась наиболее целевой. Ранее это невезучее звание принадлежало отрасли информационных технологий и услуг.

Отрасли азартных игр & казино и игровая индустрия заняли третье и четвертое места соответственно. Самыми значительными изменениями в первой десятке в этом квартале стали отрасли компьютерного программного обеспечения и бизнес-услуг, которые поднялись на несколько позиций.

Самые атакуемые отрасли определяются их ролью как критически важной инфраструктуры, центральной опоры для других предприятий или их немедленной высокой финансовой чувствительностью к перебоям в обслуживании и задержкам.

Самые атакуемые регионы

В ландшафте DDoS-атак наблюдались как предсказуемая стабильность, так и драматические сдвиги среди самых атакуемых регионов мира. Такие цели, как Китай, Германия, Бразилия и Соединенные Штаты, вошли в первую пятерку, демонстрируя постоянную привлекательность для злоумышленников.

Гонконг совершил значительный скачок, поднявшись на двенадцать позиций до второго места. Однако, более впечатляющим стал метеорический взлет Соединенного Королевства, которое за этот квартал поднялось на ошеломляющие 36 мест, став шестой наиболее атакуемой локацией.

Вьетнам сохранил позицию седьмой наиболее атакуемой локации, за ним следуют Азербайджан на восьмом месте, Индия на девятом и Сингапур на десятом.

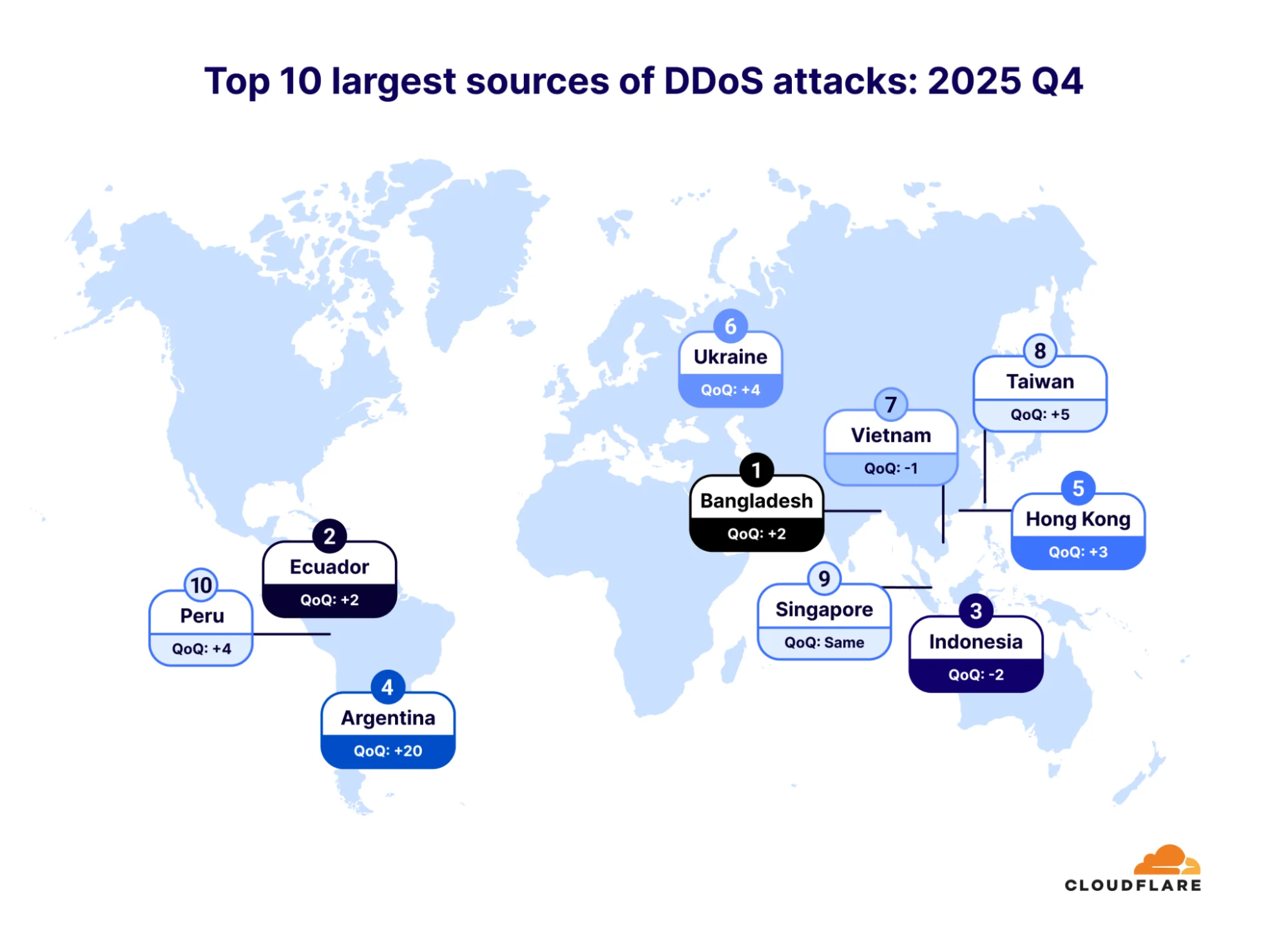

Основные источники атак

Бангладеш сместил Индонезию с позиции крупнейшего источника DDoS-атак в четвертом квартале 2025 года. Индонезия опустилась на третье место после того, как год была главным источником DDoS-атак. Эквадор также поднялся на две позиции, став вторым по величине источником.

Примечательно, что Аргентина взлетела на невероятные двадцать мест, став четвертым по величине источником DDoS-атак. Гонконг поднялся на три позиции, заняв пятое место. Украина заняла шестое место, за ней следуют Вьетнам, Тайвань, Сингапур и Перу.

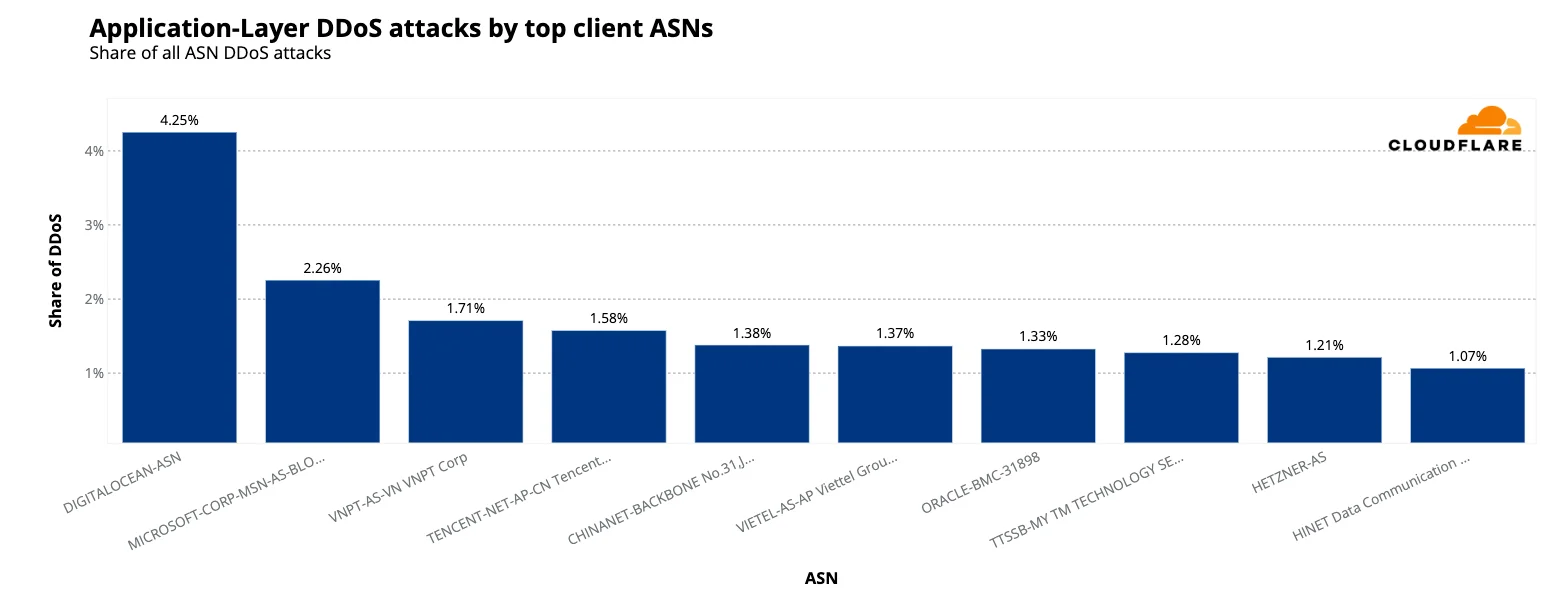

Основные сети-источники

Список из топ-10 сетей-источников атак читается как перечень интернет-гигантов, раскрывая увлекательную историю об анатомии современных DDoS-атак. Общая нить ясна: злоумышленники используют самую доступную и мощную сетевую инфраструктуру в мире — в первую очередь крупные публичные сервисы.

Мы видим, что большинство DDoS-атак исходит с IP-адресов, связанных с платформами облачных вычислений и провайдерами облачной инфраструктуры, включая DigitalOcean (AS 14061), Microsoft (AS 8075), Tencent (AS 132203), Oracle (AS 31898), и Hetzner (AS 24940). Это демонстрирует тесную связь между легко развертываемыми виртуальными машинами и атаками большого объема. Эти облачные источники, в значительной степени сосредоточенные в США, тесно сопровождаются значительным присутствием атак, исходящих с IP-адресов, связанных с традиционными телекоммуникационными провайдерами (Telcos). Эти телекоммуникационные компании, в основном из Азиатско-Тихоокеанского региона (включая Вьетнам, Китай, Малайзию и Тайвань), завершают остальную часть топ-10.

Это географическое и организационное разнообразие подтверждает двустороннюю реальность атак: в то время как масштабность источников высшего ранга часто исходит из глобальных облачных центров, проблема действительно носит всемирный характер, маршрутизируясь через самые критичные пути Интернета со всего мира. Во многих DDoS-атаках мы видим тысячи различных ASN-источников, подчеркивая поистине глобальное распределение узлов ботнета.

Чтобы помочь хостинг-провайдерам, платформам облачных вычислений и интернет-провайдерам выявлять и блокировать злоупотребляющие IP-адреса/аккаунты, которые запускают эти атаки, мы используем уникальную позицию Cloudflare в отношении DDoS-атак для предоставления бесплатного канала угроз ботнетов DDoS для поставщиков услуг.

Более 800 сетей по всему миру подписались на этот канал, и мы уже наблюдаем отличное сотрудничество в сообществе по ликвидации узлов ботнета.

Помощь в защите Интернета

DDoS-атаки быстро растут в сложности и масштабе, превосходя то, что ранее можно было представить. Этот развивающийся ландшафт угроз представляет собой серьезную проблему для многих организаций, чтобы успевать за ним. Организации, в настоящее время полагающиеся на локальные устройства защиты или центры очистки по требованию, могут выиграть от пересмотра своей стратегии защиты.

Cloudflare стремится предлагать бесплатную, безлимитную защиту от DDoS всем своим клиентам, независимо от размера, продолжительности или объема атак, используя свою обширную глобальную сеть и автономные системы защиты от DDoS.