Сегодня Cloudflare представляет новый набор средств защиты от мошенничества, разработанный для предотвращения злоупотребления учетными записями до того, как оно начнется. Мы годами предоставляли клиентам Cloudflare возможность защищать свои приложения от автоматизированных атак, но ландшафт угроз изменился. Индустриализация гибридного злоупотребления с участием автоматизации и людей представляет собой сложную проблему безопасности для владельцев веб-сайтов. Рассмотрим, например, одну учетную запись, к которой обращались из Нью-Йорка, Лондона и Сан-Франциско за одни и те же пять минут. Ключевой вопрос в этом случае не «Является ли это автоматизацией?», а скорее «Является ли это подлинным?»

Владельцам веб-сайтов нужны инструменты для остановки злоупотреблений на их сайте, независимо от того, от кого они исходят.

Во время нашей Недели рождения в 2024 году мы подарили обнаружение утекших учетных данных всем клиентам, включая всех пользователей бесплатного тарифа. С тех пор мы добавили идентификаторы обнаружения захвата учетных записей в рамках нашего решения для управления ботами, чтобы помочь идентифицировать ботов, атакующих ваши страницы входа.

Теперь мы объединяем эти мощные инструменты с новыми. Проверка одноразовых email-адресов и оценка риска email помогают вам применять настройки безопасности для пользователей, которые регистрируются с помощью временных адресов электронной почты — распространенной тактики для создания фальшивых аккаунтов и злоупотреблений в акциях, — или чьи адреса признаются рискованными на основе шаблонов и инфраструктуры email. Мы также с гордостью представляем Хэшированные идентификаторы пользователей — уникальные для домена идентификаторы, генерируемые путем криптографического хеширования имен пользователей, — которые дают клиентам лучшее представление о подозрительной активности учетных записей и больше возможностей для блокировки потенциально мошеннического трафика, не нарушая конфиденциальность конечных пользователей.

Новые возможности, которые мы анонсируем сегодня, выходят за рамки автоматизации, идентифицируя злонамеренное поведение и рискованные идентификации среди пользователей-людей и ботов. Защита от злоупотребления учетными записями доступна в рамках раннего доступа, и любой корпоративный клиент, использующий Управление ботами, может бесплатно использовать эти функции в течение ограниченного периода, до общедоступного выпуска Cloudflare Fraud Prevention позже в этом году. Если вы хотите узнать больше об этой возможности раннего доступа, зарегистрируйтесь здесь.

Утекшие учетные данные делают входы уязвимыми как никогда

Порог входа для мошеннических действий опасно низок, особенно с учетом доступности огромных наборов данных и автоматизированных инструментов, которые осуществляют мошенничество с учетными записями в больших масштабах. Владельцы веб-сайтов имеют дело не просто с отдельными хакерами, а с индустриализированным мошенничеством. В прошлом году мы подчеркивали, что 41% входов в нашу сеть используют утекшие учетные данные. Это число только выросло после утечки базы данных, содержащей 16 миллиардов записей, и после раскрытия нескольких громких утечек.

Более того, пользователи повторно используют пароли на множестве платформ, что означает, что одна утечка много лет назад может до сих пор открывать доступ к ценному розничному или даже банковскому счету. Наша проверка утекших учетных данных — это бесплатная функция, которая проверяет, не был ли пароль скомпрометирован в известной утечке данных другого сервиса или приложения в Интернете. Это сервис проверки учетных данных с сохранением конфиденциальности, который помогает защитить наших пользователей от скомпрометированных данных, что означает, что Cloudflare выполняет эти проверки без доступа или хранения паролей конечных пользователей в открытом виде. Пароли хэшируются — то есть преобразуются в случайную строку символов с использованием криптографического алгоритма — для сравнения с базой данных утекших учетных данных. Если вы еще не включили нашу проверку утекших учетных данных, включите ее сейчас, чтобы защитить свои аккаунты от простых взломов!

Доступ к большой базе данных утекших учетных данных полезен только в том случае, если злоумышленник может быстро перебирать их на многих сайтах, чтобы определить, какие аккаунты все еще уязвимы из-за повторного использования паролей. В нашем анализе Черной пятницы 2024 года мы заметили, что более 60% трафика на страницы входа в нашей сети было автоматизированным. Это очень много ботов, пытающихся взломать.

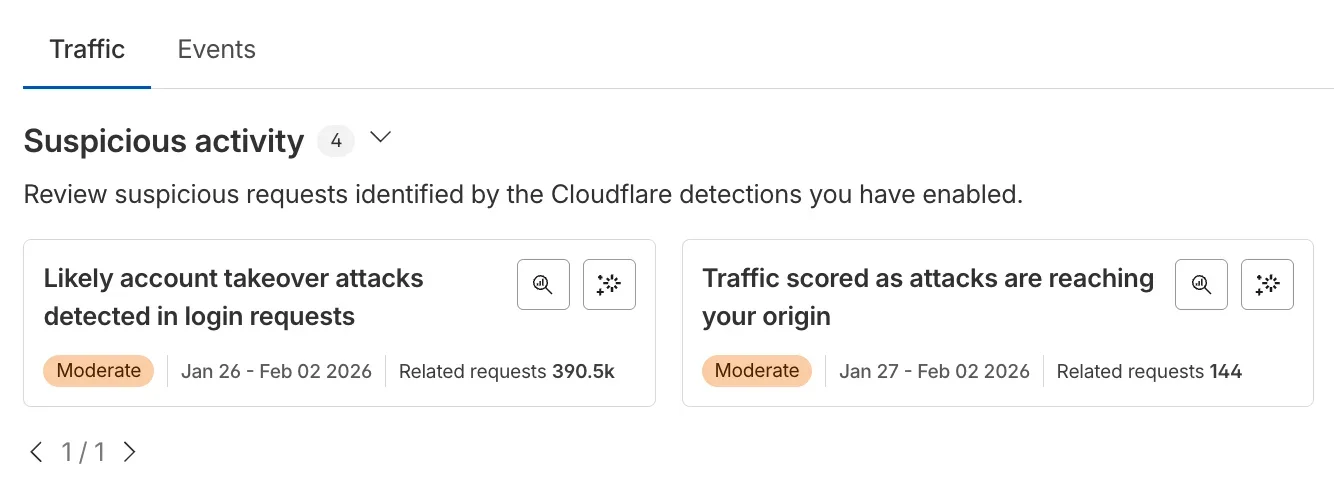

Чтобы помочь клиентам защитить свои конечные точки входа от постоянных атак, мы добавили захват учетных записей специфические для (ATO) детекторы, чтобы выделять подозрительные шаблоны трафика. Это часть нашего недавнего акцента на детекторах для каждого клиента, где мы предоставляем обнаружение поведенческих аномалий, уникальное для каждого клиента, использующего управление ботами. Сегодня клиенты, использующие управление ботами, могут видеть и блокировать попытки атак ATO в своих запросах на вход непосредственно на панели аналитики безопасности.

В карточке слева на панели аналитики безопасности вы можете просматривать и устранять попытки атак на захват учетных записей.

На прошлой неделе наши детекторы ATO в совокупности обнаруживали в среднем 6,9 миллиарда подозрительных попыток входа ежедневно по всей нашей сети. Эти детекторы ATO вместе со множеством других механизмов обнаружения в нашем решении для управления ботами создают многоуровневую защиту от ATO и других злонамеренных автоматизированных атак.

От автоматизации к намерению и идентификации

Определять автоматизацию или определять намерение и идентификацию? Вот в чем вопрос. Наш ответ: и то, и другое, так как оба являются критически важными уровнями надежной стратегии безопасности. Злоумышленники теперь действуют в масштабах, ранее доступных только корпоративным сервисам: они используют крупные утечки учетных данных, применяют фермы мошенничества с участием людей для подмены устройств и местоположений и создают синтетические идентичности для поддержания тысяч — даже миллионов — фальшивых аккаунтов для продвижения и злоупотребления платформами. Человек с автоматизированными инструментами может осушать счета, злоупотреблять акциями, совершать платежное мошенничество или все вышеперечисленное.

Более того, автоматизация стала доступной как никогда, особенно по мере того, как пользователи лучше знакомятся с использованием ИИ-агентов, и даже давно существующие, «традиционные» браузеры движутся к наличию возможностей агентов по умолчанию. Будь то одиночный злоумышленник, использующий ИИ-агента, или скоординированная мошенническая кампания, угроза не так проста, как одиночный скрипт — она может включать человеческое намерение с автоматизированным исполнением.

Рассмотрим следующие сценарии, о которых нам рассказывали клиенты:

-

У нас в этом месяце 1000 новых пользователей, но более половины из них — фальшивые личности, которые пользуются бесплатной пробной версией, а затем исчезают.

-

Злоумышленник вошел с правильным паролем, так как же мне узнать, что это не настоящий пользователь?

-

Этот субъект действует в темпе человека и осушает счета.

Эти проблемы нельзя решить, только лишь оценивая автоматизацию; они требуют проверки на подлинность и целостность. Именно этот пробел устраняют наши специальные возможности предотвращения мошенничества.

Оценка подозрительных email-адресов

Начнем с оценки самой ранней точки потенциального злоупотребления учетной записью: создания аккаунта. Создание фальшивых или массовых аккаунтов — одна из самых больших тем в разговорах о мошенничестве на веб-сайтах, так как оно может открыть злоумышленникам доступ к приложению или даже ко всей бизнес-модели.

Cloudflare предоставляет клиентам инструменты для оценки подозрительного создания аккаунтов в источнике двумя способами:

-

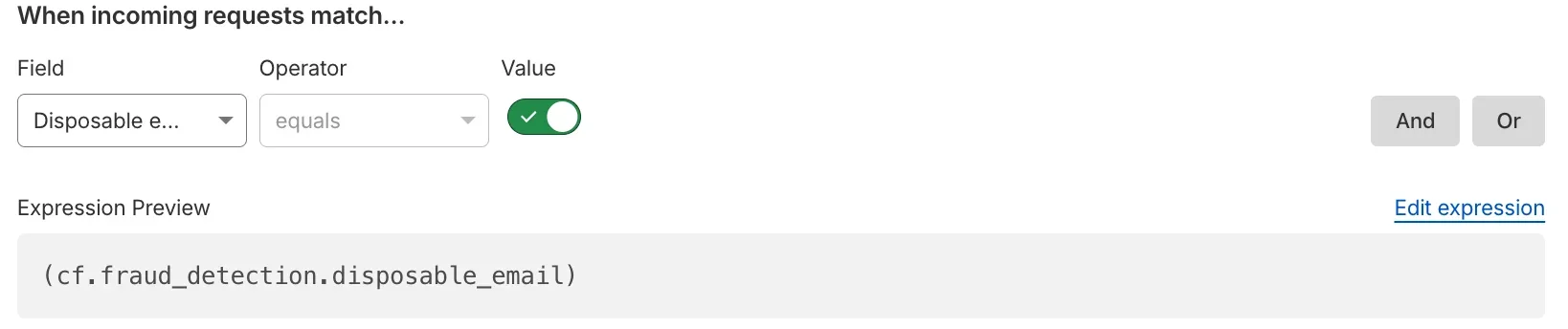

Проверка одноразовых email-адресов: Обнаруживайте, когда пользователи регистрируются с помощью одноразовых или временных адресов электронной почты, обычно используемых для злоупотреблений в акциях и создания фальшивых аккаунтов. Эти сервисы одноразовых email позволяют злоумышленникам создавать тысячи «уникальных» аккаунтов без поддержания реальной инфраструктуры, особенно неаутентифицированные одноразовые email, которые обеспечивают мгновенный доступ без создания учетной записи или бесплатные неограниченные псевдонимы электронной почты. Клиенты могут использовать это бинарное поле при создании правил для применения настроек безопасности, выбирая полную блокировку всех одноразовых email или, возможно, выдачу проверки любому, кто пытается создать аккаунт с одноразовым email.

![Announcing Cloudflare Account Abuse Protection: prevent fraudulent attacks from bots and humans]()

-

Оценка риска email: Cloudflare анализирует шаблоны и инфраструктуру email, чтобы предоставить уровни риска (низкий, средний, высокий), которые клиенты могут использовать в правилах безопасности. Мы знаем, что не все адреса электронной почты созданы равными; адрес в формате

имя.фамилия@известныйдомен.comимеет другие характеристики риска, чемxk7q9m2p@новыйдомен.xyz. Уровни риска email позволяют клиентам выражать свою терпимость к риску и трению на этапе создания учетной записи.

Теперь проверка временных почтовых ящиков и оценка рискованности email-адресов доступны в аналитике безопасности и правилах безопасности, что позволяет владельцам сайтов защитить процесс регистрации аккаунтов. Эти механизмы обнаружения решают фундаментальную проблему: когда аккаунт уже занимается злоупотреблениями, уже слишком поздно. Владелец сайта уже понес расходы на привлечение, мошеннический пользователь израсходовал промокредиты, а устранение ущерба требует ручной проверки. Блокировка подозрительных email-адресов означает добавление соответствующего барьера в момент регистрации — в самый важный момент.

Представляем хешированные идентификаторы пользователей

Для понимания схем злоупотреблений необходима видимость: не только на уровне сети, но и активности аккаунтов. Традиционно безопасность означала анализ через призму IP-адресов и изолированных HTTP-запросов для выявления автоматизированной активности, но владельцы сайтов мыслят не только сетевыми сигналами; они также учитывают своих пользователей и известные аккаунты. Именно поэтому мы расширяем наш набор инструментов для защиты, чтобы он соответствовал реальной структуре приложений, сосредотачиваясь на обнаружении мошеннической активности на основе пользователей.

Злоумышленники могут без труда менять IP-адреса, чтобы скрыть свои следы. Но вынуждая их постоянно создавать новые, правдоподобные аккаунты, мы вводим серьёзное препятствие, особенно в сочетании с защитой при регистрации. Когда мы смотрим за пределы сетевого уровня и связываем мошеннические действия с конкретным скомпрометированным или злоупотребляющим аккаунтом, мы можем выявить целевое поведение, связанное с одним постоянным субъектом, и положить конец злоупотреблениям. Таким образом, мы смещаем стратегию защиты на уровень аккаунта, вместо игры в "испорченный телефон" со сменяющимися IP-адресами и резидентскими прокси. Это означает, что наши клиенты могут блокировать злонамеренное поведение, основываясь на том, как их приложения разделяют идентичность.

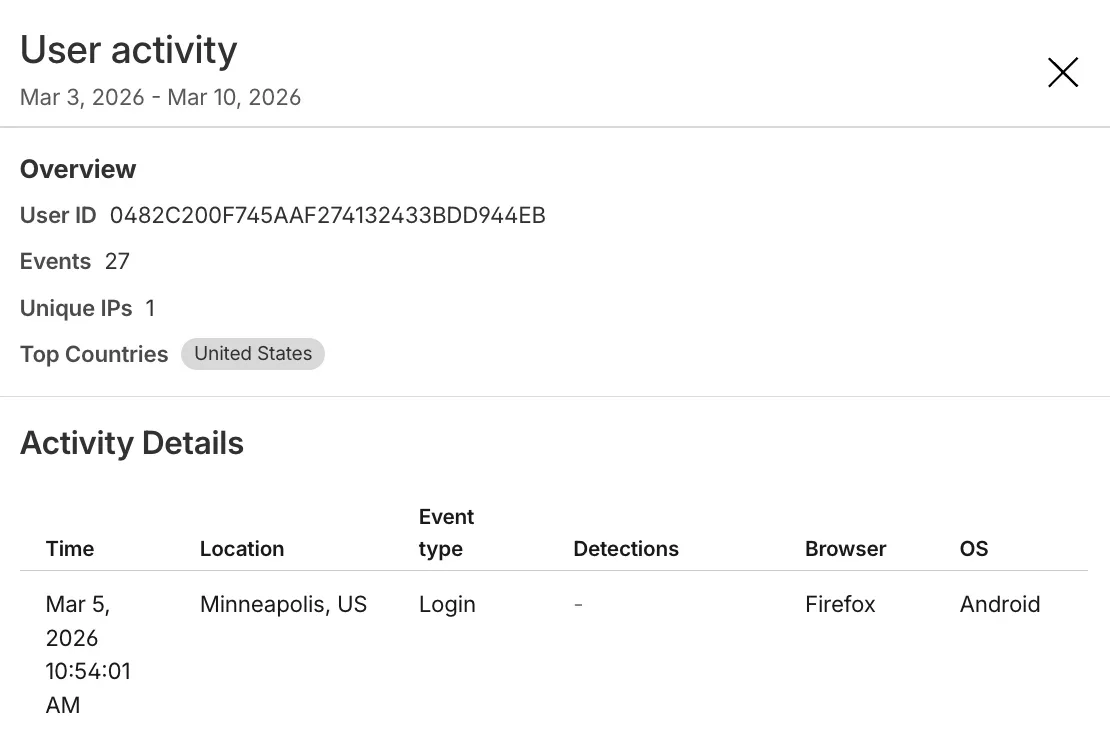

Чтобы предоставить владельцам сайтов эту возможность, Cloudflare выпускает Хешированный идентификатор пользователя (Hashed User ID), который клиенты могут использовать в Аналитике безопасности, Правилах безопасности и Управляемых преобразованиях. Идентификаторы пользователей — это закриптованные, хешированные версии значений из поля имени пользователя для каждого домена, и каждый идентификатор представляет собой зашифрованный, уникальный и стабильный идентификатор, сгенерированный для заданного имени пользователя в приложении клиента. Важно, что фактическое имя пользователя не регистрируется и не хранится Cloudflare как часть этой услуги. Как и в случае проверки утечек учетных данных и обнаружения ATO, которые идентифицируют трафик входа в систему, а затем шифруют учетные данные для сравнения, мы уделяем первостепенное внимание конфиденциальности конечных пользователей, одновременно давая нашим клиентам возможность действовать против мошеннического поведения.

Имея доступ к хешированным идентификаторам пользователей, владельцы сайтов могут:

-

Видеть топ пользователей: у каких аккаунтов самая высокая активность?

-

Видеть, когда уникальный пользователь входит из страны, в которой он обычно не бывает, — или из нескольких стран за один день!

-

Блокировать трафик на основе уникального пользователя, например, блокировать пользователя с историей подозрительной активности.

-

Комбинировать поля, чтобы видеть, когда на аккаунты нацеливаются с использованием украденных учетных данных.

-

Видеть, какие сетевые шаблоны или сигналы связаны с уникальными пользователями.

Расширенный вид одного хешированного идентификатора пользователя в панели аналитики безопасности, показывающий детали активности этого уникального пользователя, включая место входа и браузер.

Эта видимость на уровне пользователя меняет подход владельцев сайтов к расследованию и блокировке трафика. Вместо того чтобы изучать отдельные запросы изолированно, наши клиенты могут увидеть полную картину того, как злоумышленники атакуют и скрываются среди легитимных пользователей.

Сделайте следующий шаг в защите аккаунтов уже сегодня

Если вы хотите узнать больше об этой функции раннего доступа, зарегистрируйтесь здесь. Все клиенты Bot Management Enterprise могут добавить эти новые функции защиты от злоупотреблений аккаунтами уже сегодня, и мы будем рады начать диалог со всеми потенциальными клиентами Bot Management.