Today’s security ecosystem generates a staggering amount of complex telemetry. For instance, processing a single email requires analyzing sender reputation, authentication results, link behavior, infrastructure metadata, and countless other attributes. Simultaneously, Cloud access security broker (CASB) engines continuously scan SaaS environments for signals that detect misconfigurations, risky access, and exposed data.

But while detections have become more sophisticated, explanations have not always kept pace.

Security and IT teams are often aware when something is flagged, but they do not always know, at a glance, why. End users are asked to make real-time decisions about emails that may impact the entire organization, yet they are rarely given clear, contextual guidance in the moment that matters.

Cloudy changes that.

Cloudy is our LLM-powered explanation layer, built directly into Cloudflare One. It translates complex machine learning outputs into precise, human-readable guidance for security teams and end users alike. Instead of exposing raw technical signals, Cloudy surfaces the reasoning behind a detection in a way that drives informed action.

For Cloudflare Email Security, this means helping users understand why a message was flagged before they escalate it to the security operations center, or SOC. For Cloudflare CASB, it means helping administrators quickly understand the risk and remediation path for SaaS findings without having to manually assess low-level signals.

This post outlines how we are extending Cloudy across Phishnet and API CASB to improve decision making, reduce unnecessary noise, and turn complex security signals into clear, actionable insight.

Cloudy for Email Security users

When an email is analyzed by Cloudflare Email Security, it is not evaluated by a single signal or model. Instead, a wide range of machine learning models analyze different parts of the message, from sender reputation and message structure to content, links, and behavioral patterns. This model set continues to grow as our machine learning team regularly trains and deploys new detections to keep pace with evolving threats.

Based on this analysis, messages are labeled with outcomes such as Malicious, Suspicious, Spam, Bulk, or Spoof. While these detections have been effective, we consistently heard feedback from customers that it was not always clear why a message was flagged. The decision was correct, they told us — but the reasoning behind it was often opaque to both end users and security teams.

To address this, we introduced the first version of Cloudy: LLM-powered summaries for detections. These summaries translate what our machine learning models are seeing into human readable explanations. Initially, these summaries were available in the Cloudflare dashboard to help SOC teams during investigations. Over the past few months, customer feedback has confirmed that these explanations significantly improve understanding in our detections.

As we continued speaking with customers, another challenge surfaced. Our Phishnet tool allows users to submit messages to the SOC when they believe an email may be suspicious. While this empowers employees to participate in security, many SOC teams told us their queues were being flooded with submissions that turned out to be clean messages.

The result was unnecessary backlog and slower response times for emails that actually required investigation.

At the same time, customers told us that traditional security awareness training was not always enough. Users still struggled to evaluate emails in the moment, when it mattered most. They wanted more contextual guidance directly within the workflow where decisions are made.

This upgrade is designed to address both of these problems. By bringing clearer explanations and contextual education directly into Phishnet, we aim to help users make better decisions while reducing noise for SOC teams, without sacrificing security.

The problem: Some users flag too many emails, while some aren’t cautious enough

As organizations and attack techniques have evolved, so has the role of the end user. Modern email threats increasingly rely on social engineering, subtle impersonation, and psychological pressure which places users directly in the decision path.

In response, users are being asked to act as an additional layer of defense. However, traditional security awareness tools often fall short. Training is typically delivered through periodic sessions or simulated phishing campaigns, disconnected from real messages and real decisions. When users encounter an unfamiliar email, they are left without enough context to confidently assess risk.

This gap commonly leads to one of two outcomes. Some users submit nearly every questionable message to the SOC, creating excessive noise and slowing down investigations. Others interact with messages they should not, simply because nothing in the moment signals clear risk.

By embedding Cloudy directly into Phishnet, we close this gap.

Users receive immediate, contextual explanations that help them understand what Cloudflare is seeing and why a message may be risky. This enables users to make informed decisions at the point of interaction, reduces unnecessary escalations to the SOC, and allows security teams to focus on the messages that truly require attention.

Over time, this approach shifts users from being a source of noise to becoming an effective part of the detection and response workflow. The result: stronger email security, without adding friction or burden to security teams.

Phishnet for Microsoft gets a Cloudy upgrade

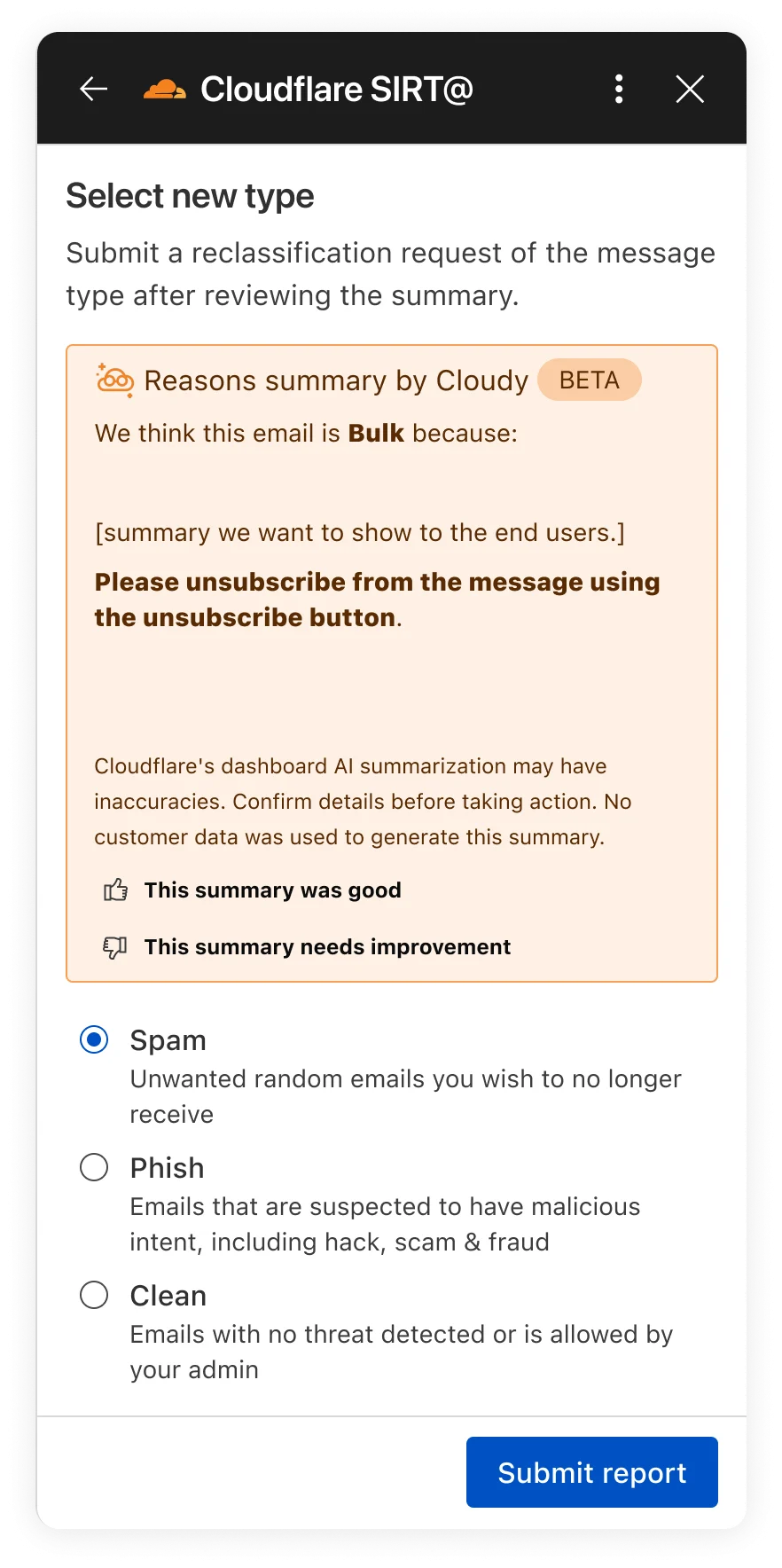

In the next month, we will be upgrading our Phishnet reporting button to extend the Cloudy summaries.

The new Phishnet screens will show Cloudy summaries.

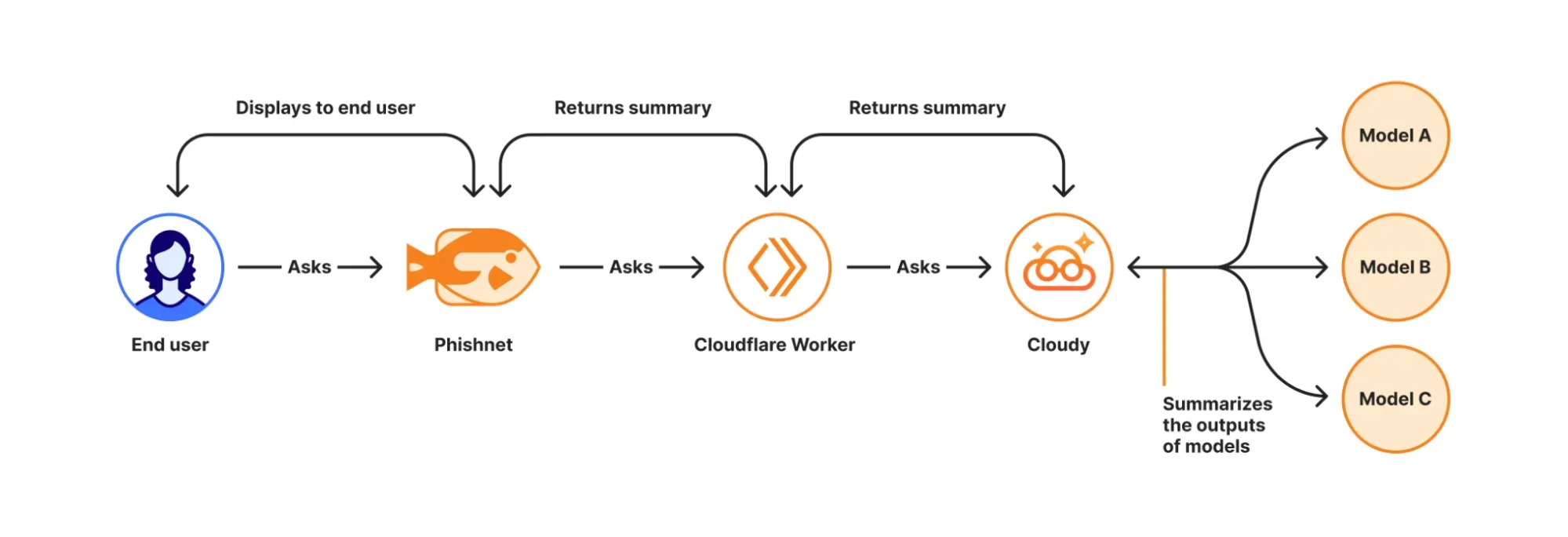

With this upgrade, end users receive a simplified, user-friendly version of Cloudy summaries at the moment they report a message. These summaries are generated in real time using Cloudflare Workers AI and run directly on Cloudflare’s global Workers platform when a user interacts with a message in Phishnet.

When a user clicks the Phishnet reporting button, the request triggers a Workers-based workflow that aggregates structured outputs from multiple detection models associated with that message. These model outputs include signals such as sender reputation, domain and infrastructure characteristics, authentication results, link and content analysis, and behavioral indicators collected during message processing.

The aggregated signals are then passed to Workers AI, where a series of purpose-built prompts generate a natural language explanation. Each prompt is designed to transform low-level detection outputs into a concise and human-readable summary. This process focuses on explanation rather than classification and does not alter the original disposition of the message.

How Cloudy transforms detections into clear explanations.

For this experience, we intentionally redesigned the summaries compared to those shown to administrators in the Cloudflare dashboard. During testing, we found that admin-focused summaries often relied on technical concepts that were difficult for non-technical users to interpret. Terms such as ASNs, IP reputation, or authentication failures required translation.

To ensure end users can understand the summaries, Phishnet emphasizes plain-language explanations while preserving the meaning of the underlying detections.

|

Signal |

What it means |

Cloudy translation for end users |

|

SPF Fail |

Sender explicitly not authorized by SPF |

This email failed a sender verification check. |

|

DKIM Fail |

Message signature does not validate |

The message integrity check failed, which can be a sign of tampering. |

|

DMARC Fail |

DMARC policy check failed |

The sender’s domain could not confirm this email is legitimate. |

|

Reply to Mismatch |

Reply To differs from From |

Replies may go to a different address than the sender shown. |

|

Domain Age |

Domain recently registered |

The sender domain is newly created, which is common in phishing. |

|

URL Low Reputation |

Destination URL has poor reputation |

The link destination has signals associated with risk. |

Поскольку этот рабочий процесс работает на платформе Cloudflare Workers, сводки генерируются с низкой задержкой и в глобальном масштабе — поэтому пользователи получают мгновенную обратную связь в момент взаимодействия. Этот контекст в реальном времени позволяет пользователям лучше понять, почему электронное письмо может быть рискованным или почему оно кажется безопасным, прежде чем принять решение о его эскалации в центр безопасности (SOC).

В настоящее время мы проводим бета-тестирование этой функции с клиентами Microsoft, чтобы убедиться, что сводки точны и надежны. Сводки Cloudy не обучаются на данных клиентов. Мы также применяем дополнительную проверку, чтобы гарантировать, что сгенерированные объяснения не содержат вымысла ("галлюцинаций"). Точность на этом этапе критически важна, поскольку некорректные рекомендации могут создать реальный риск для безопасности.

После завершения бета-периода мы планируем расширить доступ для всех пользователей Microsoft. Мы также внедрим аналогичные улучшения в боковую панель Phishnet для пользователей Google Workspace позже, в 2026 году.

Ваши данные CASB, объясненные с помощью Cloudy

Но помощь конечным пользователям в лучшем понимании того, что делает электронное письмо рискованным, — это лишь часть истории. Мы также применяем Cloudy на административной стороне операций безопасности, где ясность и скорость не менее важны. Помимо Phishnet, Cloudy теперь переводит сложные данные CASB в структурированные объяснения, которые помогают командам безопасности и IT быстро понять риск, определить приоритеты устранения проблем и уверенно действовать в своих SaaS-средах.

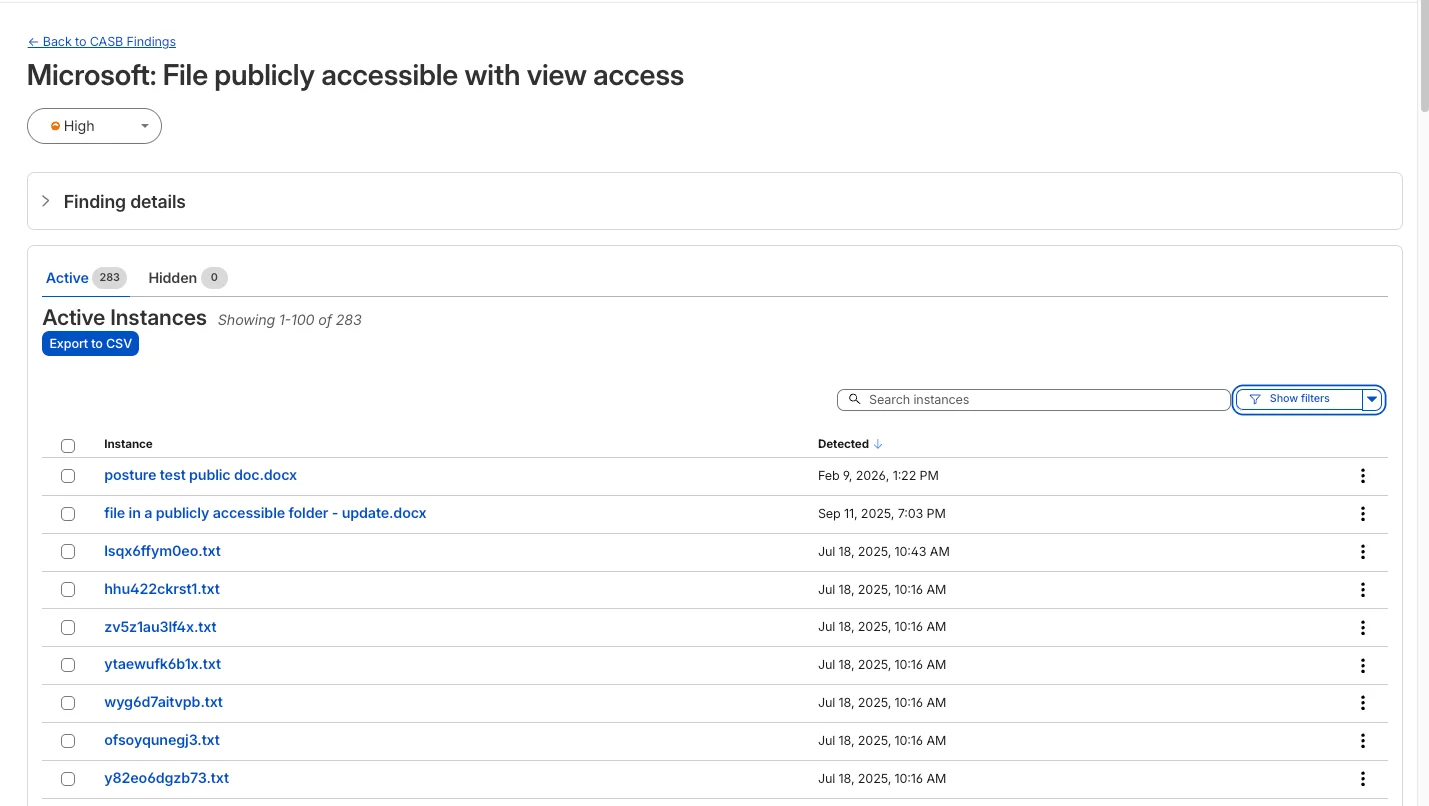

API CASB в реальных условиях

Внутри Cloudflare One, нашей платформы SASE, CASB подключается к SaaS- и облачным инструментам, которые ваши команды уже используют. Общаясь с провайдерами через API, CASB предоставляет командам безопасности и IT:

-

Единое представление о неправильных конфигурациях, файлах с избыточным доступом и рискованных шаблонах доступа в таких приложениях, как Microsoft 365, Google Workspace, Slack, Salesforce, Box, GitHub, Jira и Confluence (Интеграции CASB).

-

Непрерывное сканирование на наличие новых проблем по мере того, как пользователи collaborate, делятся данными и внедряют новые инструменты.

-

Результаты проверок, которые структурированы, доступны для поиска и экспорта для анализа и отчетности.

Типичная страница результатов CASB, показывающая обнаружения для Microsoft 365.

Делая безопасность SaaS понятной

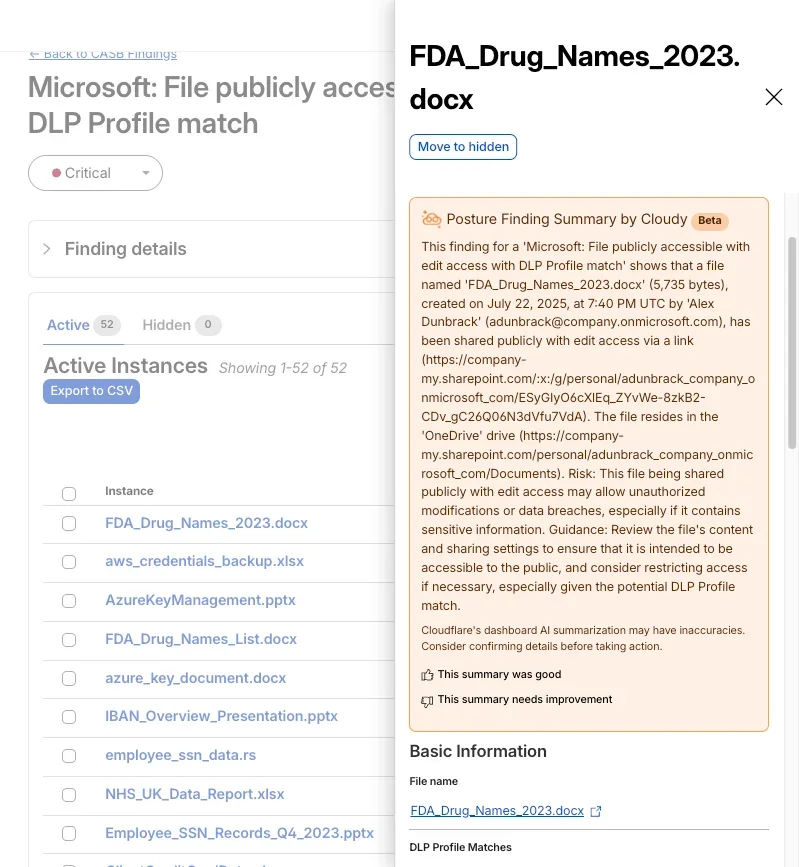

До сих пор понимание того, что именно вызвало результат проверки CASB — обнаружения, которые CASB делает в подключенных SaaS-интеграциях, — было "черным ящиком". Хотя информация для составления объяснения, почему именно этот файл, этот пользователь, эта конфигурация вызвали определенный тип результата CASB, была доступна, причина, по которой это в конечном итоге было обнаружено нашей системой, не была очевидной.

С введением сводок Cloudy в CASB пользователи получают краткое описание логики обнаружения с указанием конкретных деталей совпадения для легкого понимания.

В отличие от простого текстового резюме, Cloudy для CASB предоставляет структурированную разбивку, разработанную для немедленного устранения проблем. Как видно из нашего бета-тестирования на различных платформах, от Microsoft 365 до Dropbox, модель последовательно анализирует результаты на два отдельных раздела:

-

Риск: Точное определение, почему данная находка важна. Например, вместо простого указания на "Приостановленного пользователя" Cloudy поясняет, что это "может указывать на скомпрометированную учетную запись или пользователя, который больше не должен иметь доступ к корпоративным данным".

-

Рекомендации: Предложение немедленных дальнейших действий. Вместо общих советов предлагаются конкретные действия, такие как проверка, было ли приостановление умышленным, или проверка легитимности приложения перед отзывом доступа.

Такая структура гарантирует, что аналитики смогут понять серьезность находки без необходимости глубоких знаний конкретного SaaS-приложения.

Пример сводки Cloudy в результате проверки состояния CASB.

|

Тип находки |

Технический сигнал |

Перевод Cloudy (Риск & Рекомендации) |

|

Идентификация & Доступ |

Dropbox: Приостановленный пользователь |

Риск: Приостановленная учетная запись пользователя может указывать на скомпрометированную учетную запись или пользователя, который больше не должен иметь доступ к корпоративным данным. Рекомендации: Убедитесь, что приостановка была умышленной и что доступ пользователя был должным образом отозван. |

|

Теневой IT (Shadow IT) |

Google Workspace: Установленное стороннее приложение |

Риск: Это установленное приложение с доступом через Google Sign In может создавать риск несанкционированного доступа к данным пользователя. Рекомендации: Проверьте легитимность и необходимость приложения и рассмотрите возможность отзыва доступа, если оно больше не нужно. |

|

Безопасность электронной почты |

Microsoft 365: Запись DMARC для домена отсутствует |

Риск: Отсутствие записи DMARC может оставить домен уязвимым для подделки электронной почты (спуфинга) и фишинговых атак. Рекомендации: Настройте запись DMARC для домена, чтобы указать, как обрабатывать неподтвержденные электронные письма. |

|

Предотвращение утечки данных (DLP) |

Microsoft 365: Файл общедоступен + Совпадение с DLP |

Риск: Этот файл, доступный публично с правом редактирования, может позволить вносить несанкционированные изменения... особенно с учетом потенциально конфиденциального содержимого, на которое указывает совпадение с профилем DLP. Рекомендации: Проверьте содержимое файла... и рассмотрите возможность ограничения доступа при необходимости. |

Мы знаем, что когда дело доходит до того, чтобы наши клиенты разобрались в сути выявленных проблем безопасности, время имеет решающее значение. Мы считаем, что любая ненужная неопределенность или нехватка ясности в понимании того, что пошло не так, лишь увеличивает время между несовершенным состоянием и более безопасным.

Мы создали эту функцию на той же основе, ориентированной на конфиденциальность, что и все продукты Cloudflare. Сводки Cloudy в CASB генерируются с использованием Cloudflare Workers AI, что гарантирует, что ваши данные остаются в нашей защищенной инфраструктуре во время анализа. Модели не обучаются на ваших SaaS-данных, а сводки генерируются временно для помощи в анализе. Это позволяет вашей команде использовать скорость ИИ, не раскрывая конфиденциальные внутренние документы или конфигурации публичным моделям.

Что дальше

В области безопасности электронной почты мы продолжим расширять способы, которыми Cloudy поддерживает как администраторов, так и конечных пользователей. Наша цель — предоставлять более четкие объяснения, лучшие рекомендации в контексте и более глубокую интеграцию в ежедневные рабочие процессы.

Для CASB мы рады искать возможности, где Cloudy может сделать еще проще для администраторов CASB понимание того, что происходит в их облачных и SaaS-приложениях. Следите за новостями, так как мы планируем расширить охват Cloudy, чтобы позволить администраторам запрашивать информацию о своих находках с использованием естественного языка, еще больше сокращая время, необходимое для выявления и устранения рисков.

В перспективе это включает более подробные объяснения для дополнительных типов обнаружения, более тесную обратную связь между действиями пользователей и обнаружениями, а также постоянное улучшение взаимодействия пользователей и команд SOC через Phishnet. Наша цель — сделать Cloudy основной частью того, как организации понимают, доверяют и действуют на основе решений в области безопасности электронной почты.

Мы предоставляем всем организациям (являются ли они клиентами Cloudflare или нет) бесплатный доступ к нашему инструменту Retro Scan, позволяя им использовать наши прогнозирующие ИИ-модели для сканирования существующих сообщений в почтовых ящиках Microsoft 365.

Retro Scan обнаружит и выделит любые найденные угрозы, позволяя организациям устранять их непосредственно в своих почтовых учетных записях. Имея эти сведения, организации могут внедрить дополнительные средства контроля, используя Cloudflare Email Security или предпочитаемое ими решение, чтобы предотвратить попадание подобных угроз в их почтовые ящики в будущем.

Если вам интересно, как Cloudflare может помочь защитить ваши почтовые ящики, зарегистрируйтесь для оценки фишингового риска здесь.