Здесь, в Cloudflare, мы часто используем и пишем о данных в настоящем. Но иногда понимание настоящего начинается с погружения в прошлое.

Мы недавно узнали о статье turkmen.news за 2024 год (доступна на русском языке), в которой сообщается, что в Туркменистане произошло «беспрецедентное смягчение блокировок», в результате чего более 3 миллиардов ранее заблокированных IP-адресов стали доступны. В той же статье сообщается, что одной из причин разблокировки IP-адресов могло быть тестирование Туркменистаном нового файрвола. (Жесткий контроль туркменского правительства над доступом в Интернет в стране хорошо задокументирован.)

Действительно, Cloudflare Radar показывает всплеск запросов из Туркменистана примерно в то же время, как мы покажем ниже. Но у нас возник дополнительный вопрос: Отображается ли активность файрвола также в Radar? Два года назад мы запустили дашборд в Radar, чтобы дать представление о TCP-соединениях с Cloudflare, которые разрываются из-за сбросов и таймаутов. Они выделяются, поскольку, согласно спецификации TCP, они считаются некорректными механизмами закрытия TCP-соединений.

В этом посте блога мы возвращаемся в прошлое, чтобы рассказать о том, что Cloudflare наблюдала в связи со сбросами и таймаутами соединений. Мы должны напомнить нашим читателям, что, будучи пассивными наблюдателями, существуют ограничения на то, что мы можем извлечь из данных. Например, наши данные не могут раскрыть источник. Тем не менее, возможность наблюдать за нашей средой может быть информативной. В недавнем примере наша видимость сбросов и таймаутов помогла подтвердить сообщения о крупномасштабной блокировке и подделке трафика со стороны России.

Запросы из Туркменистана там, где их раньше не было

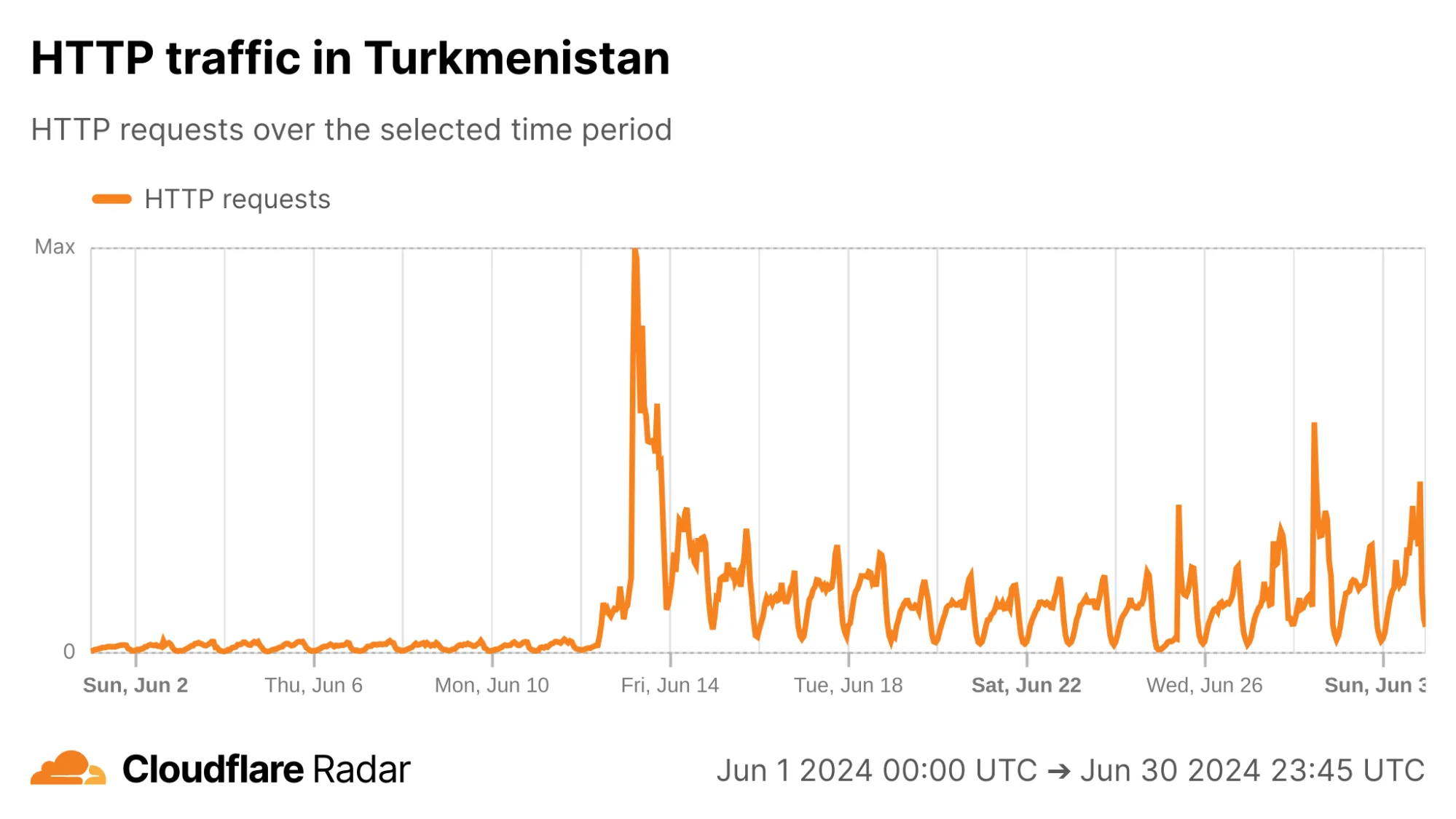

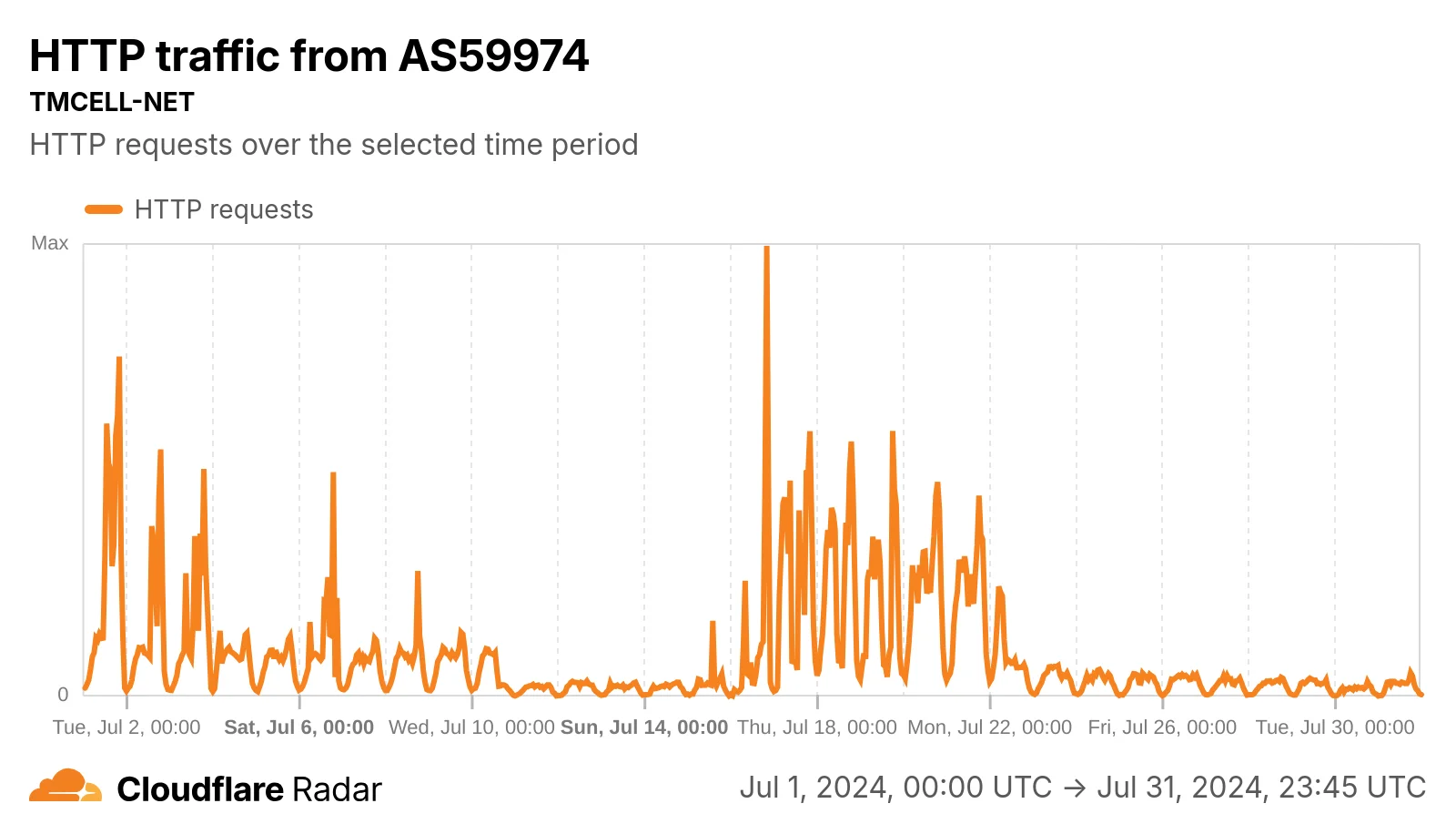

Давайте сначала посмотрим на количество запросов, поскольку оно должно увеличиться, если IP-адреса разблокированы. В середине июня 2024 года Cloudflare начала получать заметное увеличение HTTP-запросов, что согласуется с сообщениями о разблокировке IP-адресов в Туркменистане.

Источник: Cloudflare Radar

Общие сбросы и таймауты TCP

Протокол управления передачей (TCP) — это механизм нижнего уровня, используемый для установления соединения между клиентами и серверами, а также он переносит 70% HTTP-трафика до Cloudflare. TCP-соединение работает во многом как телефонный звонок между людьми, которые следуют корректным соглашениям для завершения разговора — и которые остро осознают, когда соглашения нарушаются, если звонок прерывается внезапно.

TCP также определяет соглашения для корректного завершения соединения, и мы разработали механизмы для обнаружения случаев, когда это не происходит. Некорректное завершение вызывается инструкцией сброса или таймаутом. Некоторые из них вызваны безобидными артефактами проектирования программного обеспечения или поведением пользователей. Однако иногда они используются третьими сторонами для закрытия соединений в самых разных случаях: от файрволов или программного обеспечения в школах и на предприятиях до zero-rating в мобильных тарифах и фильтрации на уровне государств.

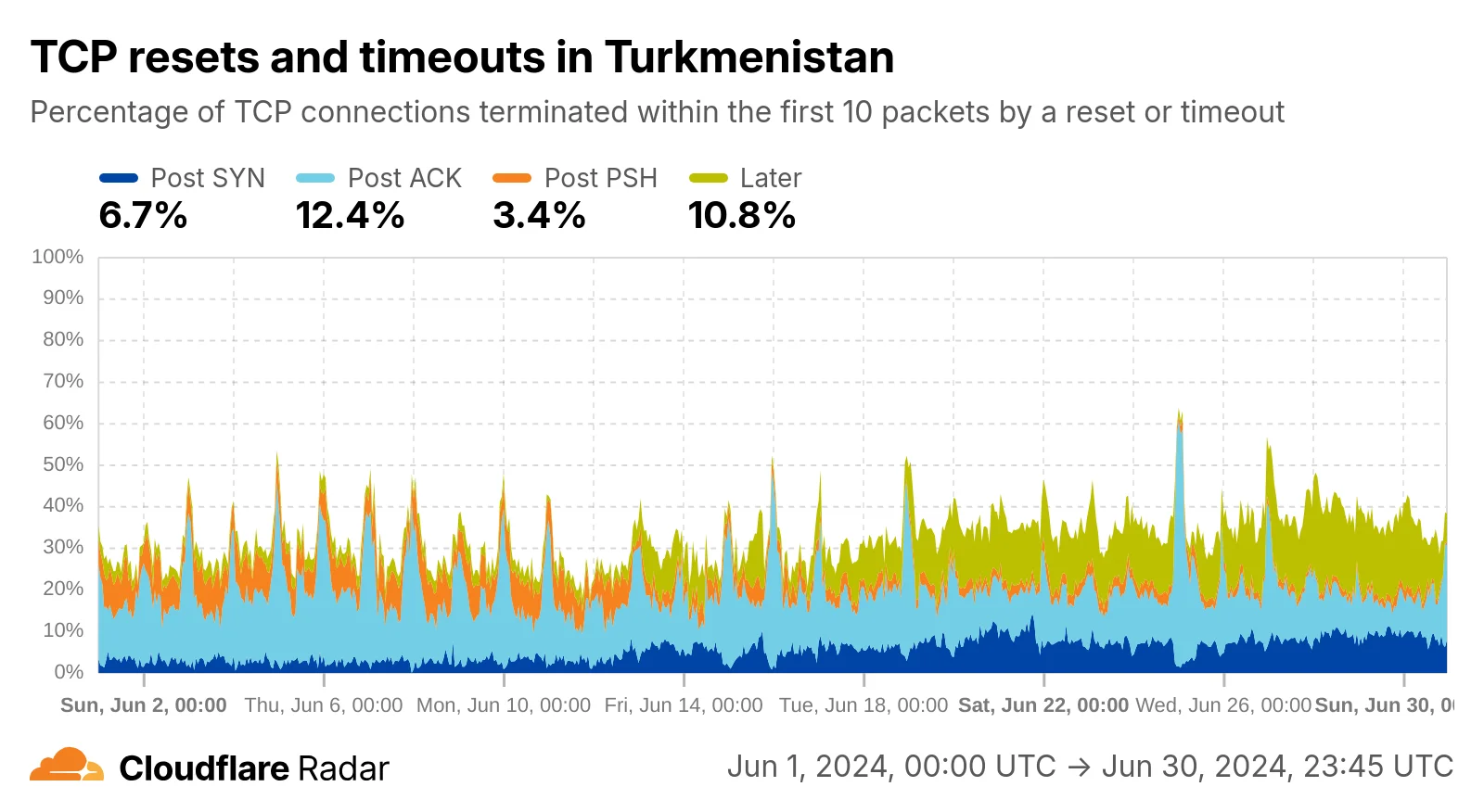

Когда мы смотрим на соединения из Туркменистана, мы видим, что 13 июня 2024 года совокупная доля четырех цветных областей увеличилась; каждая цветная область представляет некорректные завершения на разных этапах времени жизни соединения. Помимо совокупного увеличения, относительные пропорции между этапами (или цветами) также изменились.

Источник: Cloudflare Radar

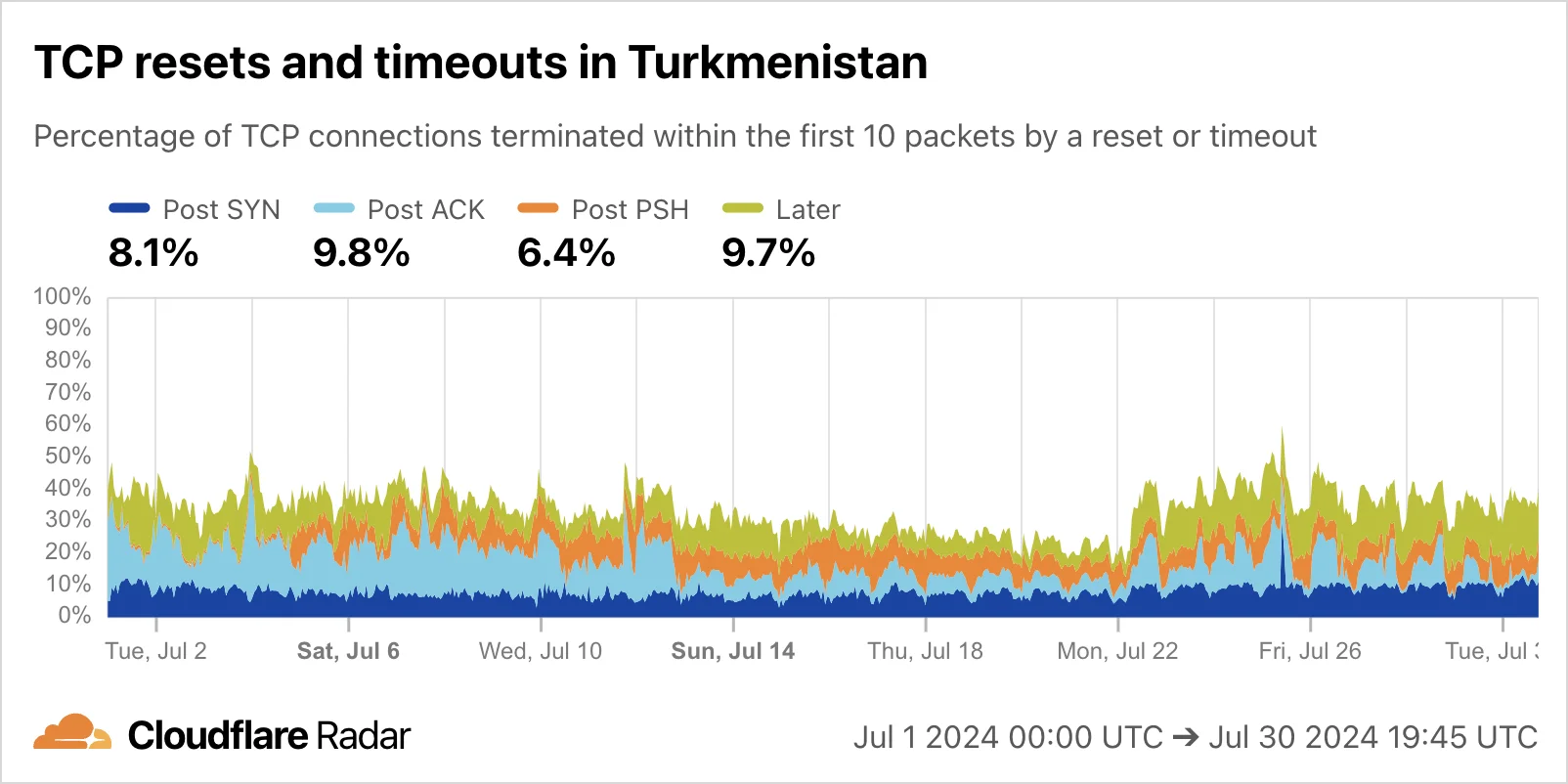

Дальнейшие изменения появились в последующие недели. Среди них — увеличение аномалий Post-PSH (оранжевый) примерно с 4 июля; сокращение аномалий Post-ACK (светло-синий) около 13 июля; и увеличение аномалий на поздних стадиях соединений (зеленый) с 22 июля.

Источник: Cloudflare Radar

Вышеуказанные изменения могли бы быть объяснены крупной системой файрвола. Важно помнить, что данные на каждом из этапов соединения (представленные четырьмя цветными областями на графиках) могут объясняться реализацией браузеров или действиями пользователей. Однако для отображения таких масштабов данных потребовалось бы огромное количество браузеров или пользователей, делающих одно и то же. Аналогично, отдельные изменения в поведении были бы незаметны, если только они не происходят в больших количествах одновременно.

Погружение в отдельные сети

Мы узнали, что может быть полезно посмотреть на данные для отдельных сетей, чтобы выявить общие закономерности между разными сетями в разных регионах, управляемыми едиными организациями.

При рассмотрении отдельных сетей внутри Туркменистана тренды и временные рамки становятся более выраженными. 22 июля, в частности, наблюдается большая доля аномалий, связанных с указанием имени сервера (SNI), или доменным именем, а не с IP-адресом (темно-синий), хотя этап соединения, на котором появляются аномалии, варьируется в зависимости от конкретной сети.

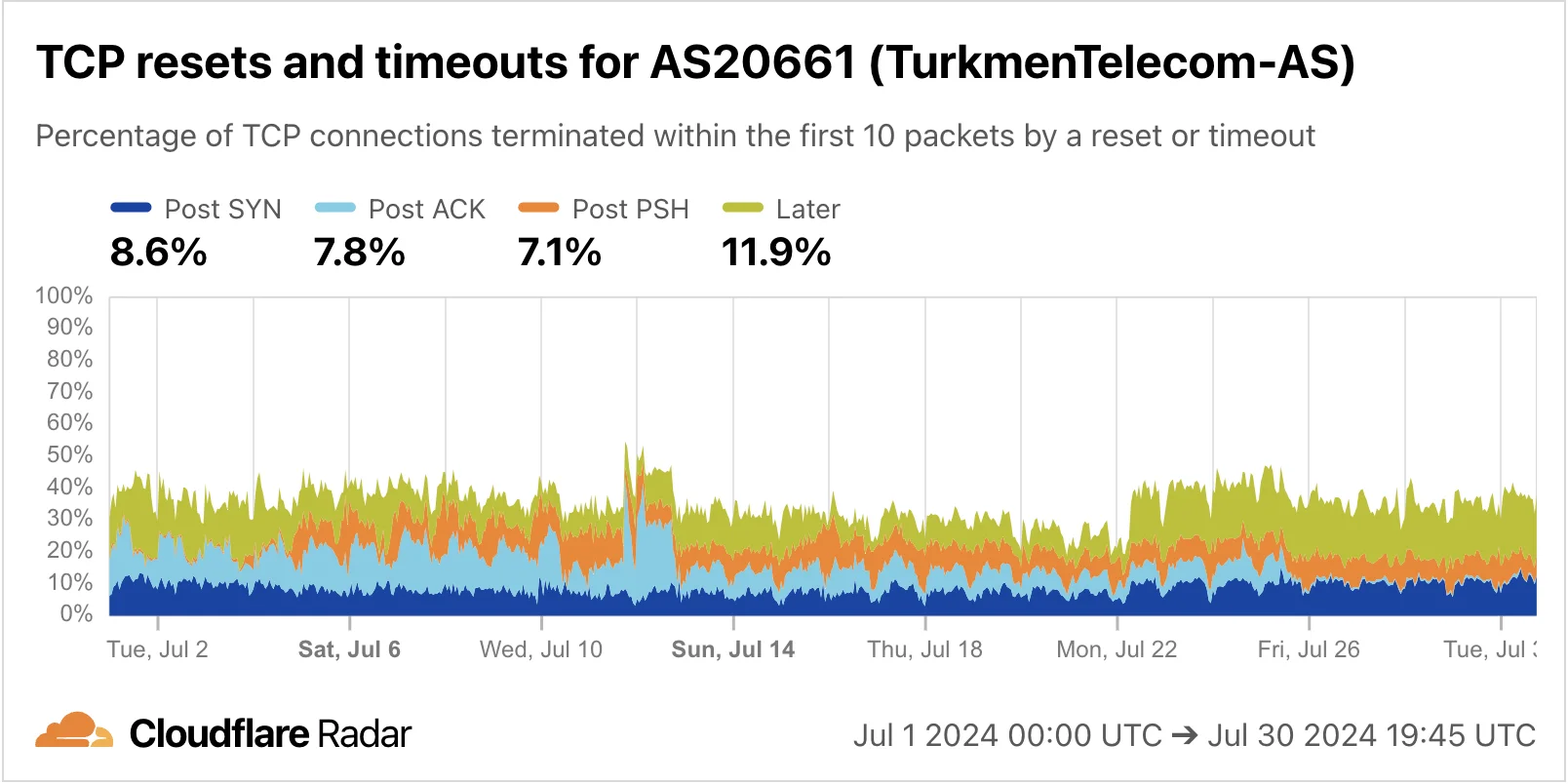

Общие тенденции по Туркменистану в значительной степени отражаются в соединениях от AS20661 (TurkmenTelecom), что указывает на то, что эта автономная система (AS) составляет большую долю трафика Туркменистана в сеть Cloudflare. Наблюдается заметное сокращение аномалий Post-ACK (светло-синий), начиная примерно с 26 июля.

Источник: Cloudflare Radar

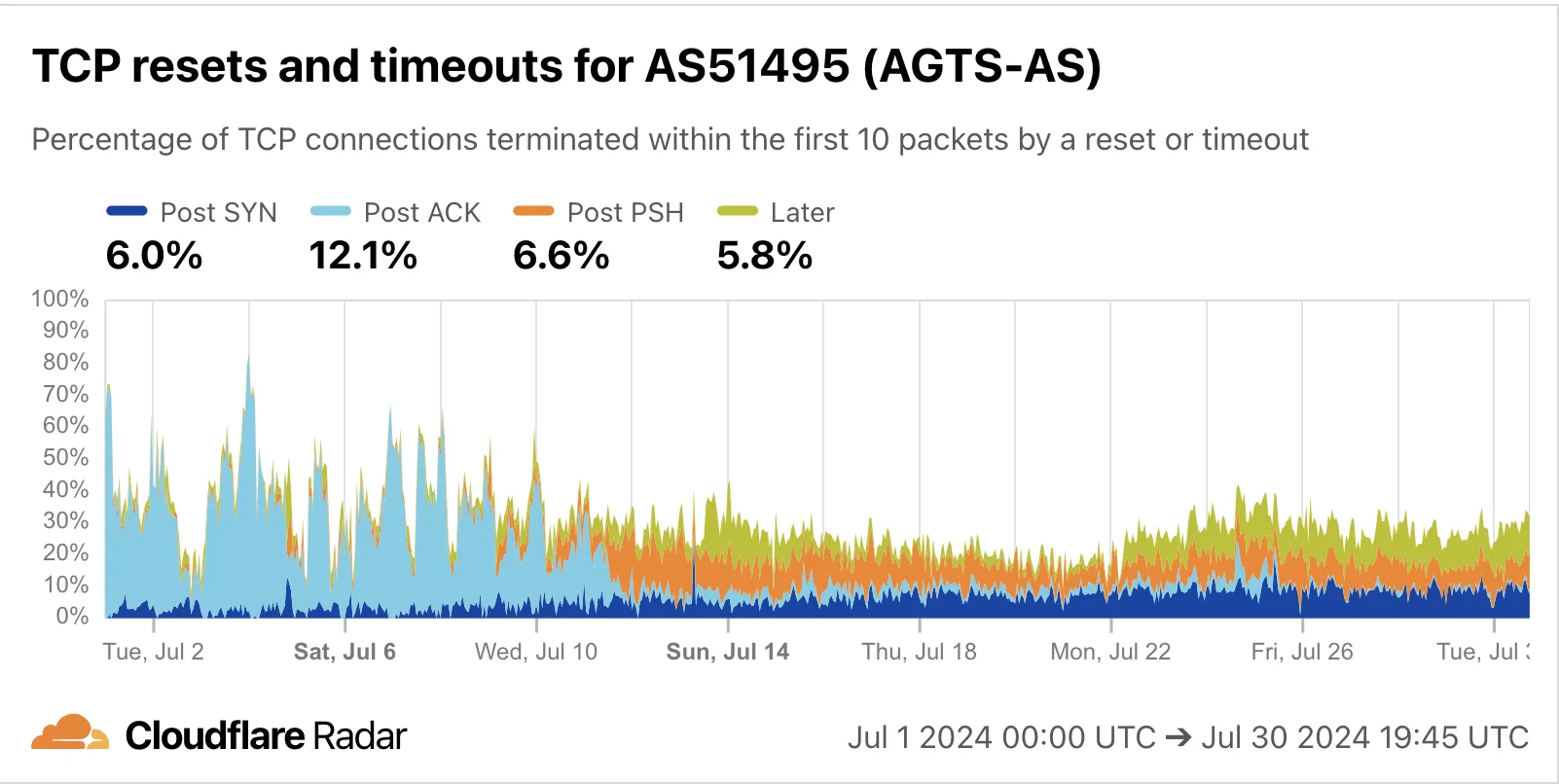

Иная картина emerges from AS51495 (Ashgabat City Telephone Network). Аномалии Post-ACK почти полностью исчезают 12 июля, что соответствует увеличению аномалий на этапе Post-PSH. Увеличение аномалий на позднем (зеленый) этапе соединения 22 июля также очевидно для этой AS.

Источник: Cloudflare Radar

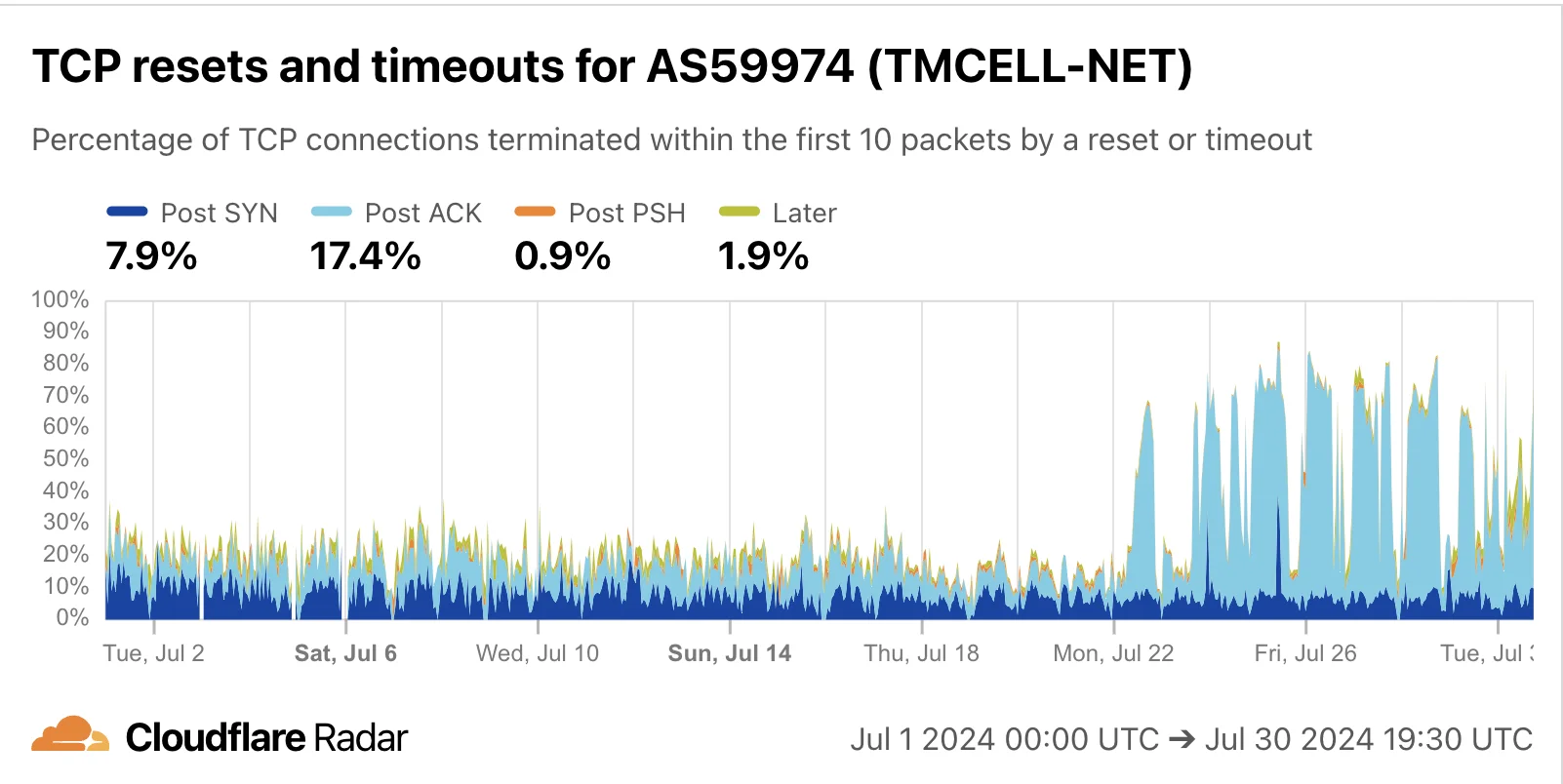

Наконец, для AS59974 (Altyn Asyr), вы можете видеть ниже, что наблюдается четкий всплеск аномалий Post-ACK, начиная с 22 июля. Это этап соединения, на котором файрвол мог увидеть SNI и решил немедленно отбрасывать пакеты, чтобы они никогда не достигали серверов Cloudflare.

Источник: Cloudflare Radar

Таймауты и сбросы в контексте, никогда не в изоляции

Мы ранее обсуждали как использовать данные о сбросах и таймаутах, потому что, хотя они и полезны, их также можно неверно истолковать. Данные Radar о сбросах и таймаутах уникальны среди операторов, но в изоляции они неполны и подвержены человеческой предвзятости.

Возьмем рисунок выше для AS59974, где аномалии Post-ACK (светло-синий) заметно увеличились 22 июля. Представление в Radar пропорциональное, что означает, что увеличение доли могло быть объяснено большим количеством аномалий — но также могло быть объяснено, например, меньшим количеством валидных запросов. Действительно, глядя на уровни HTTP-запросов для той же AS, наблюдается столь же выраженное падение, начавшееся в тот же день, как показано ниже.

Источник: Cloudflare Radar

Однако если мы посмотрим на те же два графика до 22 июля, то уровни аномалий сброса и таймаута, похоже, не отражают очень большие колебания HTTP-запросов вверх и вниз.

Смотреть вперед может также означать оглядываться назад

Эти диаграммы из Radar выше предлагают способ анализа новостных событий под другим углом, рассматривая запросы и сбросы/таймауты TCP-соединений. Говорит ли нам эта информация однозначно, что в Туркменистане тестировались новые файрволы? Нет. Но тенденции в данных соответствуют тому, что мы могли бы ожидать увидеть, если бы это было так.

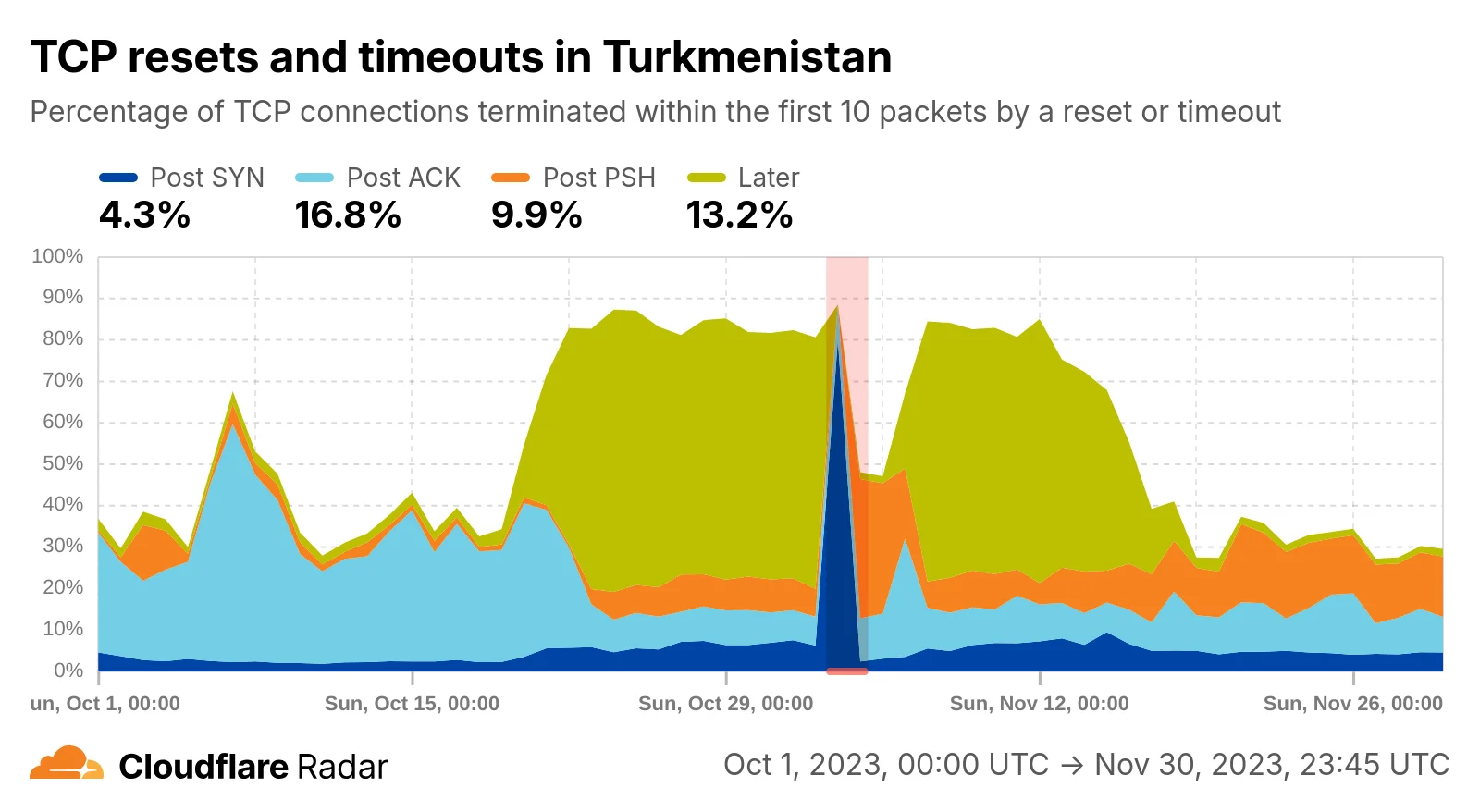

Если думать о способах использования данных о сбросах и таймаутах в будущем, мы бы рекомендовали также смотреть на данные ретроспективно — или даже в более отдалённом прошлом для улучшения контекста.

Логичным вопросом может быть, например: «Если Туркменистан прекратил блокировку IP-адресов в середине 2024 года, что говорили данные до этого?» На рисунке ниже показаны октябрь и ноябрь 2023 года. (Красная затенённая область содержит пропущенные данные из-за сбоя плоскости управления и метрик Cloudflare 2 ноября.) Сигналы об интернете в Туркменистане менялись задолго до новостной статьи, которая побудила нас посмотреть.

Источник: Cloudflare Radar

Что дальше?

Чтобы узнать больше, ознакомьтесь с нашим руководством о том, как использовать данные о сбросах и таймаутах, доступные на Radar, а также с техническими деталями нашего измерения вмешательства третьих сторон и некоторыми взглядами бывшего стажёра, который помог продвинуть исследование.